【ログ活用】AWSのログが活用できない!?AWSの運用担当が抱える5つの問題

ITインフラをAWS(Amazon Web Services)に移行する企業が増えていますが、多くの企業がログ管理に共通の問題をお持ちです。ここでは、それらの問題を全て解決する、統合ログ管理のメリットと「Logstorage 対応パック for AWS」について解説します。

1.AWSのログ管理の現状

5つの問題

|

|

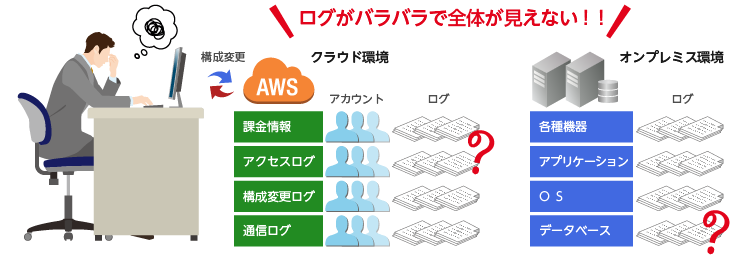

AWSから出力されるログを活用している、という企業はまだまだ多くありません。なぜならAWS上で提供されているログの検索機能が不十分、複数のログを横串で見れないなどの課題があるためです。

AWSで出力されるログは、「アクセスログ」や「構成変更ログ」といった機能別に、個々の専用サービスとして提供されています。これらの複数のログを横断的に一画面で見ることができず、また一部のログは画面上から検索できる期間が1週間だけなどの制限があるものもあります。そのため、画面遷移の煩わしさを感じたり、手動で編集する工数がかかってしまいます。

実際にアシストがAWSユーザに聞いた、実運用上の共通問題は以下の5つです。日頃の管理もそうですが、課金状況の確認や監査対応といったシーンでこれらを感じられるケースが多いようです。

【問題1】課金状況のレポート作成に手間取る

定期的にAWS課金状況のレポートを作成しているが、課金状況がAWSのサービス単位(EC2、S3毎等)で出力されるため、システム単位で課金情報を編集し直すのが大変。

【問題2】各種ログの定期チェックに手間取る

各種ログの内容を定期的にレポート出力する機能がないため、オンプレミスのようなシステム監査を行おうとすると、AWSマネジメントコンソール画面で手動で検索したり、ファイルに出力した結果をExcel等で集計する必要があり、手間がかかる。

【問題3】複数のアカウントのログがまとめて管理できない

AWSのログはアカウントごとに管理されているので、1社で複数のアカウントを利用している場合、それぞれのアカウントでAWSマネジメントコンソールにログインしてログを確認する必要があり、手間がかかる。

【問題4】クラウド環境とオンプレミス環境がまとめて管理できない

EC2上のログもオンプレミスのログも監査対象であるが、それぞれの環境のログをひとまとめにする統合ログ管理基盤がない。

【問題5】システム構成が頻繁に変わり、把握しきれない

EC2やネットワークの構成を容易に変更可能であり、最新のシステム構成が把握できず、社内のセキュリティポリシーが守られているか、チェックするのが大変。