みなさんこんにちは、後藤まりです。

近年、サプライチェーンを狙ったサイバー攻撃が急増しており、企業規模を問わずサプライチェーン全体でのセキュリティ対策が強く求められています。こうした状況を受け、経済産業省は新たに「サプライチェーン強化に向けたセキュリティ対策評価制度(通称:SCS評価制度)」の制度構築方針(案)を公表しました。

本記事では、2025年12月26日時点で公開されている経済産業省資料をもとに、

SCS評価制度とは何か

なぜ今、この制度が必要なのか

企業は何を準備すべきか

を分かりやすく解説します。

※本内容は制度構築方針(案)に基づいており、2026年3月頃に予定されている最終方針公表後に変更となる可能性があります。

SCS評価制度とは?

SCS評価制度とは、サプライチェーンを構成する企業のセキュリティ対策状況を、共通の基準で評価・可視化するための制度です。経済産業省が主導し、日本全体のサプライチェーンにおけるセキュリティ水準の底上げを目的としています。

制度のポイント

対象:サプライチェーンに関わるすべての企業

特徴:セキュリティ対策レベルを「星(★)」で評価

目的:企業間取引におけるセキュリティ対策状況を、共通の指標で確認できるようにする

これまで企業ごとに異なっていたチェックシートやガイドラインを、「共通のものさし」 に統一することが大きな特徴です。

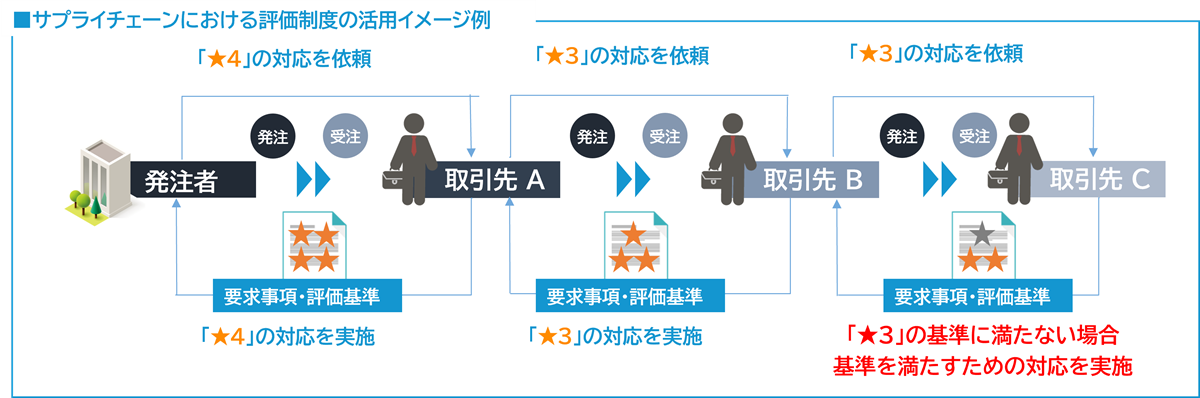

SCS評価制度はどのように使われるのか?

SCS評価制度は、主に企業間取引の場面で活用されます。

利用イメージ

1.発注企業

取引内容のリスクに応じて「本取引では★3以上の取得対応を依頼」など、求めるセキュリティ対策レベルを提示

2.受注企業

求められた★レベルを満たすセキュリティ対策を実施。評価を取得し、対策状況を証明

制度自体は強制ではありませんが、今後は取引における共通のセキュリティ対策指標として普及することが想定されています。

なぜ今、SCS評価制度が必要なのか?

近年、大企業そのものではなく、その取引先である中小企業や海外拠点を「踏み台」にして侵入するサプライチェーン攻撃が頻発しています。

実際の被害例

自動車業界(2022年)

自動車メーカーに部品を供給していた主要サプライヤーの子会社が、リモート接続機器の脆弱性を突かれ、ランサムウェアに感染しました。これにより、部品受発注システムが停止し供給網が寸断された結果、発注元である自動車メーカーの国内14工場・28ラインが稼働停止に追い込まれ、約1万3,000台の生産が遅延しました。

医療業界(2022年)

病院が給食業務を委託していた企業のシステムに存在した脆弱性が悪用され、病院側の基幹ネットワークへ不正侵入されました。この結果、電子カルテを含む統合情報システムがランサムウェアに感染して停止し、救急搬送の制限や予定手術の中止など、診療機能に大きな支障が生じました。

印刷業界(2024年)

印刷業務を受託している企業のVPN機器がランサムウェアの攻撃を受け、多数の委託元から預かっていた約150万件もの個人情報が流出しました。

こうした攻撃は、1社の被害にとどまらず、供給網全体に影響を及ぼす点が大きな問題です。

従来の課題

1.発注企業

複雑なサプライチェーン全体で、取引先が本当に適切な対策をしているか確認がしきれない

2.受注企業

複数の取引先から異なる形式・基準で調査を求められ、対応負荷が高い

「共通のものさし」で対策状況を見える化することでこれらの課題を解決し、サプライチェーン全体のセキュリティ水準を底上げすることを目的としたのがSCS評価制度です。

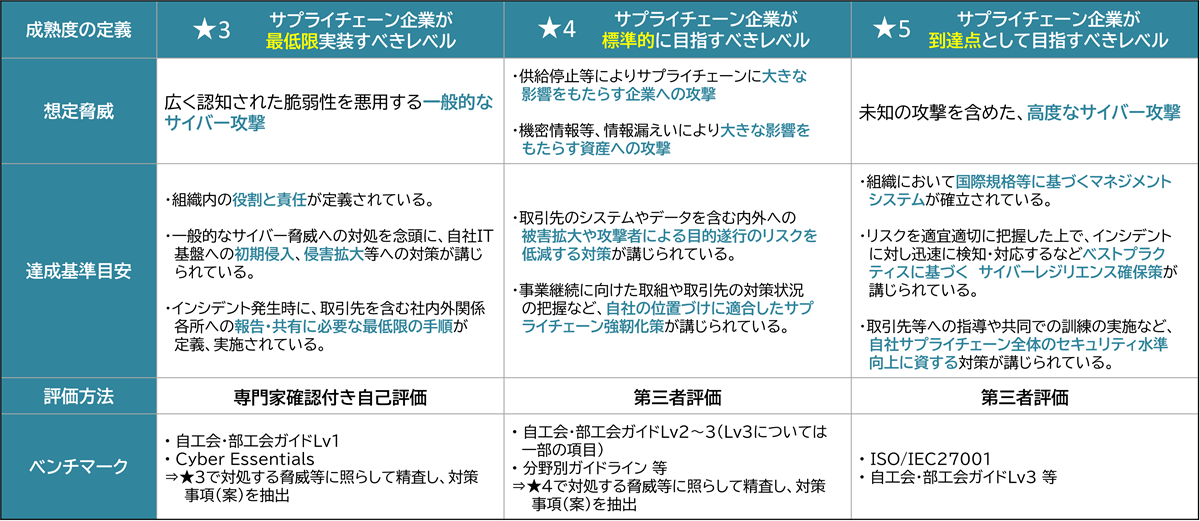

制度の仕組み:3段階の「星(★)」評価

SCS評価制度では、企業のセキュリティ対策状況を「★3」「★4」「★5」のレベル別で評価・認定します(★1・2は既存のIPA「SECURITY ACTION」制度が該当)。

発注企業は、取引内容のリスクに応じて「本取引では★3以上の取得対応を依頼」」といった形で求めるセキュリティレベルを提示し、受注企業はその基準を満たすことで安全性を証明します。

★3|最低限実装すべき対策レベル

基礎的なシステム防御策と、セキュリティ体制の整備が中心

専門家確認付き自己評価(※1)

→ サプライチェーンに関わる企業がまず目指すべき水準

※1. ★取得を希望する組織が、自ら実施した評価の結果について、社内外のセキュリティ専門家による確認及び助言を経て、当該組織の評価結果として確定させることをいいます。

セキュリティ専門家の要件は以下の通りです。

IT・セキュリティに関する高度な知見(ITSS レベル4以上又はそれに相当する力量)を保持していること

上記に加え、力量を維持するために保持している知識を更新していること

★3専門家として制度が定める研修を受講していること

★4|標準的に目指すべき対策レベル

組織ガバナンス、取引先管理、システム防御・検知、インシデント対応など包括的な対応

第三者評価による認定(※2)

※2.★取得を希望する組織が自ら実施した評価の結果について、当該組織以外の組織(指定委員会から指定を受けた評価機関)による評価などを経て、評価結果として確定させることをいいます。

★5|到達点として目指す対策レベル

国際規格などに基づくリスクベースの考え方に基づき、ベストプラクティスの対策を実施

第三者評価による認定

(★5は令和8年度以降、評価基準の具体化が予定されています)

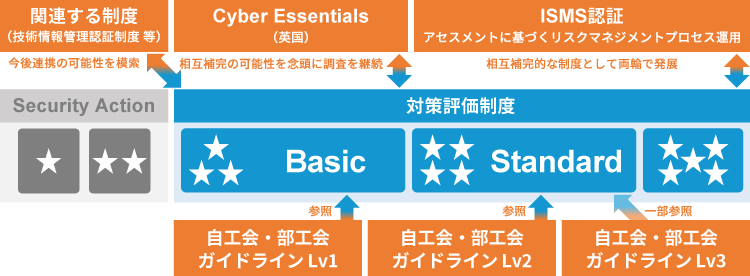

既存の各種ガイドラインとの関係性は?

「評価制度」で求められる項目は、既存ガイドライン(ISMS、自工会・部工会ガイドラインなど)を参照し設定されている項目が多くあります。既存ガイドライン対応済みの場合「評価制度」も対応済みの項目が複数あると想定されます。

特にSCS評価制度では、サプライチェーンにおける取引先管理の観点が手厚く整理されている点が特徴です。既存ガイドラインと「評価制度」を相互補完的に参照することで、効率的な対応が可能です。

今後のスケジュール

2025年12月に「制度構築方針(案)」が公表されました。今後の予定は以下の通りです。

時期 | 予定している内容 |

|---|---|

2025年度末(2026年3月頃) | 最終的な制度構築方針、要求事項・評価基準の確定 |

2026年度上期 | 制度詳細化および運用開始準備 |

2026年度下期 | 制度の運用開始 |

運用開始まで約1年の準備期間がありますが、制度開始後は多くの取引で対応が求められる可能性があるため、アシストでは早めの準備を推奨しています。

SCS評価制度に向けて企業が準備すべきポイント

自社のセキュリティ対策状況の棚卸し

SCS評価制度全体の理解

SCS評価制度(★3・★4)で求められる要求事項の把握

アシストがご支援できること

SCS評価制度は強制力を持つものではありませんが、今後の企業間取引において、セキュリティ対策状況を示す「共通のものさし」として普及していくことが予想されます。 特に、「ID管理(特権ID管理など)」や「脆弱性管理」の分野は、SCS評価制度の要求事項において重点的に対策が求められる領域です。

アシストでは、SCS評価制度への対応に向けた以下の支援をご用意しています。

制度概要・解説資料のご提供: 制度の詳細やポイントをまとめた資料をご用意しています。

対策ソリューションのご提案: 要求事項(★3・★4)に対応するための具体的な製品(ID管理、脆弱性管理、ログ管理など)をご提案します。

「まずは制度の内容を詳しく知りたい」「自社の現状でどの程度対応できるか不安」という方は、ぜひ下記お問い合わせフォームよりご相談ください。