みなさんこんにちは、後藤まりです。

毎日のようにニュースで耳にするサイバー攻撃。

「うちの会社は大丈夫だろうか…」と不安を感じている方も多いのではないでしょうか。

クラウドやSaaSの活用が進む中で、企業のIT環境はますます複雑になってきています。

その結果、気づかないうちに “攻撃されやすいポイント” が生まれてしまい、危険な状態になっていることも。

そこで注目されているのが、CTEM(Continuous Threat Exposure Management) です。

CTEMは、攻撃者の目線で「今、本当に危ないところ」を見極め、優先度をつけて対策していく、実践的なセキュリティ運用の考え方です。

今回は、CTEMとは具体的にどんな取り組みなのか、どんなメリットがあるのかをわかりやすく解説していきます。

CTEMとは:継続的脅威エクスポージャー管理

CTEM(Continuous Threat Exposure Management)とは、組織のIT環境に潜む「脆弱性」や「攻撃にさらされるリスク」を、定期的かつ継続的に可視化・評価・改善するセキュリティ運用プロセスです。

従来のセキュリティ対策では、脆弱性スキャンやリスク評価が、年に数回しか実施されないことがほとんどでした。しかし、サイバー攻撃の巧妙化が進んでいる昨今において、従来の対策では、攻撃者のスピードには追いつけません。

CTEMは、攻撃対象領域の中でも「今、本当に危ないところ」がどこなのかを特定・判断し、限られたリソースで集中的に対処することで、効率的にリスクを低減できる実践的なセキュリティの考え方です。

Gartnerは、2022年にこのCTEMを提唱しており、CTEMプログラムに基づいてセキュリティ投資の優先順位を設定している組織は、セキュリティ侵害を3分の2減らせるようになると予測しています。(※1)

※1. Gartner、2024年のサイバーセキュリティのトップ・トレンドを発表 (新しいタブで外部サイトに遷移します)

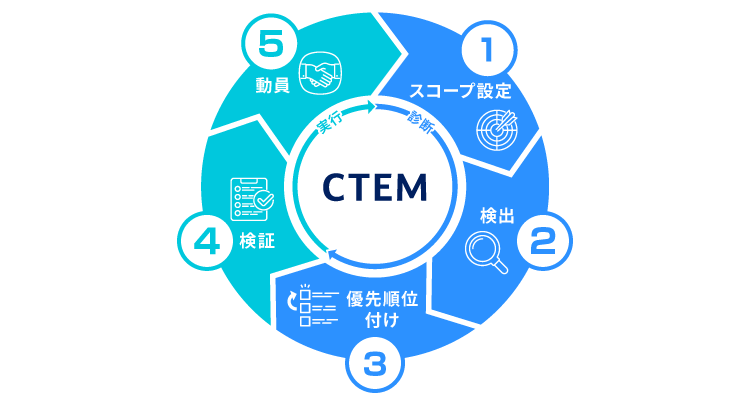

CTEMの5つのステップ

CTEMは、5つのプロセスで構成されます。

診断(diagnose)

1. スコープ設定(Scoping)

まずは、組織が守るべき資産や領域を明確にします。

IT資産、OTデバイス、ID(アイデンティティ)、サプライチェーンなど、攻撃対象となりうる範囲を洗い出します。スコープを設定することで、優先して守るべき資産が整理しやすくなります。

2. 検出(Discovery)

次に、未把握の資産や脆弱性、設定ミス、ベースラインからの逸脱などのリスクを特定します。自動化ツールを使って環境を継続的に監視することで、潜在的なリスクにも早い段階で気づけるようになります。

3. 優先順位付け(Prioritization)

検出された脆弱性に対して、悪用されやすいものや、価値の高い資産を判断し、対応の優先順位を決めていきます。

例えば、同じ脆弱性でも、顧客データベースに直接アクセスできるサーバーの脆弱性は優先度が高く、影響範囲が限定的な開発環境の脆弱性は優先度が低く設定されます。限られたリソースで効率よく対策を進めるためにも、欠かせないプロセスです。

対応(Action)

4. 検証(Validation)

優先順位が付けられた脅威に対して、実際に対策が有効であるか確認します。

ペネトレーションテストやシミュレーション攻撃を通じて、脆弱性がどのように悪用されるか検証し、現在の対策が実践的な攻撃に耐えられるか評価します。

5. 動員(Mobilization)

最後に、対策を進めるために必要な承認ワークフローや、対応の運用プロセスを確立します。

IT部門だけでなく、経営層や事業部門などすべてのビジネス関係者が協力しながら、ソフトウェアのパッチ適用、コード修正、設定の見直しといった、具体的な対応を進めていきます。

これらの5つのプロセスを継続的に実施することで、組織のセキュリティ態勢を強化し、変化する脅威に柔軟に対応することを可能にします。

なぜ今CTEMが重要なのか

近年の企業IT環境は、クラウド、オンプレミス、ハイブリッド環境、さらにはOTデバイスまで多岐にわたり、複雑に入り組んでいます。その結果、リスクはあらゆる場所に散在し、対応も部門ごとに分断されがちです。

さらに、サイバー攻撃の巧妙化・高度化が加速しており、すべてのリスクに対応しようとすると、工数が膨大になり、対応が追いつかないという課題があります。

そこで注目されるようになったのが、CTEMの考え方です。CTEMでは、まず環境全体のリスクを統合的に可視化し、攻撃者が狙いやすい経路や優先度の高い箇所に、集中的に対策を行います。CTEMを導入することによって、限られたリソースでも、最大の効果を上げることができるのです。

CTEMとASMの違い

CTEMと混同されやすい概念に、ASM(Attack Surface Management)があります。

どちらもサイバーセキュリティに重要なアプローチですが、それぞれ異なる目的を持っています。

ASM(Attack Surface Management)

ASMは、主に外部から見える攻撃対象領域の可視化に特化しています。具体的には、インターネットに公開されている資産(ドメイン、IPアドレスなど)を特定し、潜在的な攻撃面を特定することが主な目的です。

CTEM(Continuous Threat Exposure Management)

CTEMは、組織が保持するすべてのIT資産に対して、脅威を継続的に評価し、優先順位をつけて対策を講じることを目指します。具体的には、攻撃者が狙いやすいところを優先的に対策するプロセスであり、内部および外部のリスクを総合的に管理します。

このように、ASMはCTEMの一部として機能し、CTEMのプロセスにおける「検出」フェーズを担う重要な要素となります。ASMなどにより資産を把握した後、リスクベースの優先順位を決定し改善策を実施することで、組織全体のサイバーセキュリティを効率的に強化できます。

CTEMを実現するための技術要素

CTEMの効果的に運用するためには、適切なツールの導入が欠かせません。

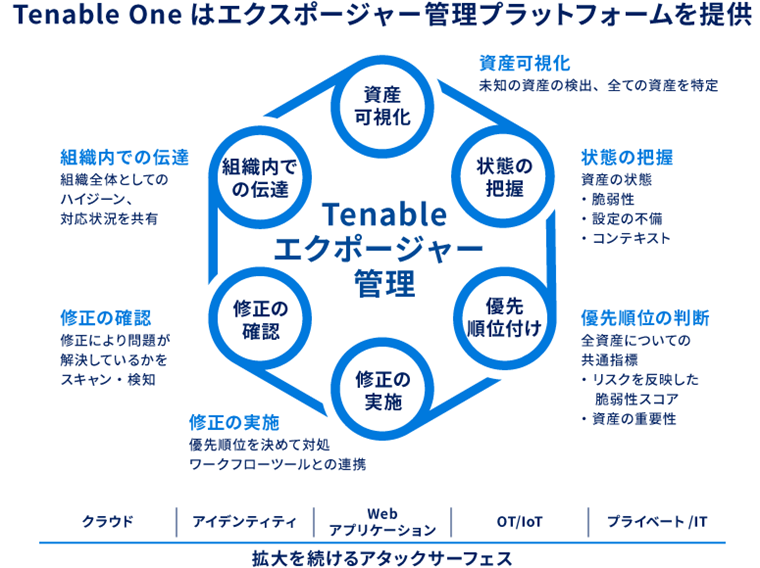

Gartner Magic Quadrant(※2)でエクスポージャー評価プラットフォームのリーダーに選出された「Tenable One」は、アタックサーフェス(オンプレミス、クラウド、アイデンティティ、OT、AI)全体のエクスポージャーを管理し、CTEMの実現を強力にサポートします。

※2. Tenable named a Leader in the 2025 Gartner® Magic Quadrant™ for Exposure Assessment Platforms (新しいタブで外部サイトに遷移します)

主に、次のような機能でCTEMを支援します。

資産の可視化

ネットワーク上のすべての資産を可視化し、組織が保有するリソースを一元的に把握することができます。これにより、バラバラなツールでは見落としやすい、潜在的な脅威や脆弱性を特定しやすくなります。

リスク評価と優先順位付け

脆弱性スコアだけでなく、攻撃シナリオに基づいたリスク評価を行い、ビジネスへの影響を考慮した優先順位を設定します。このリスクベースのアプローチにより、最も重要な問題にリソースを集中させることが可能になります。

継続的なモニタリングとレポート機能

ダッシュボードでリアルタイムに状況を確認したり、レポートを作成したりできます。これにより、セキュリティ状況を常に把握し、迅速な対応が可能となります。

CTEM導入のメリット

CTEM(継続的脅威エクスポージャー管理)を導入すると、組織にとってさまざまなメリットがあります。

サイバー攻撃による被害リスクの大幅低減

複雑なIT環境におけるリスクを可視化し、組織が直面する脅威を継続的に把握することができます。実際に悪用されやすい脆弱性を特定し、優先的に対策を行うことで、サイバー攻撃による被害を大幅に低減できます。

セキュリティ投資の最適化

脅威の優先順位を明確にすることで、限られたリソースを最も効果的な対策に集中させることができます。これにより、組織はコストを抑えながら、強固なセキュリティ体制を構築することができます。

組織全体のセキュリティ意識の向上

CTEMを導入すると、経営層から現場まで、組織全体のセキュリティに対する意識が高まります。

脅威に対する共通認識が生まれることで、部門横断での協力体制もつくりやすくなり、結果として組織全体の防御力がアップします。

CTEMの導入は、単なるセキュリティ強化にとどまらず、組織のビジネス継続性や信頼性を高めるための重要な取り組みとなります。これらのメリットを享受することで、企業は変化する脅威環境に柔軟に対応し、持続可能な成長を実現することができるでしょう。

まとめ

CTEMは、攻撃者目線で組織全体のリスクを評価し、優先度に基づいて継続的に改善していくためのセキュリティ運用プロセスです。

CTEMを導入することで、サイバー攻撃のリスクを抑えながら、組織のセキュリティ体制を強化することができます。今後のサイバーセキュリティ戦略において、CTEMは不可欠なフレームワークと言えるでしょう。

アシストでは、CTEMの実現を支援する「Tenable One」を取り扱っています(※3)。ご興味があれば、ぜひお気軽にお声がけください。

Tenable One紹介資料 PDF(31ページ)

本資料では、CTEMの管理プラットフォームであるTenable Oneの概要やライセンス体系、Tenableの製品ラインナップが分かります。

プロアクティブなセキュリティ対策が求められる背景

継続的な脅威エクスポージャ管理(CTEM)とは

Tenable Oneの概要

Tenable製品ラインナップのご紹介