Active Directoryを狙うサイバー攻撃の王道と有効なセキュリティ対策

みなさんこんにちは。長谷川まりです。

ご存じのように、サイバー攻撃では多くの場合、Active Directoryが狙われています。企業の中核システムとして止められないのに、多機能で運用も複雑なActive Directoryを守るには、どうしたらよいのでしょう。今回は、最も一般的なサイバー攻撃の王道をおさらいしながら、有効な対策をご紹介します。

Active Directoryが狙われる理由

サイバー攻撃において、「数分ないし数時間で、ほとんどのサーバがマルウェアに感染してしまった」ケースの多くが、攻撃者によるActive Directoryの乗っ取りが成功してしまったものと考えられます。

攻撃者にとってActive Directoryは、スピーディな攻撃遂行のための要で、まさに宝箱。ユーザーIDやパスワードといった認証情報、Email、サーバ、アクセス権、クラウドサービスとの連携といった、企業にとってあらゆる重要な情報や設定が保管されています。しかも、長く使われる間に構成が複雑化していたり、担当変更の引き継ぎがうまく行われてなかったり、セキュリティ面での管理や対策に手が行き届いていない、といった事情を抱えていたりします。

Active Directoryへの攻撃手法

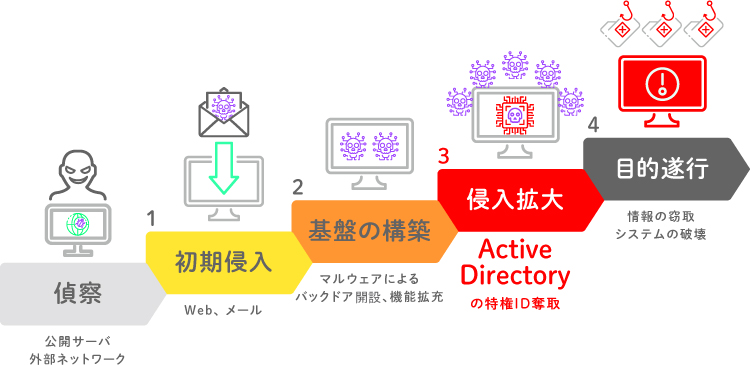

では、どのように攻撃は遂行されるのでしょう。一般的にサイバー攻撃は、下図のように段階を踏んで行われますが、Active Directoryが攻撃を受けるのは、侵入拡大のフェーズです。

侵入にまんまと成功したら、マルウェアを使ってクライアント端末を遠隔操作し、基盤となるバックドアを構築しながら組織内のネットワークを探索、徐々に侵入を拡大してActive Directoryを乗っ取ります。

乗っ取りの手法として最も有名なのは、Netlogonプロトコルの特権昇格の脆弱性(CVE-2020-1472)です。脆弱性を悪用し管理者権限を持つ特権IDを奪取するわけですが、このほかにも、設定の不備や弱さ、甘さを利用されることも。例えばパスワードポリシーで言えば、パスワードスプレー攻撃のような、特定パスワードで多数のアカウントにログインを試みる手法で特権IDが奪われるパターンも考えられます。このほか、退職者などが含まれたアクティブな休眠アカウント、過剰な管理者権限の付与、危険な信頼関係も見直す必要があります。Active Directoryが乗っ取られてしまうと全ドメインサーバにアクセスされてマルウェア感染が起こることも考えられます。

Active Directoryのセキュリティ対策

では、そうならないためにはどうしたら良いでしょう。まず、セキュリティパッチを定期的に適用し、常に最新の状態にする対策が考えられます。次に、各種設定強度を上げることです。例えば、認証情報の設定では、過度に管理者権限を付与しない適切な権限分掌、LSA ProtectionやProtected Usersセキュリティグループを活用する、パスワード強度を上げることもひとつです。

Active Directoryのセキュリティ対策の例

定期的なセキュリティパッチの適用

適切な権限分掌

LSAの保護モード活用による横断的侵入対策

セキュリティグループの活用

パスワード強度を上げる

ただ、Active Directoryは多機能で設定が多いため、これらを人の手で日々、チェックしていくのは本当に難しいことです。そこで、Active Directoryの脆弱性を可視化するツールを利用する選択肢もあります。Active Directoryの保護に特化したツールは世の中に多くない中、注目したいのが「Tenable Identity Exposure(旧:Tenable.ad)」という製品です。

Active Directoryのセキュリティ対策はツールで可能

Tenable Identity Exposureは、オープンソースの脆弱性検知で知名度のある「Nessus」を開発したセキュリティ対策専門ベンダーのTenable社が、エンタープライズ向けサイバー攻撃対策製品として提供している製品です。

Tenable Identity Exposureの実装は、オンプレミス版とSaaS版から選択できます。エージェント導入や特権ユーザーIDは不要で、Active Directoryへの影響も心配不要です。わかりやすい日本語GUIからの管理で、「ここが危ないですよ」を教えてくれるので、攻撃の未然防止や、攻撃を受けてしまった際の被害拡大を抑えることができます。EDR(Endpoint Detection and Response)製品では対応が難しいケース、例えば、EDRがインストールできないようなVPN装置経由での攻撃も検知できますし、DC Shadowなど、Active Directoryへの高度化された攻撃も検出ができます。Active Directoryのオブジェクトレベルの可視化やActive Directoryに対して行われた変更の把握まで可能なのです。

Tenable Identity ExposureによるActive Directoryの保護機能

弱点となる設定不備を継続的に検知し、対処方法を管理者に通知

攻撃をリアルタイムに検知し、修復方法を管理者に通知

Active Directoryの全ての設定変更を記録・可視化

各ドメインやフォレストの信頼関係をマップで可視化し、問題のある関係性を特定

なお以下のように、Tenable Identity Exposure以外にも、Active Directoryを防御する有効なツールがあります。多層防御の手段として、ぜひご検討ください。

目的 | 対策 | ツール |

・悪用されやすい設定の発見 | Active Directoryの保護、可視化 | Tenable Identity Exposure |

・特権IDの不正利用を防ぐ | 特権ID管理 | |

・マルウェア感染を防ぐ | マルウェア対策 | |

・不正な特権操作を防ぐ | ファイルアクセス管理 | |

・不正な操作履歴を残す | 統合ログ管理 |

Active Directoryをサイバー攻撃から守るためには まとめ

以上のように、企業の大事な中核システムとしてのActive Directoryは、セキュリティ面での運用管理も難しいため、常に攻撃者の恰好の標的となっています。攻撃者は組織内に侵入したら、脆弱性や設定不備を狙い、Active Directoryの特権IDを奪取して乗っ取るのが王道です。対策としては、定期的なパッチの適用は勿論、設定の甘さや不備の見直しと確認、Active Directoryのデフォルトの保護機能の活用が考えられますが、リソース不足などで運用面での対策が難しい場合は、ツールを利用する選択もあります。アシストでは専用の可視化ツール、

「Tenable Identity Exposure」をお奨めしています。Tenable Identity Exposureについては、下記資料を是非ご覧ください。

●Tenable Identity Exposureについて詳しく知りたい方へ、資料をダウンロードいただけます

ダウンロードはこちらから

この記事を書いたスタッフ

長谷川 まり

長谷川 まり