※本記事でご紹介している「CA Privileged Access Manager」は、現在取り扱いを終了しております。

皆さんこんにちは。アシストの長谷川まりです。

今回は、働き方改革や人手不足を背景に導入が広まる「RPA」について、構築時に注意すべきセキュリティの問題をご紹介します。

RPAによって進む定形業務の自動化

ここ1~2年、企業のIT担当者様から、「RPA(Robotic Process Automation)」や、もう少し狭義の意味で運用業務を定形化する「RBA(Run Book Automation)」のご相談をいただくことが多くなりました。

しかし、業務コストダウンが目的の自動化を機に、思わぬところから情報漏洩があったら?信頼低下や賠償問題など、せっかくの目的が果たせなくなってしまいますね。そこで知っておいていただきたいのが、RPAの仕組みに潜む意外なリスクです。

まずは簡単に、RPAの仕組みを紐解いてみましょう。

RPAの仕組みとパスワード管理のリスク

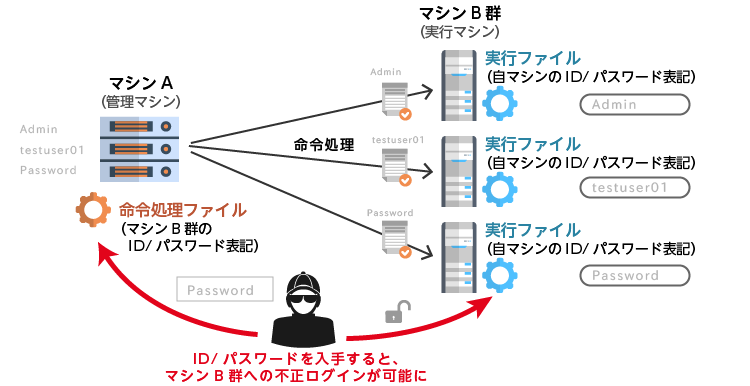

自動化の基本的な処理は、マシンA(管理マシン)からマシンB(実行マシン)へ命令を送ることです。では、この中のどこにリスクが潜んでいるのでしょうか。

命令処理の部分を見てみると、マシンAからマシンBに対してログイン処理が発生していますが、ここで「ID/パスワード」が使われています。そして自動化ツールによっては、マシンAの中にID/パスワードが埋め込まれた命令処理ファイルが置かれている場合があるのです。

そうです、この埋め込みID/パスワードがリスクになります。万一このID/パスワードが外部に漏洩すると、マシンBに不正ログインすることができてしまうのです。

RPA構築中にパスワード問題が発覚した事例

働き方改革の一環で業務効率化を目的にRPAツールを導入した製造業のA社では、業務効率化の目的は無事に果たせそうなものの、構築中に、このID/パスワードの埋め込み問題が発覚してしまったそうです。そこで、

「管理マシンから実行マシンへのログインに、ID/パスワードを必要としない方法は?」

「マシンBに管理者権限までが本当に必要?」

というようなそもそも論が交わされはじめ、プロジェクトのスケジュール遅延も危ぶまれる事態になってしまいました。

最終的に、現実的なリスク回避策として、実行ファイル内のID/パスワードの定期変更や、何かあったときのための説明ができるようログを取得することで、その際は話が落ち着いたそうです。大変苦労された様子で、「リスクは事前に知っておきたかった・・」とおっしゃっていました。

A社では、ID/パスワードの定期変更とログの取得といった方法を選択されましたが、別の選択肢として、ツールを使う方法もあります。

ツールによるパスワード秘匿方法とメリット

ツールを使うメリットの一つは運用です。管理コストや、起こりうるミスを同時に減らし、セキュリティ面での基盤を構築することが主な目的の1つです。自動化するなら、課題のパスワード管理まで自動化したいですよね。

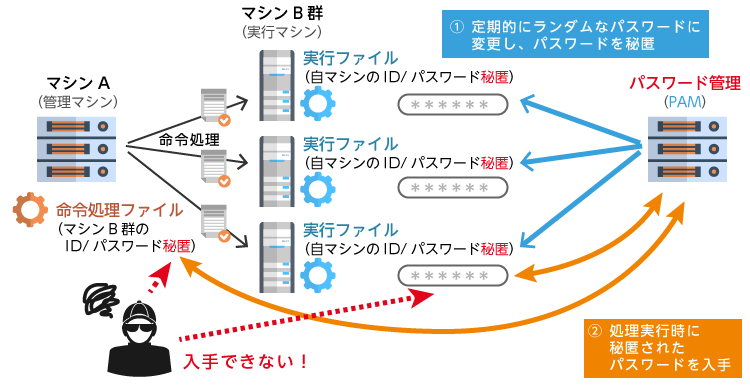

アシストでご紹介している「CA Privileged Access Manager(PAM)」を用いれば、プログラム内のパスワードの秘匿化ができます。PAMの実装例を以下に掲載します。

上図のようにPAMはサーバOSやデータベースのIDに対して定期的にランダムなパスワードに変更することができ(①)、そのパスワードはPAMしか知りえない情報となります。各実行ファイルよりPAMに対してパスワードを問い合わせすることが出来るようになっており(②)、実行ファイル内にはIDやパスワードなどの情報を一切排除することができます。これにより、仮に悪意のある人に実行ファイルを参照されても、ID/パスワード情報の漏漏を防止することが可能です。

PAMは監査でよく指摘される「特権ID(=高権限ユーザID)」の不正利用を未然に防ぐ管理ツールです。ワールド・ワイドで約1,000社の実績があり、日本でも2017年秋にリリースされました。従来の特権ID管理ツールよりも対応範囲や対応機能が広いため、これからのIT活用を進めるにあたって発生するセキュリティリスクを解消できるツールかもしれません。

まとめ

自動化処理のなかに、ID/パスワードを含む処理が発生しないかをチェックしましょう

ID/パスワードの漏洩リスクを洗い出し、リスク回避の方法を検討しましょう

リスク回避をツールで実現するメリットも検討しましょう

※特権アクセス管理製品「CA Privileged Access Manager(PAM)」2017年10月にリリース