皆さんこんにちは。長谷川まりです。

先日のブログ「ゼロトラストモデルとは?基本モデル、従来モデルと比較してみた」では、ゼロトラストの概念を解説しました。今回は、この概念をITシステムに適用するためのイメージをもう少し膨らませていただけるよう、そのアーキテクチャとコンポーネントについておさらいしてみます!

代表的なゼロトラストのアーキテクチャ

ITシステムの世界で「アーキテクチャ」というと、論理的構造を意味します。これを紐解くことで適用方法が見えてきます。ゼロトラストのアーキテクチャは、各組織や団体がレポートなどでその考え方を示していますが、代表的なものは以下の4つです。

NIST SP800-207

NISTとは「National Institute of Standards and Technology(米国国立標準技術研究所)」の略で、SP800は、米国の政府機関などのためのITセキュリティに関するガイドラインです。ゼロトラストの論理的なコンポーネントの定義や、代表的な実装パターン、移行シナリオが示されていますが、具体的な実装製品やカテゴリにまでは落とし込まれていません。経年劣化せずバイブルのように参照できるので、米国だけでなく日本国内でも広く参照されています。

Zero Trust eXtended(ZTX)

ZTXとは「ゼロトラスト」を初めに提唱した米国の市場調査会社、Forrester Research社が2018年に公開したレポートで示した考え方です。ゼロトラストの構成要素として7つの領域が示されています。とても現実的で、ゼロトラストへの最短距離を走るための道筋を示してくれます。概要は無料で、詳細なレポートは有料になっています。

Secure Access Service Edge(SASE)

SASE(サシー)とは、Gartner社が2019年に公開したレポートで示した考え方です。セキュリティ機能とネットワーク機能を1つの包括的なクラウドサービスとして統合します。SASEとは別にGartner社自身が示している、クラウドやリモートワークの普及といった背景に沿った「CARTA(Continuous adaptive risk and trust assessment:継続的な適応性のあるリスクと信頼の評価)」という考え方の現実解であり、「Gartner版ゼロトラスト」とも言われるフレームワークです。

Software Defined Perimeter(SDP)

SDPとは、リモートアクセスの課題をゼロトラストで実現する仕組みです。クラウドセキュリティの調査研究や啓蒙を行う非営利団体「クラウドセキュリティアライアンス(CSA)」が示しました。直訳すると、「ソフトウェアで定義された境界線」となりますが、従来のようにネットワークの内外を境界線とするのではなく、ソフトウェアが関所のように、アクセスするユーザーやデバイスをすべてチェックし、制御と管理を行います。VPNでは解決できなかったサイバー脅威や利便性の課題を解決する考え方として注目されています。

これらの4つには、カバー範囲の大きさ、重視するものに少しずつ違いがありますが、良い・悪い、正しい・正しくないということはありません。それぞれの組織のIT環境や利用方法は千差万別ですので、実際には、最適なものをベースにカスタマイズを加えていくのが良いのかもしれません。

ゼロトラストのアーキテクチャと主要なコンポーネント

システムを構成する機器やソフトウェア、部品や要素といった1つ1つをコンポーネントと言いますが、ゼロトラストのアーキテクチャの主要コンポーネントは以下になります。

サブジェクト

リソースにアクセスする人、端末、プログラムです。

リソース

サブジェクトからアクセスされるオブジェクトです。

ネットワークサービス、システム、アプリケーション、データなどが考えられます。

Policy Decision Point(PDP)

アクセスの信頼度を評価して、認証と認可をコントロールします。

代表的な例としては、IDaaSがPDPの役割を担っています。

Policy Enforcement Point(PEP)

PDPの指示を受け、門番や監視のような形態を取りながら、

リソースへのゲートウェイの役割を果たします。

データソース

PDPの信頼とリスク評価に必要な情報を提供します。

ID管理、IT資産管理、SIEM、EDR、スレットインテリジェンスサービスなどがあります。

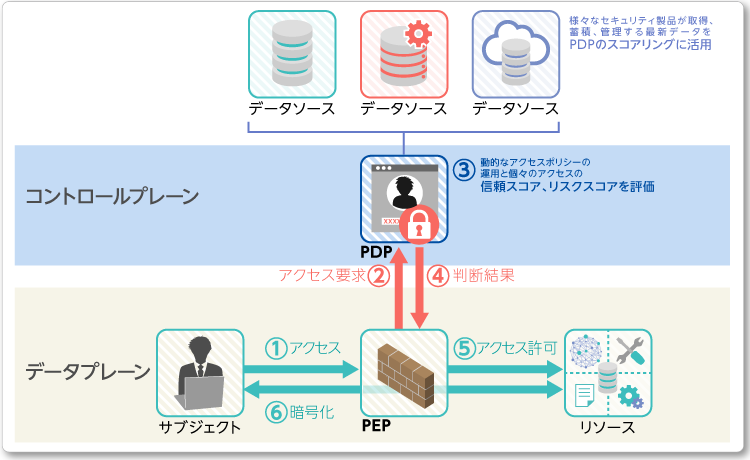

これらのコンポーネントを連携させると、以下のようにゼロトラストの原則を実現できるアーキテクチャが実現します。

※ゼロトラストの原則を実現できるアーキテクチャ。SP800-207を参考に弊社にて作成

①まず、アクセスが許可されるまで、リソースにアクセスできないようにPEPが壁になります。社内

ネットワーク同士のアクセスであってもです。

②~④ PDPは、PEPからのアクセス判断要求がある毎に、アクセスの検証要素、サブジェクトのIDと属性、

アクセス実行に必要な情報を用いて、動的に信頼とリスクをスコアリングし、判断結果をPEPに戻します。

PDPとPEPの通信はコントロールプレーン(制御系データの通り道)、サブジェクトとリソースの通信は

データプレーン(データの通り道)とし、歩道と車道のように分けることで、システム全体の安全性と

安定性が向上します。PEPは固定のアクセスポリシーは持っていません。PDPが動的なポリシーに基づき

アクセス可否を判断します。

各データソースは、継続的にアクセスポリシーをアップデートしてセキュリティポスチャを改善できるように

します。そのため、各リソースに導入するセキュリティ製品は単体で完結するサイロ型ではなくAPIで互いに

連携して管理者による介入を極力減らし、自動でフローが流れるように設計します。

例えば、スレットインテリジェンスからC2サーバのIPアドレスの情報が送られてきた場合、PDPはPEPである

次世代ファイアウォールに指示して該当のIPアドレスへの接続を自動でブロックするなど、セキュリティの

ギャップが生じないようにします。

アクセスの検証要素

ID・パスワード

IDに紐づく属性情報(例:所属部署やプロジェクト、一定期間のみ与えられた特権)

他の認証要素(例:認証アプリ、物理トークン)

SMSやメールにアクセスキーを送付する別経路認証

端末のMACアドレス/IPアドレス

端末にインストールされたクライアント証明書

端末のセキュリティポスチャの情報

OSバージョン

パッチ適用状況

アンチウイルスのパターンファイルの更新状況

HDDの暗号化設定

端末が接続しているネットワークのセキュリティ強度

アクセス時間帯

アクセス元の国(ソースIPから判断)

スレットインテリジェンスで脅威判定されたアクセス元/アクセス先か

EDRのログ

SIEMによるUEBA(前回までのセッションで異常な行動がなかったかどうか)等

補足ですが、一般的な運用としては、ユーザー利便性を考慮し、1日の最初にIDプロバイダー(IdP)に多要素認証でログインし、発行されるアクセストークンにより、その後のリソースへのアクセス時これをPEPに渡すことでシングルサインオンを可能にしていることが多くあります。

⑤PDPによりアクセスが許可される場合は、PEPがゲートを開き、そのサブジェクトに認められた権限の範囲の

アクションを認めます。ゼロトラストの「最小権限の原則」の執行です。

PEPではどのドメイン、アプリケーション、IPアドレス、ポートに接続を許可するか、というネットワーク

レベルの制御は可能ですが、細かな制御はアプリケーション側でユーザーアカウントに応じて制御します。

Webアプリケーションの場合、WebプロキシやCASB、次世代ファイアウォールなどである程度制御可能で

す。

⑥ゼロトラストでは、社内であってもネットワークは侵害されているという前提に立ち、社内の端末から社内の

システムへのアクセスも暗号化します。

アプリケーションが暗号化に対応していない場合は、端末のエージェント(PEP)と、アプリケーションの

フロントのゲートウェイ(PEP)の間で暗号のトンネルを張る、といった方法で対応します。

まりから一言

今回は、代表的なゼロトラストのアーキテクチャの考え方と、ゼロトラストのアーキテクチャを構成するコンポーネント、その動きについておさらいました。

実際の導入の際には、現状のITをどのように利用していて、将来はどうしたいのか、現状のITのインフラはどうなっていて、何をクラウドに移行したいのか、ゼロトラスト化の優先順位や順番などを検討する必要があります。次回はその進め方や、代表的な実装のパターンについて触れたいと思います。