テレワークの課題を解決!セキュリティガイドラインに沿った導入方法とは?

|

|

テレワークを全国で一斉に実施する「テレワーク・デイ」が開催されるなど、政府主導で企業への導入が推進されているテレワーク。そのデメリットの一つとして、情報漏えいリスクの増大があります。企業は安全にテレワークが実施できるように、十分なセキュリティ対策をしなければなりません。そのセキュリティ対策の方針を示す「テレワークセキュリティガイドライン」が、総務省から公表されました。本ページでは「テレワークセキュリティガイドライン」の概要と、「テレワークセキュリティガイドライン」に沿ってテレワークを実現できる、クライアント仮想化製品「Ericom」についてご説明します。

目次

総務省が公表したテレワークセキュリティガイドライン(第4版)とは?

2018年4月に、総務省がテレワークセキュリティガイドライン(第4版)を公表しました。

『「テレワークセキュリティガイドライン(第4版)」(案)に対する意見募集の結果及び当該ガイドラインの公表)』(※「テレワークセキュリティガイドライン(第4版)」の 文書はこちら )

政府はテレワークによる働き方改革によって一億総活躍社会の実現を目指しています。2016年に総務省が実施した調査※1によると、従業員数100名以上の企業の中で、テレワークを導入している企業の割合は13.3%にとどまっていますが、政府は2020年には35%にすることを目標としています。海外のテレワーク導入率に目を向けると、米国が85%、英国が38.2%と、日本のテレワークの導入率の低さが際立っており、伸びしろは非常に大きいといえます。

日本は世界で類を見ないほど高速なインターネット接続インフラ、モバイルインフラを持ちながら、この導入率にとどまっているのは非常にもったいない状況です。テレワークの導入が進まない理由としては、情報セキュリティの確保、勤怠管理の難しさ、対象業務が絞られる、といったものが主であり、特に情報セキュリティの確保が最大の課題となっています

※2。

今回公表されたテレワークセキュリティガイドライン(第4版)では、最近の社会や技術の変化(クラウドサービスやSNSの普及など)や、新たなセキュリティ上の脅威(無線LANの脆弱性、ランサムウェアや標的型攻撃など)を踏まえて改定されており、テレワークの実現方式の選定と、必要なセキュリティを実装する上で参考にできるガイドラインになっています。

- ※1 総務省「平成28年通信利用動向調査」

- ※2 総務省「平成29年版情報通信白書」

テレワークセキュリティガイドラインで紹介されているテレワークの導入方式

テレワークセキュリティガイドラインでは、テレワークの導入方式を以下の6つのパターンに分類して紹介しています。6つのパターンの中でも、「

①リモートデスクトップ方式

」と「

②仮想デスクトップ方式

」は、データが会社側にとどまり、テレワーク端末側には保存されないため、情報漏えいに対する強度が高く、更に、オフィスにいるときと同じデスクトップが利用できるため、利便性も高いテレワークの方式とされています。

以下に「テレワークセキュリティガイドライン(第4版)」のP.9に掲載されている「表 1 テレワークの6種類のパターン」を転載します。

|

パターン① リモートデスクトップ方式 |

パターン② 仮想デスクトップ方式 |

パターン③ クラウド型アプリ方式 |

パターン④ セキュアブラウザ方式(クラウド型アプリ方式) |

パターン⑤ アプリケーションラッピング方式 |

パターン⑥ 会社PCの持ち帰り方式 |

|

|---|---|---|---|---|---|---|

| 概要 | オフィスにある端末を遠隔操作 | テレワーク用の仮想端末を遠隔操作 | クラウド上のア プリーションを社内外から利用 | 特別なブラウ ザを用いて端末へのデータの保存を制限 | テレワーク端末内への保存を不可とする機能を提供 | オフィスの端末を持ち帰りテレワーク端末として利用 |

| テレワーク端末に電子データを保存するか? | 保存しない | 保存しない | どちらも可 | 保存しない | 保存しない |

保存する

|

| オフィスの端末と同じ環境を利用するか? | 同じ | テレワーク専用の環境※3 | クラウド型アプリに関しては同じ | ブラウザ経由で利用するアプリに関しては同じ | テレワーク専用の環境 | 同じ |

| クラウドサービスを利用するか? | しない | しない | する | する | する/しない どちらも可 |

する/しない どちらも可 |

| 私用端末の利用(BYOD)との親和性 | 一定の条件 のもとで可 |

一定の条件 のもとで可 |

一定の条件 のもとで可 |

一定の条件 のもとで可 |

一定の条件 のもとで可 |

一定の条件 のもとで可 |

| 高速インターネット回線の必要性 | 必須 | 必須 | 望ましい | 望ましい | 望ましい | 不要 |

| 備考 | - | - | - | - | - | 紙媒体で持ち出す場合も本パターンに相当 |

- ※3 「②デスクトップ仮想化方式」の場合、オフィスからも仮想デスクトップを利用することで、オフィスとテレワーク環境で同じデスクトップを利用することができます。

テレワークセキュリティガイドラインにおけるセキュリティ対策

テレワークセキュリティガイドラインでは、6つのセキュリティ対策について、経営者、システム管理者、及びテレワーカーの立場ごとに実施するべき対策を解説しています。以下に「テレワークセキュリティガイドライン(第4版)」のP.18以降に掲載されている「2. テレワークセキュリティ対策のポイント」をアシストにて編集・構成したものを掲載します。

| 経営者が実施すべき対策 | システム管理者が実施すべき対策 | テレワーカーが実施すべき対策 | |

|---|---|---|---|

| ① 情報セキュリティ保全対策 |

・情報セキュリティポリシーの制定と定期的監査、内容の見直し ・組織の情報を重要度でレベル分けし、テレワークでの利用可否と取り扱い方法を決定 ・テレワーカーに定期的な情報セキュリティ教育/啓発を実施させる ・迅速なセキュリティ事故対応に向け、連絡体制を整え、訓練を実施 ・テレワークのセキュリティに必要な人材/資源に予算を割り当て |

・テレワークセキュリティの技術的対策を講じ、実施状況を定期的に監査 ・情報のレベル分けに応じて、データへのアクセス制御、暗号化、印刷可否などを設定 ・テレワーカーに定期的にセキュリティ教育/啓発活動を実施 ・迅速なセキュリティ事故対応に向け、連絡体制を整え、訓練を実施 |

・経営者が制定した情報セキュリティポリシーの対策基準に沿ってテレワークを実施 ・情報資産を個々のレベルに応じて取り扱う ・セキュリティの教育・啓発活動に参加 ・セキュリティ事故発生に備え、連絡体制の確認と、訓練に参加 |

| ② マルウェア対策 |

・危険なサイトへのアクセスフィルタリング設定 ・テレワーク端末へのアプリのインストールは申請制とする ・テレワーク端末のウィルスパターンファイルを最新に保つ ・テレワーク端末のOS、ソフトウェアを最新に保つ ・私用端末のテレワーク利用には、必要なセキュリティ対策の実施有無を確認 ・ランサムウェア感染に備え、重要データは社内システムから切り離してバックアップ ・なりすましメールのフィルタリング |

・テレワーク端末から社外Webサイトにアクセスする前にOSやブラウザ(アドインを含む)のアップデートを実施 ・テレワーク端末へのアプリケーションのインストールは管理者の許可を得る ・作業開始前にウィルスパターンファイルを最新に更新 ・作業開始前にOSとソフトウェアを最新に更新 ・テレワークでは定められたセキュリティ対策が施された端末を利用 ・メールの添付ファイルの開封やリンクのクリックには一層の注意を払う |

|

| ③ 端末の紛失・盗難対策 |

・テレワーク端末やテレワーク端末の利用者を台帳で管理 | ・テレワークのためにオフィス外に情報資産を持ち出すときは原本を安全な場所に保存 ・機密データをテレワーク端末に保存する場合は暗号化 |

|

| ④ 重要情報の盗聴対策 |

・テレワーク端末の無線LANの脆弱性対策を実施 | ・機密データの送信時は暗号化 ・無線LAN接続時は必要なセキュリティを確保 ・第三者との共用スペースにおけるテレワークの際は、テレワーク端末にのぞき見防止フィルターをつけるなどの対策を実施 |

|

| ⑤ 不正アクセス対策 |

・テレワーク端末からの適切なユーザー認証を実施 ・インターネット経由のアクセス方法を定め、アクセス状況の監視、不正アクセスの遮断を実施 ・社内システムへのアクセスには強固なパスワードの設定を強制 |

・社内システムへの認証情報やICカードなどを適正に管理 ・テレワーク端末からインターネット経由で社内システムにアクセスする際は、定められたアクセス方法を利用 ・テレワークで使用するパスワードは使い回さず、一定以上の長さを持つ推測されにくいものに設定 |

|

| ⑥ 外部サービス利用対策 |

・SNSなどの利用ガイドラインを整備し、テレワーク時の留意事項を明示 ・ファイル共有のクラウドサービスの利用ルールを整備し、情報漏えいリスクのあるサービス利用を禁止 |

・SNSなどは利用ガイドラインに則して利用 ・テレワーク端末からファイル共有などのクラウドサービスにアクセスする際には利用ルールに則して利用 |

テレワークのセキュリティ課題を突破するツール「Ericom」

Ericomは低コストでシンプルな構成のクライアント仮想化製品です。テレワークセキュリティガイドラインで紹介されているテレワークのセキュリティ課題を解決したうえで、テレワーク環境から社内環境にある物理PC、VDI、アプリケーションへの「安全」で「快適」なリモート接続を実現することができます。

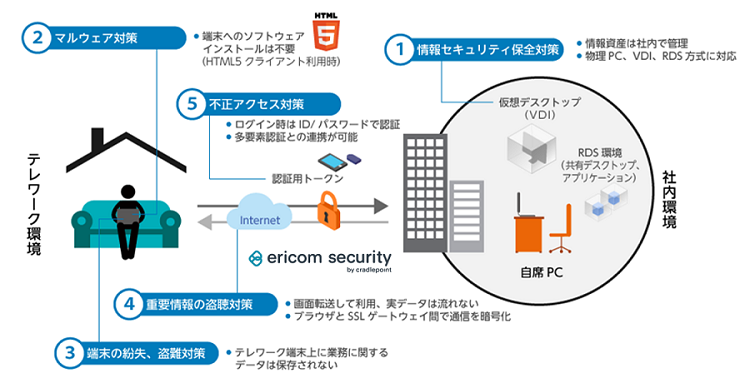

Ericomで突破するセキュリティ課題の「5つのポイント」

Ericomを用いて、ガイドラインでも紹介されているテレワークのセキュリティ課題の「5つのポイント」をどのように解決することができるのかをご紹介します。

|

|

①情報セキュリティ保全対策

- Ericomのソリューションを用いたテレワーク環境を構築することによって、守るべき情報資産はテレワーク端末側に移動させずに今まで通り管理できます。

- 社内のデスクトップ環境にリモート接続してテレワークを実施するため、デスクトップでの作業は社内にいるときと同じセキュリティレベルで利用できます。

- テレワーカーの教育や啓発はテレワーク端末にデータを持ち出して業務する場合よりも容易です。

- 物理PCへのリモート接続方式、VDI方式、RDS方式に対応。組織の目的に応じて選択、または方式の組み合わせ利用が可能です。

②マルウェア対策

- テレワーク端末にソフトウェアをインストールせずに社内のデスクトップを利用できます(HTML5クライアント利用時)。そのため、私用端末が活用しやすくしなり、モバイルワーク時にiPadを使ったり、テレワーク端末としてChromebookを配布など、端末の選択肢が広がります。

- セキュリティ対策が施された会社貸与のモバイルPCからVPN経由で社内ネットワークに接続することも可能ですが、EricomのSSLゲートウェイサーバ(無償)を活用することにより、ブラウザから接続・認証し、VPNよりも便利につなげることが可能です。通信はhttpsで暗号化されるため、インターネット越しでも、フリーWi-Fi経由でも、安全に接続できます。

- 仮にテレワークで使う私用端末がマルウェアに感染しても、テレワーク端末上に業務に関するデータは保存されていないため、そこから情報漏えいはせず、マルウェアが直接的に社内システム側に感染拡大することはありません。

- メールは社内のデスクトップ環境から利用するため、添付ファイルの開封やリンクのクリック時に注意するべき事項は社内業務時と同様です。

- ※社内環境のマルウェア対策にはEricom Shield、ダブルブラウザソリューションによるインターネット分離 の仕組みが有効です。安全なインターネットブラウジングとWebメール利用が可能になります。

③端末の紛失・盗難対策

- 機密データは社内ネットワーク内にとどまり、テレワーク端末には保存されません。

- テレワーク端末へのファイルのダウンロード機能は、管理者側で無効化できます。

④重要情報の盗聴対策

- 社内環境にあるデスクトップ画面を画面転送して利用するため、実際のデータや業務の通信は流れません。

- フリーWi-Fi経由であっても、社内のリモートデスクトップとの通信は、httpsで暗号化できるため、安全です。

- ※デスクトップ画面は社内の業務時と同様にテレワーク端末の画面に表示されるため、第三者との共有スペースでテレワークを実施する場合はのぞき見防止フィルターなどの対策が必要です。

⑤不正アクセス対策

- リモートからログインする際はID/パスワードの認証を行います。

- Ericomの関連ソリューション製品を利用することで、ワンタイムパスワードなどの多要素認証が可能です。

- ファイル共有などのクラウドサービスへ、社内のデスクトップから個人のIDでの接続、またはインターネット環境から会社のIDで接続ができると、社内データをテレワーク端末側に持ち出すことができてしまいます。内部脅威を下げるためにも、リモートデスクトップ側の操作ログ取得ツールや、クラウドサービスへのアクセス制御を併用してください。

要件に合わせて選べる、2つの製品

テレワークを実現する以下の2つの製品をご用意しています。ご要件に合わせてお好きな製品をお選びいただけます。

『Ericom Connect

』

テレワーク環境から社内環境へのリモート接続機能に加え、管理機能が充実している製品です。他要素認証との連携や、テレワークで利用させるアプリケーションの管理をしたい方におすすめです。

『Ericom AccessNow

』

テレワーク環境から社内環境へのリモート接続機能をシンプルに実現する製品です。手軽にテレワークを始めたい方におすすめです。

2つの製品の違いについては以下の比較表をご参照ください。

| Ericom AccessNow | Ericom Connect | |

|---|---|---|

| すぐに、簡単に、低コストでテレワークを始めたい ※ライセンスコスト、導入の容易さ、管理サーバを新規で立てる必要があるか |

○ | △ |

| 多様なテレワーク端末からリモートデスクトップ接続 | ○ | ○ |

| テレワーク端末へのソフトウェアインストール不要 | ○ | ○ |

| 通信の暗号化 ※SSLゲートウェイから簡単、便利、よりセキュアにhttpsでアクセスし、画面転送のみを許可。SSL-VPNを使わないことで情報漏えいのリスクも、端末側からのマルウェア流入リスクも減り、個人の端末が活用しやすくなります。 |

○ | ○ |

| デスクトップ(物理PC/HDI/VDI)へのリモートデスクトップ接続 | ○ | ○ |

| RDS共有デスクトップと公開アプリケーションへのリモートデスクトップ接続 | ○ | ○ |

| クリップボード、ファイル転送等の利用可否の制御 | △ | ○ |

| 多要素認証連携 | × | ○ |

| リモートデスクトップ接続先サーバの負荷分散機能 | × | ○ |

| テレワークで利用許可するアプリケーションをユーザーグループ単位で管理 | × | ○ |

Ericomについて詳しく知りたい方へ資料を無料でプレゼント中!

製品について更に詳しく知りたい方へ、製品関連資料を無料でプレゼントしています。お気軽にダウンロードください。( その他のEricom関連資料はこちらから無料でダウンロードいただけます )

|

|

|

Ericom製品に関するお問合せはこちら

|

|---|

ご質問やご相談、お見積依頼などはこちらから。

お客様のご要望に応じて、専任のスタッフが対応させていただきます。