皆さんこんにちは。アシストの長谷川まりです。

今回は、サーバやネットワーク機器が出力するログの「モニタリング」について取り上げます。セキュリティ対策にあたって、日々多くの企業の課題となっている標的型攻撃の検知に焦点を当てていきましょう。

ログのモニタリングとは

「モニタリング」を調べると、2つの意味が出てきます。

・状態を監視すること

・状態を把握するために、観測や測定をおこなうこと

同じ「モニタリング」でも受け取る印象が異なりますが、今回は、観測や測定をおこなうためのログモニタリングのお話です。せっかく取っているログを、セキュリティ対策にもっと活用できないか?という前向きな目的で、標的型攻撃を検知するログモニタリングの方法をご紹介します。

標的型攻撃の常套手段

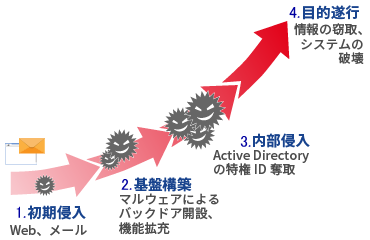

具体的な方法のご紹介の前に、まずは、標的型攻撃の常套手段を押さえておきましょう。各サーバやネットワーク機器が出力するログの量は膨大で、全てを見るのはとても難しいことです。そのため、標的型攻撃を検知するログモニタリングでは、攻撃者の常套手段を踏まえたログ分析を行います。

攻撃者は、まず狙った組織の従業員宛にメールを送ってマルウェアを内部に侵入させ、バックドアを開設します。そして、自身がインターネット上に仕掛けたサーバ経由で内部のPC端末を乗っ取り、拡散を繰り返しながら組織内部に深く侵入し、情報窃取やシステムの破壊行為に至ります。

(攻撃者の常套手段)

初期侵入:マルウェアを添付したメールを標的企業の社員へ送付

基盤構築:社員が添付ファイルを開きPC端末がマルウェアに感染、インターネット上にある攻撃者サーバへの通信経路を確保(バックドア開設)

内部侵入:攻撃者サーバ経由でPC端末をリモート操作、Active Directoryの特権IDを奪取

目的遂行:重要情報の窃取、システムの破壊

次に、これを踏まえた具体的なログモニタリングの方法をご紹介します。

標的型攻撃を検知する8つの方法

標的型攻撃を検知するには、まず、ファイアウォールとプロキシサーバのログ活用を考えていただくことをお奨めします。具体的な方法は次の1~4の通りです。ログはメールサーバやPC端末などにも記録されますが、ファイアウォールやプロキシサーバはPC端末と攻撃者サーバ間の通信が必ず経由される機器であり、比較的台数も少なく、わかりやすいログが記録されるため、標的型攻撃の検知には適したログであるといえます。

またこの他にも、正規のユーザーではありえない「不審な行動」を炙り出すことにより、標的型攻撃を検知する方法が考えられます。具体的な方法は、次の5~8の通りです。

攻撃者サーバにアクセスしたPC端末をチェック

攻撃者サーバのIPアドレスやURLへのアクセス履歴から、攻撃者と通信を行った形跡のあるPC端末をチェックしてみましょう。攻撃者サーバのIPアドレスやURLは、市販の攻撃者サーバリストなどを用意して突合します。ログの量が膨大になりがちなので、早期発見のためにはツールを使った自動化もお奨めします。

不審なUserAgentが記録されたPC端末をチェック

組織内で、利用が許可されていないUserAgent(※)が使われたPC端末をチェックしてみましょう。一般的に、組織で利用を許可するUserAgentは限定されていますので、許可外のものを利用したPC端末はマルウェア感染が疑われます。ただし、UserAgent情報は偽装可能である点は考慮する必要があります。

※UserAgentは、ユーザーがあるプロトコルに基づいてデータを利用する際に記録されるソフトウェア情報です。例えばInternet Explorerであれば「Mozilla/5.0 ~」などと、リクエスト先に自分自身を表明する情報としてログに記録されます。

特権アカウントを利用した、一般ユーザーのPC端末をチェック

サーバの認証ログから、「特権アカウントログイン & アクセス元端末 = 管理用端末以外」という抽出条件で、一般ユーザーであるにもかかわらず特権アカウントでサーバにログインしたPC端末をチェックしてみましょう。これに該当する場合は、その端末が攻撃者のコントロール下に置かれていることが疑われます。ただし、一般ユーザーと管理者用のPC端末の区分け(セグメンテーション)は、予め出来ていることが前提となります。

不審なログイン試行をチェック

サーバ上の認証ログから、「複数アカウントで同一端末からログイン」「単一アカウントで複数端末からログイン」といった、通常の運用では発生しえない不審なログイン情報を抽出してみましょう。攻撃者は、PC端末を乗っ取って自身のコントロール下に置きますが、最終目的である重要情報や破壊行動に辿り着く過程で、他のPC端末やサーバへの侵入、ログインを試みます。不審なログイン情報は、攻撃者がこの過程においてPC端末を乗っ取っていることが疑われます。

重要な業務サーバへの申請外ログイン試行(申請制の場合)

組織によってはセキュリティレベルの向上や監査対応を目的とし、重要な業務サーバへのログインは、あらかじめ申請制としているケースがあります。正規のユーザーは、承認を経た上でのログインになるはずですので、サーバの認証ログと申請情報を突き合わせることで、申請外ログインを炙り出すことができます。

不正な特権割り当て

攻撃者は、MS14-068の脆弱性を利用した、Active Directory一般ユーザーの権限昇格を使うことがあります。修正パッチ適用済みであれば、Active DirectoryのWindowsイベントログに、4769のイベントID、エラーコードとして 0xf が記録される為、この2つをAND条件で抽出することで、攻撃に利用された端末と、権限昇格に悪用されたアカウントを特定することができます。

不正タスクの作成

攻撃者は、侵入したサーバ上でプログラムを実行する為に、Windowsタスクスケジューラにタスクを登録することがあります。タスクの作成はWindowsサーバのWindowsイベントログに、4698のイベントIDが記録されます。この4698のイベントを抽出し、作成したアカウント、作成されたタスク名や実行プログラムが、自社で作成したものかを確認することで、攻撃を検知することができます。

イベントログの消去

攻撃者は、攻撃の痕跡を消すために、イベントログを消去し、証拠隠滅をおこなうことがあります。イベントログ消去は、WindowsサーバのWindowsイベントログに、1102のイベントIDが記録されます。この1102のイベントを抽出し、その消去が妥当であるかを確認することで、攻撃を検知することができます。

標的型攻撃を検知するログのモニタリングの検討にあたって

ここまで、ログのモニタリングによる標的型攻撃の検知について、具体的な方法をご紹介しました。ただし、ログの量はとにかく膨大です。抽出や突合などの一連の作業は、いずれも人が手で実施するのは現実的ではないかもしれません。そのため、ログを自動でモニタリングする仕組み、ログと他の情報を自動で突合する仕組みについても検討されることをお奨めします。

まとめ

ログを活用し、モニタリングすることにより、標的型攻撃を検知することができる

標的型攻撃の検知では、攻撃者の常套手段に沿ったモニタリングを実施すると良い

標的型攻撃の検知では、ファイアウォールとプロキシサーバのログは比較的活用しやすい

標的型攻撃の検知では、正規のユーザーではありえない不審な行動を炙り出すと良い

人手でのモニタリングの実施は難しいので、ツールの活用を検討すると良い

この記事を書いたスタッフ

長谷川 まり

長谷川 まり