Tenable

Tenableは、圧倒的実績の「Nessus」技術を中核とした専門性の高いサイバー攻撃対策ソリューションを提供します。Tenableブランドの製品は、世界中の公的機関や様々な業種、組織で、豊富な導入実績があります。

Tenable Identity Exposure(旧:Tenable.ad)とは

Active Directoryの保護に特化したセキュリティ対策製品

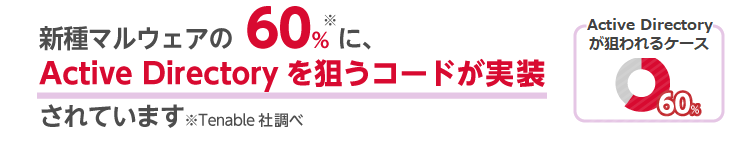

Active Directoryは 、企業の重要情報が数多く保管されている上に、長年に渡り使用されているレガシーシステムであることから攻撃者に悪用されるポイントも多く、新種マルウェアの60%に、Active Directoryを狙うコードが実装されているとも言われています。

「Tenable Identity Exposure」は、Active Directoryの全ての設定不備や変更を監視・検知、また、実際に攻撃を受けてしまった場合に管理者にアラート通知を行うことができる、Active Directoryの保護に特化したセキュリティ対策製品です。

Active Directoryの保護が必要な理由

|

|

|

|---|

攻撃者の目線では・・・

●端末、ユーザー、アクセス権限といった重要情報が集中管理 されているため、攻撃の拠点にしやすい

●Windows 2000から使われているレガシーシステムであるため、 攻撃の悪用ポイントが多い

|

|

✔ 自社のActive Directoryについて、セキュリティ脅威がわからず不安だ

✔ Active Directoryのセキュリティ対策を強化したいが、何を見直せばよいかわからない

✔ 対策にあたって、Active Directoryにできるだけ影響を与えたくない

Tenable Identity Exposureが選ばれる理由

・弱点となり得る設定不備を継続的に検知し、対処方法をお知らせします

・攻撃をリアルタイムに検知し、修復方法をお知らせします

・Active Directoryの全ての設定変更を記録し、可視化します

・各ドメインやフォレストの信頼関係をマップで可視化し、問題のある関係性を特定します

・エージェントレス、特権ユーザー不要で実装可能です

・オンプレミス版、SaaS版から選択可能です

・わかりやすい日本語GUIから操作ができます

|

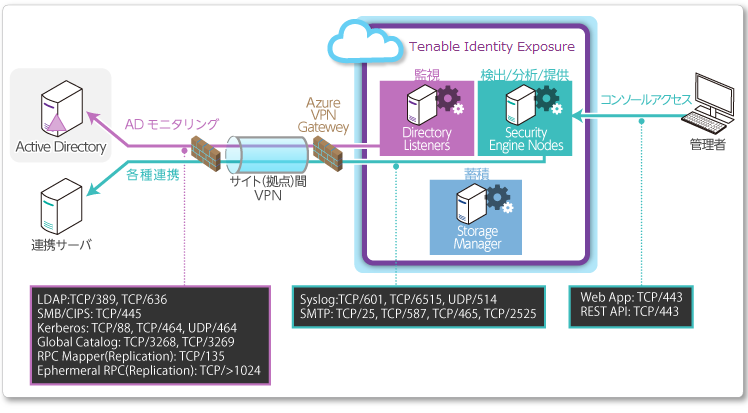

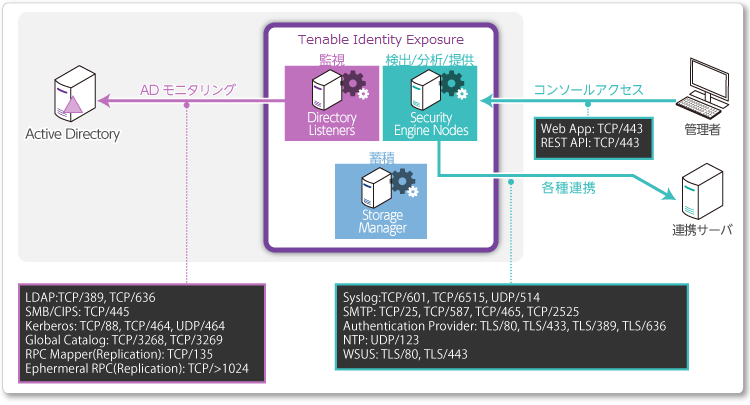

Tenable Identity Exposureを導入する場合の構成と通信要件

Tenable Identity Exposureのコンポーネント

| コンポーネント | 役割、機能 | |

| 1 | Directory Listeners | Active Directoryを監視します |

| 2 | Security Engine Nodes | 検出結果を分析し、コンソール機能を提供します |

| 3 | Storage Manager | データを蓄積するストレージとして機能します |

構成と通信要件:SaaSの場合

サイト(拠点)間のVPN接続経由でActive Directoryをモニタリングします。

|

|

構成と通信要件:オンプレミスの場合

すべてのコンポーネントをオンプレミスで構成できます。

|

|

Tenable製品のご検討に向けて

アシスト品質

Tenable製品のご検討に向けてご不安な方へ、私たちが「アシスト品質」として3つのお約束をいたします。ぜひお確かめください。

ウェビナー/ダウンロード

ウェビナー/ダウンロードページでは、Tenable Identity Exposureに関する詳細がわかるPDF資料をお手元にダウンロードできます。情報収集に、まずはお気軽にご利用ください。

Tenable製品の試使用(15日間)

Tenable製品は全て、15日間の試使用で導入後のイメージを掴んでいただけます。アシストの試使用は、単なる製品の「貸し出し」で導入ご検討をお任せするのではなく、ご検討から決定まで、伴走してサポートさせていただきます。以下バナーより試使用ページにお進みいただき、一連の流れをお確かめください。

Tenable製品のお問い合わせ

お客様の対策ご検討をどのように進めるか、ご相談とあらゆる情報のご提供を以下のフォームより承ります。オンラインでのお打ち合わせもお気軽にお申しつけください。即日から3営業日以内に、担当者よりご連絡いたします。

お問い合わせの例

情報提供

脆弱性管理に関する課題、製品をどう選んだら良いか、活用方法やこれまでの事例など、お客様のご要望に合わせて情報提供いたします。

個別説明会、デモンストレーション

専任技術者による個別説明にて、お客様の環境にTenableが合うのかどうか、詳細なご質問等をお受けいたします。オンラインでの会議ご要望もお申しつけください。

お見積

お時間の無い方はまずは概算でも勿論大丈夫です。詳細はご要件などを伺い、費用やスケジュール感をお見積します。ご予算に合わせた、数パターンのご提案もさせていただきます。

脆弱性管理の関連製品/サービス

セキュリティに関するその他の課題

- ID管理、アイデンティティ管理の対策を選定する方法

- クラウド時代のセキュリティ対策の考え方

- 環境変化と運用負荷に対応する「セキュリティソリューション」

- CA Privileged Identity Manager移行を検討されている方へ

- 自治体情報セキュリティポリシーの新ガイドライン(令和3年版)のポイント

- 最適なタイプを自己診断!テレワークセキュリティ対策の3つの解決策

- リモート業務の急拡大で見直したいセキュリティ対策

- ハイブリッドクラウド環境もカバーできる、認証・ID管理の解決策

- 【マルウェア対策】ゲートウェイで防御不能な3つの侵入ケース

- DX(デジタルトランスフォーメーション)推進とセキュリティの概念

- 【情報漏洩対策】USB、CDだけじゃない!Bluetooth、テザリング…社員の「スマホ」が企業の情報漏洩の原因になる3つの盲点

- 【ログ活用】AWSのログが活用できない!?AWSの運用担当が抱える5つの問題

- 仮想ブラウザ比較!経営者に知ってほしいインターネット分離の効果と実践方法

- 【標的型(サイバー)攻撃】対策のポイント

- 情報漏洩対策の全体像を知りたい方へ

- 【情報漏洩対策】ファイルサーバの情報漏洩対策 2つの方法

- 【情報漏洩対策】ネットワーク分離環境のデータ保護対策

- 【情報漏洩対策】社外ネットワーク接続による情報持ち出しリスク

- 【情報漏洩対策】Wi-Fiテザリングによる情報持ち出しリスク

- 【情報漏洩対策】USBメモリ等による情報持ち出しリスク

- 【ID管理】不要なアカウントの確実な削除による不正アクセス防止

- 【ID管理】Active DirectoryのID管理対策

- 【ID管理】アカウント変更履歴を取得

- 【ID管理】アカウント利用時におけるワークフローの仕組みを改善

- シングルサインオン(SSO)の選び方と仕組みの解説

- 【ログ活用】標的型攻撃対策に不可欠なログ分析

- 【ログ活用】個人情報保護対策のためのログ分析

- 【ログ活用】ログ監査、ログモニタリングの効率化