みなさんこんにちは。後藤まりです。

企業でのIT活用が進むなか、私たちが日々の業務で使うWebサービスも増えています。そんな中、Webサービスを使うときに欠かせない「認証情報」の管理は、どうしていますか?

今回は、Webサービス利用増加によって生じる認証情報管理の課題とその解決策、そして最近注目されている「生成AI」をセキュアに使う方法をご紹介します。

認証にまつわる課題

Webサービスを利用するための認証情報には、ほとんどの場合「ユーザーID」と「パスワード」が使われます。Webサービスの利用が増えると、以下のような課題が出てきます。

従業員の課題

・Webサービスごとに異なるユーザーIDとパスワードを覚える必要がある

・各Webサービスで認証情報を入力する手間がかかる

管理者の課題

・WebサービスごとにユーザーIDの削除や変更を行う必要があり、業務負荷が増大する

・従業員がパスワードを忘れるたびに対応が求められる

・パスワードの使い回しによる情報漏洩リスクが絶えない

利便性の向上やパスワード管理にかかる工数の軽減のために、パスワードを使い回すことが多いですが、これによりセキュリティリスクが増加します。

一方で、一定以上の文字数で推測されにくい複雑なパスワードをWebサービスごとに設定すると、セキュリティは向上しますが、利便性の低下やパスワード管理にかかる工数の増加を招きます。

課題を解決する2つの方法

ではどうすればいいのでしょうか?

ここでは、安全かつ利便性にも優れた2つの認証方式を紹介します。

2-1.シングルサインオン(Single Sign On:SSO)

利便性を低下させずにセキュリティを担保するために多くの企業が注目しているのが「シングルサインオン」です。

シングルサインを使うと、一度認証を通ると様々なサービスへそのままアクセス可能になるため、サービスごとの認証情報を覚えておく必要がありません。

また、管理する認証情報が1つに統合されるので、守るべき情報が集中しているという観点ではセキュリティも向上します。

2-2.多要素認証(Multi-factor Authentication:MFA)

シングルサインオンで守るべき認証情報が集中することで、セキュリティが向上するものの、その認証情報が漏洩した場合のリスクも考慮しなければいけません。その漏洩リスクをカバーしてくれるのが多要素認証です。

多要素認証とは「知識情報」「所持情報」「生体情報」のうち、2つ以上を組み合わせて認証する仕組みのことです。たとえば、ユーザー名やパスワードが漏洩しても、スマホや指紋認証などもう1つの要素がない限り、不正にアクセスされることはありません。

<認証の要素>

知識情報:パスワード、PINコードなど

所持情報:デバイス(スマートフォン、タブレット)、ICカード、ハードウェアトークンなど

生体情報:指紋、顔など

複数の認証要素を組み合わせることで、仮に1つが漏洩しても高い安全性を維持できます。

Oktaでセキュリティも利便性もアップ!

Oktaは、クラウド型のID管理サービス(Identity as a Service: IDaaS)です。

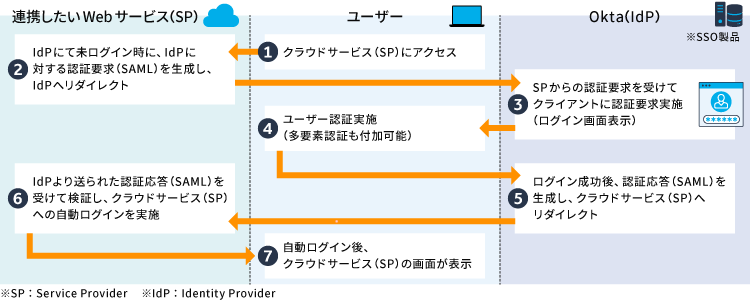

「シングルサインオン」や「多要素認証」といった機能を提供しており、特にSAML連携によるシングルサインオンの実装は非常にシンプルで簡単です。

SAMLとは?

SAML(Security Assertion Markup Language)は、異なるサービス同士でユーザーのログイン情報を安全にやり取りするための仕組みです。たとえば、会社で使っているメールやスケジュール管理ツールにログインする際、SAMLを使えば、一度ログインするだけで複数のサービスにアクセスできるようになります。この仕組みが「シングルサインオン」を実現しているのです。

SAML連携の設定は簡単!

Oktaを使ったSAML連携は、次の手順で簡単に始められます。

<SAML連携の3ステップ>

1)Oktaに、連携したいWebサービス(SP)を登録する

2)Webサービス側でSAMLを有効化し、Oktaとの連携に必要なセキュリティ情報を確認する

3)1で登録したWebサービスに、2で確認したセキュリティ情報を登録する

このようにSAML連携の設定が完了すると、シングルサインオンができるようになり、一度の認証だけで複数サービスの利用が可能になります。

また、連携したい製品(例:社内システム)で多要素認証ができない場合でも、シングルサインオンと組み合わせることで、多要素認証を付加できるため、よりセキュアに社内システムを利用できます。

Oktaで社内システムをもっと安全に

ここからは、Oktaと社内システムを連携することで実現できる、具体的な活用例をご紹介します。

4-1.生成AIをもっと安全に活用する

近年、生成AIは個人利用だけでなく、企業にも注目されています。とはいえ、企業が活用するには「安全性」と「効率性」の両立が欠かせません。Oktaとの連携は、この点で大きな助けになります。

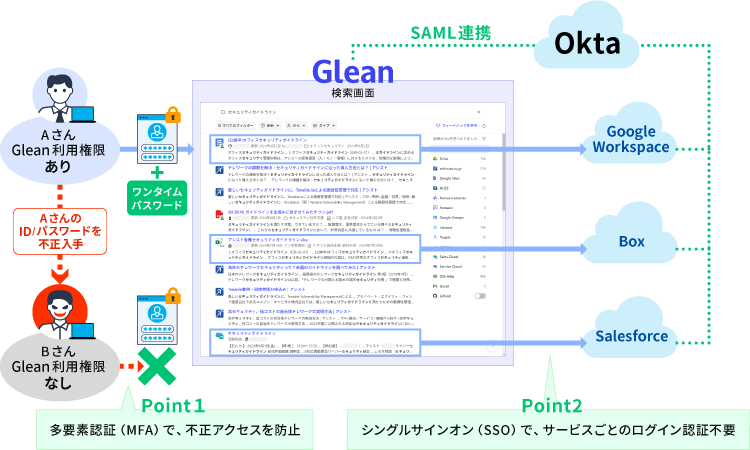

『Glean 』×『Okta 』

Glean は、アシストが取り扱っている生成AIベースのSaas型エンタープライズサーチです。

Webブラウザ上のGleanの検索窓に知りたいことを入力すると、Microsoft 365やBox、Google Workspace、Slack、Salesforceなど、企業で利用しているWebサービスを横断的に検索して、瞬時に知りたい情報を見つけ出します。

さらに、ChatGPTと組み合わせた機能を搭載しており、チャットでの質問に対して社内外のデータから最適な回答を生成します。社内で蓄積した情報を生成AIがノウハウとして活用し、分かりやすい文章で回答してくれるため、非常に便利なサービスです。アシストでは、全社員が毎日最低1回はGleanを利用しており、もはや業務の必須ツールになっています。

Gleanは、事前にSSOプロバイダーと接続することで、安全に利用できる仕組みになっています。そのSSOプロバイダーのひとつがOktaです。GleanとOktaを連携することで、より強固なセキュリティとスムーズな認証を実現できます。

Point1.多要素認証(MFA)で、不正アクセスを防止

OktaによってGleanの利用を許可された社員かどうかを正確に確認し、権限のない人の利用を防ぐことができます。例えば、Oktaの多要素認証機能を使ってワンタイムパスワード認証を有効にすれば、AさんのID/パスワードをBさんが不正入手しても、Bさんはワンタイムパスワード認証でブロックされるため、Gleanにはアクセスできません。

Point2.シングルサインオン(SSO)で、サービスごとのログイン認証不要

一度Oktaで認証すれば、その後の各Webサービスでの認証が不要になります。そのため、Gleanの検索結果の情報をスムーズに確認することができます。

このように生成AIにおいても、Oktaと連携することで、利便性を損なわずにセキュアに利用することができます。

4-2.接続元を制限する

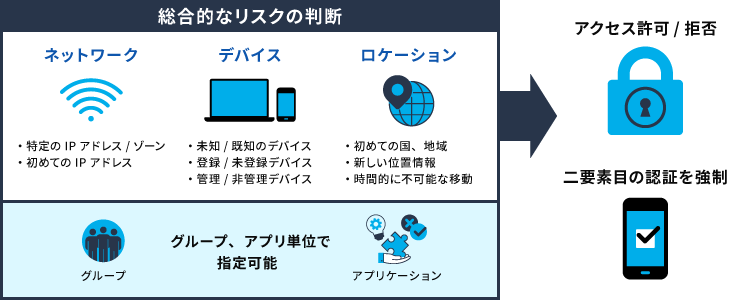

Oktaと他サービスとの認証連携について、もう一つ重要な機能を紹介します。

Webサービスによっては、アクセス元を制限できないものもあります。そういった場合、Oktaと連携することで、認証を許可するIPアドレスを制限することができます。

また、ユーザーの利用状況やアクセス情報に応じてリスクレベルを動的に判断し(※)、適切なアクセス管理を実現することもできます。

※振る舞いベース認証、リスクベース認証

このように、煩雑になりがちなWebサービスの認証管理においても、さまざまな方法によってアクセス制限を実装することができます。

アシスト取り扱い製品とOktaとの連携情報

上記のような使い方を含めて、アシストで取り扱っている製品とOktaとの連携情報を公開しています。

詳細は、下記をご参照ください。

まとめ

以上、Webサービスの認証にまつわる課題とその解決策、そして生成AIをセキュアに利用する方法として「GleanとOktaの連携」をご紹介しました。

アシストは、Okta認定販売パートナーです。アシストからOktaをご購入頂ければ、運用開始後も安心してOktaをご利用いただける『Oktaコンシェルジュサービス』も無償でご利用頂けます。

Oktaコンシェルジュサービスでご利用いただける内容

OKta利用開始後に必要になる設定や、アシスト製品との詳細な連携設定情報等を掲載している専用Webサイトのご利用

運用開始後でも無償でのお悩み相談会(ベストエフォートでの対応)

ご購入前のPoC(試使用)利用のお手伝いや個別ハンズオンセミナーも実施しておりますので、是非Oktaご利用検討の場合にはご相談ください。

※記載されている会社名、製品名は、各社の商標または登録商標です。

この記事を書いたスタッフ

後藤まり

後藤まり