みなさんこんにちは。長谷川まりです。

WannaCry、Emotet、Trickbotなど、新しい攻撃手法を備えたマルウェアは次々に登場します。今回はしっかりと対策をするために、押さえておきたいマルウェア対策のウソとホントについてご紹介します。

自社は標的にならない、は「ウソ」

自社は特別な組織でないから、標的にはならないというのは「ウソ」です。マルウェアによる攻撃は、誰でもどこからでも金銭が入れば良い「ばらまき型」タイプがあります。攻撃者はどうにかマルウェア作成コストを回収すべく、金銭目的で広く執拗に攻撃を仕掛けてくることがありますので、注意が必要です。

攻撃タイプ | ターゲット | 目的 | 攻撃方法 |

標的型攻撃 | 特定企業・団体 | 金銭+アルファ | インフラ、人、全ての脆弱性を調査し、実在する人物になりすまして攻撃を実施。 |

ばらまき型攻撃 | 脆弱性があれば誰でも | 金銭 | 実際の企業名や業務を装い、いかにもありそうなメールで攻撃を実施。 |

未知のマルウェアだから怖い、は「ウソ」

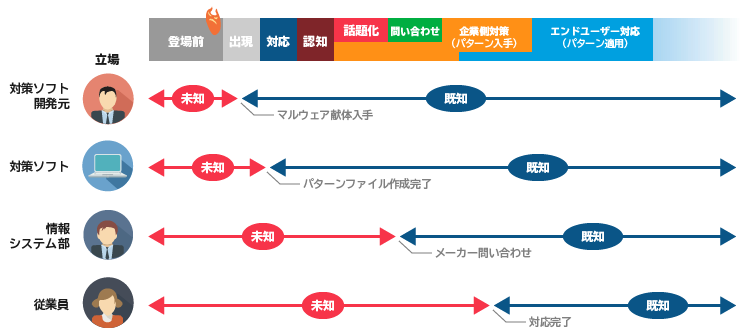

新しいマルウェアの脅威がニュースで報じられ、対策ソフトのサポートに問い合わせをしたら、パターンファイルは対応済みだったことはありませんか。未知のマルウェアだと思ったら、対策ソフトの開発元にとっては既知のマルウェアだったということです。同じマルウェアでも、立場によって既知と未知の認識にはズレがあり、しかも殆どのマルウェアは攻撃者に「使い捨て」されるとも言われていますので、あまり未知や既知という言葉には囚われず、対応したその瞬間から次の脅威に備えないといけないですね。

脆弱性の対応とパターンファイルの早期適用が大事は「ホント」

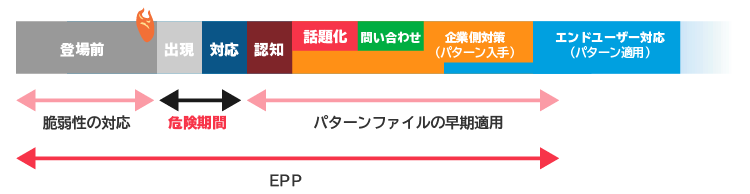

マルウェア対策の基本は、下の図のように、まずは脆弱性の対応と、パターンファイルの早期適用の2つです。脆弱性の対応とは、OSパッチの適用やOfficeのマクロの自動実行を無効化すること、使用しない場合にPowerShellを無効化するといったことで、パターンファイル未対応のマルウェアへの感染リスクを低く抑えられるメリットがあります。また、パターンファイルの早期適用のメリットは、感染の恐れのある期間を少しでも短くできることです。

ただ、それでも危険な期間は発生してしまうため、パターンファイル適用が不要のEPP(Endpoint Protection Platform)と呼ばれる機械学習を用いた対策に乗り換えることも有効です。パターンマッチングの完全撤廃が不安であれば、EPPとパターンマッチングの共存も可能です。

トピック:テレワークではパターンファイル更新の運用にご注意を

テレワークではパターンファイル更新の運用に課題があります。

(課題)

普段ネットワークに接続しないモバイルPCのパターンファイルが古いまま。

スケジュールでパターンファイルを自動更新するが、該当時間にPCが起動されていない。

社内ネットワークのパターンファイル更新用サーバに接続させたいが、接続を強制できていない。

インターネットで直接メーカサイトから更新する運用。業務に関係のないインターネット接続が行われてしまう。

これらの課題にもパターンファイル更新に依存しない機械学習型のEPPが有効です。上述したように、既存のパターンファイル型の対策製品と並行稼働しながらの段階的移行も可能です。

またテレワークでは、社内のネットワークへの接続にVPNを経由させることが多いと思います。パターンファイルの更新サーバが社内外どちらにあっても、VPN接続をシステム的に強制しつつ、パターンファイル更新サイトが社外ならば特定サイトとして除外できるなど、強制と除外の柔軟な運用が出来ると良いかもしれません。

まとめ

マルウェアを使った攻撃には、標的型だけでなくばらまき型にも注意。

未知のマルウェアでも立場や対策フェーズによっては既知。呼ばれ方に囚われず、対策はしっかりと。

対策は、脆弱性の対応とパターンファイルの早期適用が基本。テレワークでは運用に注意。

パターンファイルを使用しないEPPと言われる機械学習型の対策もお奨め

アシストではEPP製品としてAuroraエンドポイントセキュリティ(旧名称:CylancePROTECT)をご紹介しています。製品のメリット、デメリット、適用方法などを詳しく知りたい場合は、下記よりお気軽にご相談ください。

Auroraエンドポイントセキュリティについての詳細情報、お問い合わせ

また、脆弱性管理の製品としてTenableもご紹介しています。Tenable製品紹介のリンクからご参照ください。