※本記事でご紹介している「CA Privileged Access Manager」は、現在取り扱いを終了しております。

こんにちは!アシストの長谷川まりです。

皆様の会社では、rootやAdministratorといった「特権ID」の管理はできていますか?

特権IDは王様の鍵。セキュリティ対策上、慎重な扱いが必要ですが、システムの環境変化に対応しながら利便性も担保するのは本当に大変なことです。そこで今回は、特に普及が目立つクラウド環境と業務自動化を例に、それぞれの特権IDのリスクをおさらいしながら、変わっていく新しい特権ID管理をご紹介します。

クラウド普及の実態と特権IDのリスク

先日総務省が発表した『平成29年版 情報通信白書 』によると、企業内のクラウド利用率は56.9%と、企業向けに調査を始めた1993年以降、初の5割超えだったそうです。実際には、これまでのオンプレミスに、自社に適したクラウドをうまく組み合わせたハイブリッドクラウド環境を採用されているケースが多そうです。

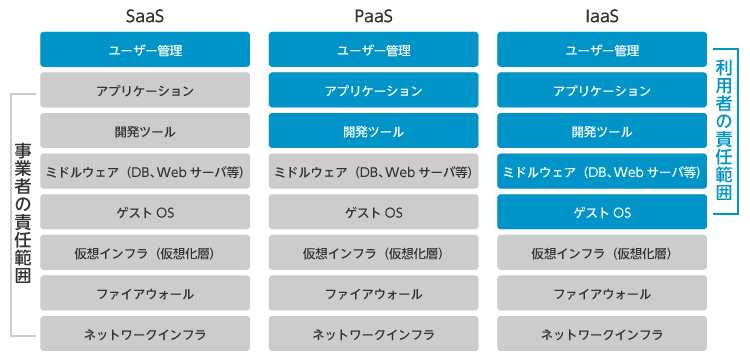

では、それぞれ特権ID管理では、どんなリスクに気をつければ良いでしょうか。クラウドサービスのセキュリティ対策は、事業者(サービスベンダ)と利用者(自社)の責任範囲を分けて考えることになります。一般的には、下の図のように、SaaS、PaaS、IaaSでレイヤーを分けます。それぞれについて見てみましょう。

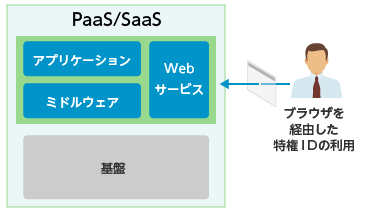

SaaS、PaaSの場合

ご存知のように、SaaSはアプリケーションを、PaaSはアプリケーションが稼働する基盤を提供するサービスですね。上の図で見ると、利用者はミドルウェアより下層は考慮しなくても良くなりそうに見えます。が、実際には右の図のように、特権ID利用者がブラウザからWebサービスを介してアプリケーションやミドルウェアの設定や権限定義、ユーザー管理を行うケースがあるため、悪用のリスクが残ります。特権IDの適切な管理と、操作内容のロギングが必要となるでしょう。

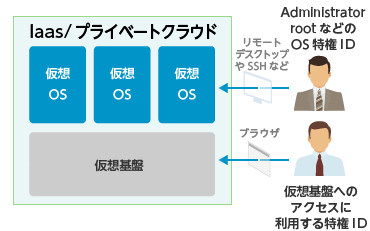

IaaSの場合

IaaSはインフラを提供するクラウドサービスで、OS以上が利用者の責任範囲と考えられます。ちょっと範囲は広めですね。仮想基盤の管理者は下の図のように、仮想基盤のハイパーバイザや仮想OSの管理をします。各種リソース、仮想ネットワークやストレージなど、様々な設定が変更できてしまうので、厳格な管理と操作内容のロギングが必要ですね。また、仮想基盤の上で動作する、仮想OSの特権IDも同様に管理しなければなりません。(なお余談ですが、IaaSの管理構造は、プライベートクラウドやVMWareなどの仮想環境と似ていますので、これも同じように考えると良いでしょう。)

このように、クラウド環境を採用しても、特権IDにはオンプレミスと同様にリスクが残ります。自社で責任を持つべきリスク管理がちょっとわかりにくいこともありますので、注意が必要ですね。また、クラウドとオンプレミス、それぞれのリソースの管理者アカウントが別管理になっていたりすると、また厄介だったりします。

業務自動化の広がりと特権IDのリスク

クラウド化と同様に、今企業で普及してきているのが、業務の自動化です。「働き方改革」の推進を背景に、労働力や業務品質(生産性)をITの力で補う動きがありますね。

アシストでも、「RPA(Robotic Process Automation)」や「RBA(Run Book Automation)」のご相談を多くいただきますが、最近ではその対象業務が「24時間365日無休の監視」や「複雑な演算処理を伴うジョブ」といった人手では難しい業務から、「システムの運用業務」や「繰り返しを含むGUI操作」といった、人手で行っていたものも含まれるようになりました。これからも自動化の対象が拡大していくのだろうなと感じます。

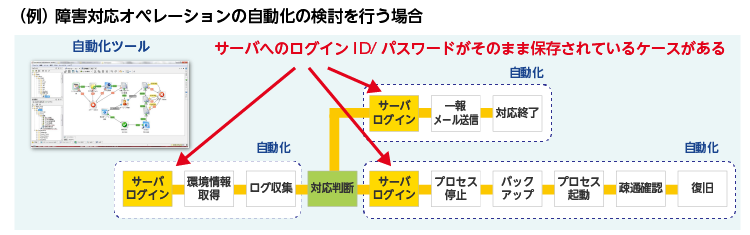

業務自動化と特権IDのリスク

業務自動化の中でつい見落としてしまうのが、特権IDのリスクです。というのも、自動化処理に利用するスクリプトには、システムのアカウント情報が含まれていることがあるからです。第三者やマルウェアによってパスワードを奪われると、不正利用が可能になってしまいます。日々実行しているバッチ処理のスクリプトなどでも同様で、パスワード情報がスクリプト内部にそのまま書かれている場合は、対策の必要があります。

変わる特権ID管理

さて、クラウド化や自動化を取り入れても、特権IDの管理方法は従来のままで大丈夫でしょうか?対応できない場合は、対策を考えていかなければいけませんね。

特権ID管理から「特権アクセス管理」へ

このようなIT環境の変化に対し、米国では、特権ID管理をもっと進化させた「特権アクセス管理(Privileged Access Management)」というソリューションが知られています。

このソリューションは、ハイブリッドクラウド環境であっても1つの画面で管理できたり、自動化処理の特権IDリスクにも対応できる機能を備えています。

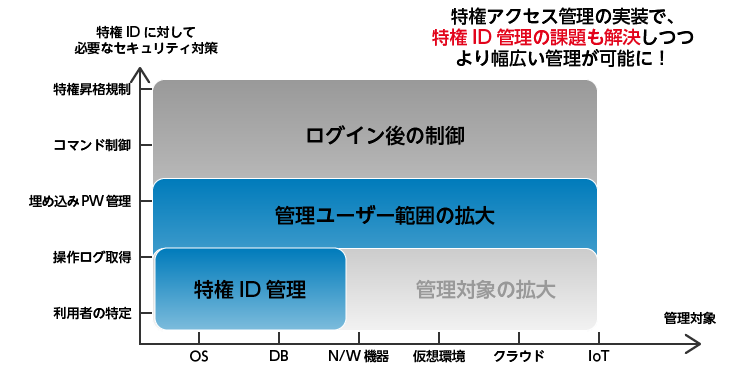

具体的には、下の図のように、管理対象が従来の特権ID管理製品よりも広く、クラウドの管理者アカウントのログインも制御できます。機能面では、スクリプトに保存されている埋め込みパスワードを秘匿できるほか、ブラックリストやホワイトリストで使わせたくないコマンドの実行を制御したり、Linux/UNIXにログインした後、su(スイッチ)できるアカウントを制限する特権昇格規制などを持っています。つまり、従来の特権ID管理に比べて対応環境が広く多機能。ちょっとした環境変化にもいちいち悩まずドンと来い!と言える、「器の大きい」ソリューションなのです。

国内ではまだ多くの特権ID管理製品が、従来型のワークフローによる利用者の特定、利用時のパスワード管理、操作ログの記録、といった限定的な機能設計となっています。もちろん、これらはOSやDBの特権IDの共有といった課題に対しては充分に対応可能である場合も多いのですが、アシストではお客様の選択肢を広げるために、特権アクセス管理製品を提供しています。

PAMは1,000社以上の実績、器の大きいソリューション

米国CA Technologies社の「CA Privileged Access Manager」という製品で、海外では既に政府機関や大手企業を中心に1,000社以上の実績を持つ製品です。もちろん日本語対応です。製品名がちょっと発音しにくいので、「PAM(パム)」と略称します。

これからのIT計画によっては、従来の「特権ID管理」を進化させた「特権アクセス管理」ができるPAMを、選択肢として取り入れていただくのも良いと思います。

まとめ

クラウド、業務自動化といった新しいIT活用の導入にも、特権IDのリスクが残ります。ITの活用メリットを積極的に取り入れていくには、場当たり的なリスク対策ではあまりに大変です。あらかじめ広い視点で対処できる、「特権アクセス管理」を視野に入れてはいかがでしょうか。

この記事を書いたスタッフ

長谷川 まり

長谷川 まり