ゼロトラスト基準の権限管理とは?ファイル保護にゼロトラストを採り入れたい理由

みなさんこんにちは。長谷川まりです。

企業の重要な資産であるサーバには、重要なシステムファイルや機密情報を含むファイルが存在します。システムの安定稼働や情報漏洩リスクを排除するため、これらのファイルを護ることはとても重要です。今回は、OS上のファイルを護る、ゼロトラスト基準の権限管理の考え方をご紹介したいと思います。

ゼロトラスト基準の権限管理とは

まず、ゼロトラスト基準とは何かをおさらいしてみましょう!ゼロトラストとは、最初から信頼して何でも許すことはしない、という意味です。いわば「なあなあの関係」はやめて、相手を信用できるのかをきちんとチェックしましょう、ということですね。(参考:「ゼロトラストとは?ゼロトラストの意味と実現イメージ 」)。これを今回のテーマであるファイル保護の観点で見ると、「管理者であれば誤操作や不正は起きないはず」という信頼に基づく対策をきっぱりやめ、「管理者によるミスや不正は起こり得る」という前提で対策することと定義できます。ではなぜそれが求められるのか、現状の課題を整理してみましょう。

ファイル保護のよくある課題

従来から、重要ファイル保護の課題と言えば、必ず特権IDの管理が挙げられてきたと思います。皆さまもご存じのように、特権IDとは、システムの設定変更や全てのファイルの操作権限を持つ特殊なユーザーです。例えばWindowsにおける「Administrator」やLinuxにおける「root」ですが、WindowsにおいてはAdministratorではなくても、同等の権限が付与されているID(例えばAdministratorsグループに所属している)も特権IDとなります。

これらの特権IDは、OSの標準的な手順で設定すると全権限が付与されますので、きちんと管理をしないと、誤操作や不正な操作が常に行われ得る危険な状態になります。しかも、特権IDであれば不正操作の証拠を隠蔽するためにログの改ざんや削除もできてしまうので、尚更です。勿論このようなリスクを承知し、利用時には都度承認を得て利用させるなどの運用ルールを徹底している企業も多いのですが、承認されたユーザーが「誤操作」「不正」を行う可能性も否定できません。例えばこんなことが考えられます。

Aさんはシステム管理者ではないが、特定フォルダへのファイル配置と削除のためだけに特権IDが利用できる。ある日Aさんは興味本位でサーバ上の機密情報を含むファイルを会社から持ち出してしまった。

Bさんはシステム管理者でセキュリティや監査役も担うため、特権IDが利用できる。ある日Bさんはメンテ作業時に誤ってシステムファイルを削除してしまったが、直ちに復旧させて事実報告はしなかった。後日影響があったことが判明したが、Bさんがログファイルから操作ミスの形跡までをこっそり削除したため、表向きには原因究明ができなかった。

不正が起こる構造と対策

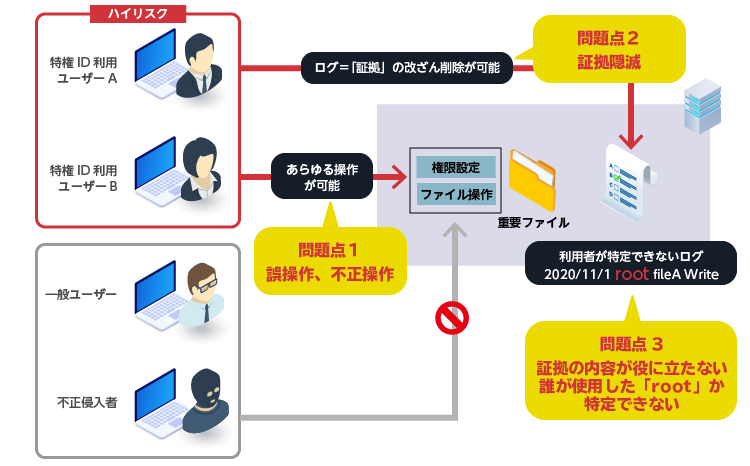

このような不正が起こる構造を、図で整理してみます。図1のように、問題点は3つあると考えられます。まず特権ユーザーA、特権ユーザーBは、重要ファイルに対してあらゆる操作が可能で、誤操作や不正操作ができてしまうハイリスクな状態(問題点1)だとします。さらに、一般ユーザーに権限を付与して自由に情報を閲覧できるようにすることまでできてしまいます。これら不正に対して重要となるのがログという証拠ですが、特権IDはログを改ざんし、証拠隠滅もできてしまいます(問題点2)。またログを取っても、「root」では具体的に利用者が特定できないので、証拠として不十分であるという問題も残ります(問題点3)。

ではこれらの問題点をどう解決したら良いでしょう?ここでゼロトラストの考え方が活きてきます。「管理者によるミスや不正は起こり得る」をベースにした対策を以下のように絵にしてみました。

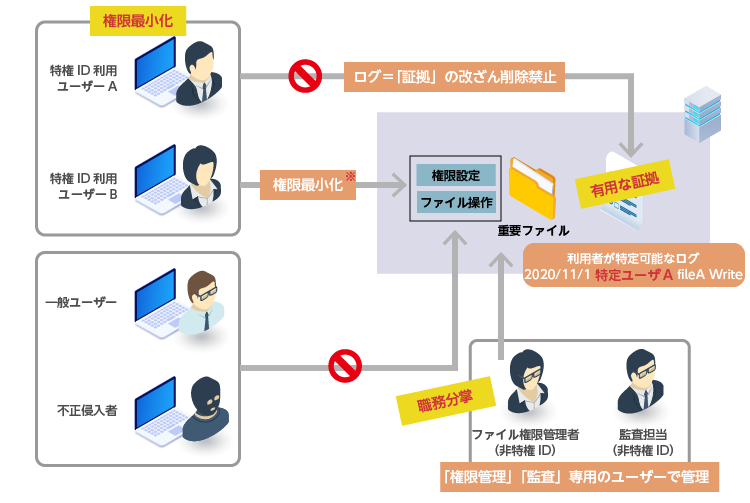

まずポイントは、特権ID利用ユーザーの権限最小化です。重要ファイルへのアクセスも必要最低限にし、勿論、一般ユーザーに対するセキュリティ権限の設定変更もできないようにします。「管理者であれば誤操作や不正は起きないはず」という信頼からの脱却です。更に、ログは大事な証拠となるので削除できないようにし、逆に、証拠となり得る情報は含まれるようにします。証拠として「root」では不十分なので、この「root」を利用した人が誰なのかまでがわかるようにします。そしてもうひとつ、特権IDからは「権限管理」や「監査」の権限は無くし、別にこれらの操作を行う専用ユーザーを用意し職務分掌を行うこともお奨めです。

ゼロトラスト基準の権限管理は、このように、いわば信頼を削ぎ落していくようなものです。とてもシビアなので、対策は、特権IDも制御できるサードベンダーのツールで対策するのがスムーズです。特権IDの権限最小化ということでは、例えば「Administrators」に所属しているユーザーの一部のみとしたいところですが、これをOSの機能だけで簡単に実現することは難しいことですし、特権IDによるログの改ざんもOSの機能だけでは防げないからです。ツールの力を借りることで、実現はぐっと現実的なものになります。

まとめ

以上のように、ゼロトラスト基準の権限管理は、「管理者によるミスや不正は起こり得る」という考え方に基づくプロアクティブな対策です。本来ならば強力な特権IDの権限を必要な範囲に留め、他のユーザーに移譲したり証拠隠滅も防止する、といった総合的な対策により、ファイル保護のセキュリティ強度は格段にアップするはずです。

アシストはこういったニーズに対応できる「SHieldWARE」をご紹介しています。

金融、通信業界をはじめ、255社11,200ライセンスの実績(2020年11月現在)があるこの製品は、最高レベルのセキュリティを求められるお客様へ自信をもってお勧めできます。構成や機能、資料のダウンロードは下記リンクから御覧ください。もしくは、動画でもすぐにご覧いただけます。

<1>概要編(12分32秒)

<2>動作イメージ編(8分38秒)