ITとOTの違いから見る「OTセキュリティ対策」のいろは

2023.11.10

|

|---|

<執筆者> 大野 秀男 Ohno Hideo

ビジネスインフラ技術本部 システム基盤技術統括部

技術6部 課長

1999年アシストに入社。BI製品の教育サービスやサポートを担当した後、様々な製品の担当技術となる。

近年はセキュリティ製品のプロダクトマネージャーとして活動。

とにかく動くことが大好きで、プライベートではテニス、ランニング、スキーなどを楽しんでいる。

はじめに

2023年8月に「ITだけでなくOTにもセキュリティ対策を!リスクを可視化して安心安全なOT環境を実現する方法

」と題してウェビナーを開催しました。目標の1.5倍以上のお客様に参加いただき、OT(Operational Technology)システム※1 のセキュリティへの関心が高いことを実感しました。

※1:OT(Operational Technology)システムとは

ITシステムがコンピューターやネットワークを使用するシステムなのに対し、OTシステムは物理的な設備を制御・運用するシステム。

製造や重要インフラ、データセンターなどに関わる企業では必要不可欠な技術。

従来、OTシステムでは「エアギャップ」と呼ばれる「ITシステムと完全にネットワークを分断してクローズドの環境とすることで、外部からの脅威を遮断する」方法をとっていました。

しかし近年においては、管理や利便性の面でITシステムと通信が必要不可欠となり、ネットワークを分断することが困難です。

その結果、これまで何も対策が出来ていないOTシステム環境が、サイバー攻撃などの危険に晒されてしまう状況となっています。

そこで、今回のコラムでは、OTシステムのセキュリティ対策をどのように進めていくべきかについて解説します。

ITとOT(Operational Technology)の違い

はじめに、ITシステムとOTシステムの違いを見ていきましょう。

「目的」の違い

ITは、インターネットとコンピューターを活用し、データを中心としたやり取りを効率的に行うことを目的としています。

一方でOTは、交通手段やライフラインなどの社会インフラを制御することを目的としています。

目的が違うことで、優先度やシステムのライフサイクルも変わります。

ITは「データ」の優先度が高く、ライフサイクルは長くても5年程度です。

OTは「安全性」や「稼働を制御するプロセス」の優先度が高く、ライフサイクルは短くても10年、長ければ20年以上稼働してるものも少なくありません。

「セキュリティ対策」の違い

ITは、EPPやEDR※2 など様々な製品が提供され、Agent導入やプッシュ型スキャンなども当たり前に行われており、非常に成熟した状態と言えます。

対してOTは、何においても稼働が優先されており、セキュリティ対策などは二の次とされてきました。

ただし、前述の通り、近年はOTを狙ったサイバー攻撃も増加していますので、ITとの違いを意識してセキュリティ対策を検討する必要があります。

※2:EPP、EDRに関する参考ブログ

EPPとEDR ~いまさら聞けない、それぞれの目的の違いとは?~

ITシステムとOTシステムの違い

| ITシステム | OTシステム | |

|---|---|---|

| 優先度 | データ中心 | 可動性・プロセス中心 |

| ライフサイクル | 2~5年 | 10~20年 |

| システムの変化 | 頻繁 | ほぼない |

| トラブルの影響度 | 人命に影響を与えるケースは少ない | 人命に影響を与えるケースも存在する |

| システムに対する柔軟度 | Agent導入やプッシュ通信も一般的 | Agent導入やプッシュ通信はNG |

| セキュリティ対策 | 成熟している | 標準化されていないことが多い |

OTセキュリティ対策を検討する時の課題

具体的なOTセキュリティを考える前に「そもそも誰がセキュリティ対策を検討するのか」に悩む方もいらっしゃると思います。

近年はOTだけのクローズド環境ではなく、ITとOTが混在する環境が当たり前になっています。

そのため、IT管理者がITのみ、OT管理者がOTのみを管理できるような明確な区分けが難しい状況です。

OT管理者は自身の管理範疇のことは把握しているものの、全社のIT環境を把握してることがない一方で、IT管理者はOT環境についてもある程度は把握しておく必要があります。その結果、IT管理者がセキュリティ対策を検討することが多いです。

誰が検討するにしても、ITとOTが混在する環境において、

・メイン管理者ではないシステムのセキュリティを考える

・全環境で統一したセキュリティ対策を行う

ことは難しく、様々な企業で課題となっています。

そんな時に活用したいのが

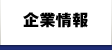

「Purdueモデル」

です。

Purdueモデルは、

ITやOTの様々な機器をレベル分けし、そのレベルに応じたセキュリティ対策を講じていくという考え方

です。

Purdueモデルを活用して、システム全体を俯瞰した上で統一したセキュリティ対策を講じていきましょう。

Purdueモデル

|

|

出典:Tenable Network Security Japan株式会社

「ITだけでなくOTにもセキュリティ対策を!リスクを可視化して安心安全なOT環境を実現する方法」セミナーの講演資料より抜粋

(2023年8月7日時点の情報)

OTセキュリティ対策のいろは

では、いよいよOTセキュリティ対策の具体的な内容について見ていきます。

OTセキュリティで重要なのは「可視化(見える化)」「状態管理」「脆弱性管理」の3つです。

1.可視化(見える化)

セキュリティ対策では「見えていないものは守れない」という原則があり、OTでもITでも最初のアプローチは「可視化」です。

特にOTに関しては可視化が進んでおらず、

・どのような機器が存在するのか

・誰がどういう目的でいつ導入したのか

などの基本的な情報でさえ管理されていない場合が多いです。

台帳で管理されている場合でも、一部の環境に限定されており、全体像を把握できないケースも多いです。

そのような状況で

可視化すべき内容は「

機器(デバイス)」「通信トラフィック」

です。

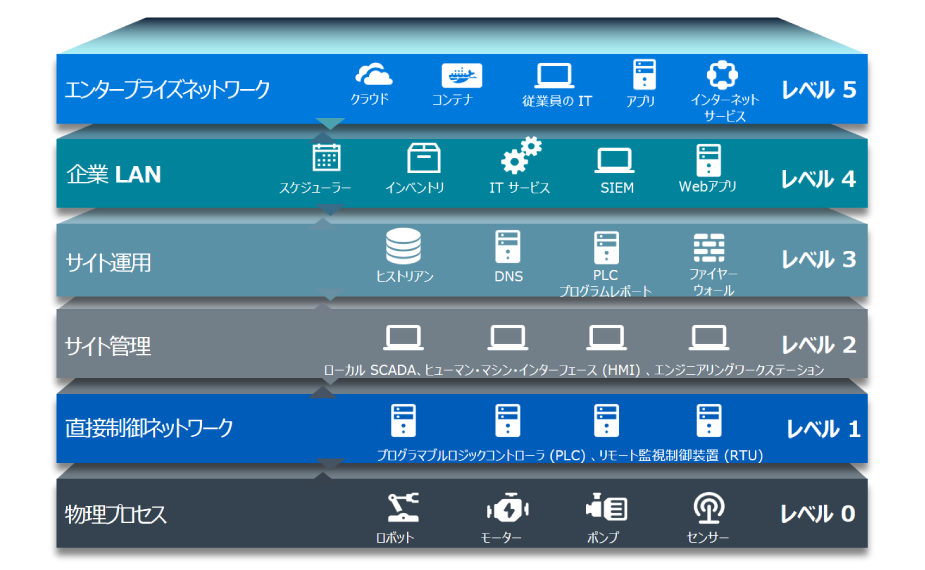

機器(デバイス)

IT、OT、ネットワーク機器など、どのような機器(デバイス)が存在してるのかを見える化します。

機器の名前、ベンダー名、モデル名などに加えて、ファームウェアのバージョン、利用ポート、ホットフィックスの適用状況などを把握/可視化します。

そうすることで、潜在リスクまで含めた可視化を行うことができます。

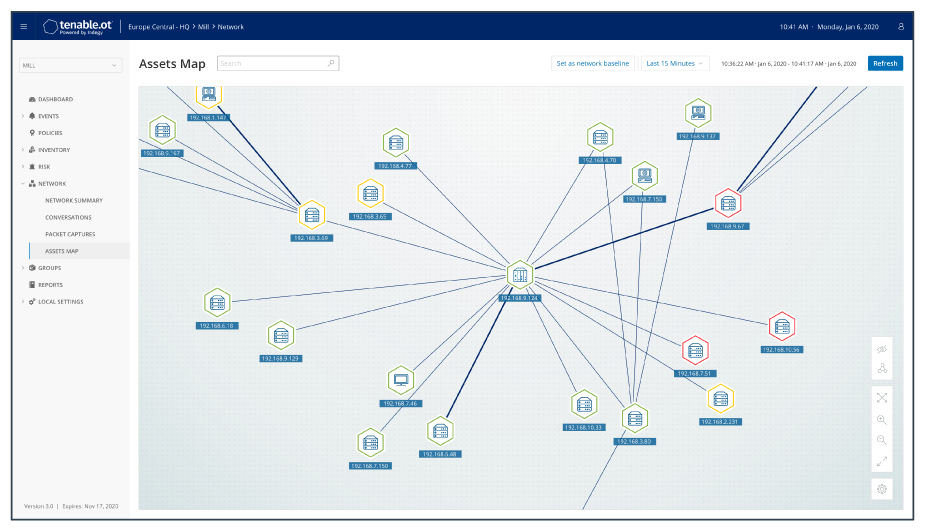

通信トラフィック

可視化において最も重要な情報です。

通信トラフィックをモニタリングすることで、機器同士がどのようなプロトコルで通信を発生させているのかを把握できます。

可視化のイメージ

▼機器(デバイス)の可視化

|

|

▼通信トラフィックの可視化

|

|

出典:Tenable Network Security Japan株式会社

「ITだけでなくOTにもセキュリティ対策を!リスクを可視化して安心安全なOT環境を実現する方法」セミナーの講演資料より抜粋

(2023年8月7日時点の情報)

2.状態管理

可視化ができたら、次は状態を把握/管理していく必要があります。

可視化の対象として挙げた

「機器(デバイス)」「通信トラフィック」の平常時の状態を把握しておく

ようにしましょう。

OTはITと比較すると変化が激しいものではなく、日々同じ機器に対して同じプロトコルでの通信が発生しています。

そのため、何かあった時に変化に気付きやすいという特性があります。

・平常時にはない通信トラフィックが発生している

・平常時以上に多くのトラフィックが発生している

・急に停止された

・バージョンなどの変更があった

など、平常時から逸脱した状況を検知することで、スピーディにリスクの把握ができます。

3.脆弱性管理

可視化と状態管理ができたら、

脆弱性の把握/管理

を行います。

脆弱性については、日々多くの情報が公開されています。

特にOTに関しては、これまで対策が疎かになっている傾向が強く、非常に多くの脆弱性が内在していると考えられます。

そのため、以下のポイントを抑え、しっかりと脆弱性管理をする必要があります。

どこに脆弱性があるかを把握する

OTの場合、脆弱性を確認できたとしても「稼働が最優先」となり、影響度の把握などを厳密に行うことで、すぐに対策できないことが多いです。

ただ、事前に脆弱性を把握しておくことで、何か起こった時の対応スピードを高速化できます。

対策ができないからといって放置するのではなく、どの機器にどのような脆弱性があるのかを把握しておきます。

攻撃のパスを考える

脆弱性が存在したとしても、それがネットワーク的に攻撃される可能性がなければ、早急に対策をとる必要はありません。

確認できた脆弱性に対して「攻撃ができるのか」まで考えると良いでしょう。

脆弱性の重要度を考える

大小様々な脆弱性が公開されている中、本当に重大なものを見極める必要があります。

その上で、優先度の高いものから対策を行うことで、効率的なセキュリティ対策を実現できます。

このように、OTセキュリティ対策には、いくつかのポイントがあります。

ここまでの内容を簡単に振り返ってみましょう。

̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄

・ITとOTでは目的や事情が違うことを理解する

・ITとOTを分けて管理するのではなく、同時に管理/監視する

・まずは可視化し、どのような機器でどのような通信がされているのかを明らかにする

・可視化した上で、平常時の状態を把握する

・脆弱性を把握し、攻撃パスや優先度を見極めた上で対策をすすめる

̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄ ̄

これらの点を押さえ、ぜひ貴社のセキュリティ対策に活かしていただければと思います。

さいごに

後回しにされがちなOTシステムのセキュリティ対策ですが、自社の大切なシステムを守るために、できることから始めてみてはいかがでしょうか。

「できるだけ簡単に実現したい」「ツールを使って効率的に実現したい」ということであれば

「Tenable(テナブル)」

という製品がおすすめです。

資産の脆弱性など、弱点となりうる部分を見つけて優先度をつけることができるため、効率的にセキュリティ対策を実現できます。

OTシステムに関しては「Tenable OT Security」という製品で、本コラムでご紹介した「可視化・状態管理・脆弱性管理」を一元的に実現できます。

Tenable製品一覧

| 管理(診断)対象 | 目的 | 対応製品 |

|---|---|---|

| OS/ミドルウェア | サーバやNW機器のOS/ミドルウェアに脆弱性がないか確認したい 未適用パッチを洗い出したい |

Tenable Vulnerability Management Tenable Security Center |

| セキュリティ対応状況を他社と比較したい | Tenable Lumin | |

| Webサイト | Webサイトに脆弱性がないか確認したい | Tenable Web App Scanning |

| Active Directory (ドメインコントローラー) |

Active Directoryの設定に不備がないか確認したい 攻撃を受けたら知らせてほしい |

Tenable Identity Exposure |

| 外部公開資産 | インターネットに接するすべての既知/未知の資産を把握したい | Tenable Attack Surface Management |

| OTシステム (SCADA、PLCなど) |

工場資産を可視化したい 脆弱性のあるバージョンを調べたい |

Tenable OT Security |

| クラウド上の資産 (CSPM) |

クラウド上の資産を可視化したい 設定ミスなどによる脆弱性を把握したい |

Tenable Cloud Security |

アシストでは上記Tenableシリーズの取り扱いだけでなく、皆様のセキュリティ対策のお手伝いをしています。

ご興味があれば、ぜひお気軽にご相談ください。

参考

[ Webページ ] セキュリティ対策のご相談はアシストへ

アシストが提案できるセキュリティ対策の分野・ソリューション・製品を紹介しています。

標的型攻撃対策・内部不正対策・監査対応などにどうぞ。

\ こんな分野を紹介しています /

情報漏洩対策:サーバ、エンドポイント、クラウド

情報保護基盤:ID管理、脆弱性管理、IT資産管理、ログ管理・分析

本ページの内容やアシスト西日本について何かございましたら、お気軽にお問い合わせください。

![[ Webページ ] セキュリティ対策のご相談はアシストへ](/pr/west/article/__icsFiles/afieldfile/2023/11/04/202311_POP-UP_column_image5.png)

![[ セミナー ] アシストセキュリティDays](/pr/west/article/__icsFiles/afieldfile/2023/11/04/202311_POP-UP_column_image4.png)