IDを盗まれて身代金を要求される!? 被害を防ぎ、ゼロトラストを実現する「ID管理」とは

2022.2.9

|

|---|

<執筆者> 桐本 直樹 Kirimoto Naoki

ビジネスインフラ技術本部 アクセスインフラ技術統括部 技術3部 部長

銀行系SI会社、ネットワーク系SI会社を経て、2011年にアシスト入社。セキュリティへのかかわりは、20年以上従事。

お客様のビジネス課題解決の視点から、全体最適を意識した改善提案活動を実施。

保有資格:CISSP(情報セキュリティプロフェッショナル)、CISM(公認情報セキュリティマネージャー)

講演履歴:兵庫県立大学 2016,2018年産官学連携・育成講座 講師など

|

|---|

<執筆者> 毛利 幹宏 Mori Mikihiro

ビジネスインフラ技術本部 アクセスインフラ技術統括部 技術3部 主任

2006年に新卒でアシストに入社。入社以降、認証基盤、ID管理を中心にセキュリティ分野に従事。

お客様のセキュリティ課題を解決するためのソリューション提案、実装を担当。

週末は2歳の娘から求められる課題解決に奮闘中。

保有資格:情報処理安全確保支援士、CISSP、CCSK

クラウド利用の拡大による「ID管理」の課題

今や、様々な企業が経営課題の1つとして「DX(デジタルトランスフォーメーション)推進」を挙げています。

DX推進には「データを分析/活用するための円滑な仕組み」が求められますが、多くの企業でITシステムと従業員の働き方が大きく変化してきています。

これまでは、ITシステムも従業員も「オフィスの中」でデータ蓄積/活用をしていましたが、リモートワークやクラウドサービスの急拡大により「オフィスの内外」でデータ蓄積/活用をするようになりました。

つまり、データが存在する場所も、それにアクセスする人も、アクセスするデバイスも、多様化/複雑化している状態です。

そこで重要となるのが「ユーザー認証」です。

ユーザーが、安心安全にシステムを利用するために、システム部門は何をすれば良いでしょうか?

キーとなるのは「ID管理」です。

そこで、まずは「ID管理」におけるよくある課題 を確認してみましょう。

① ID管理の負荷が高い

クラウドサービスを利用するようになり「システムごとにIDを別管理している」パターンが増えたのではないでしょうか。

極端な例を挙げると、従業員1人が50個のシステムを使う場合、ユーザーIDが50個存在することになります。従業員が1,000人いれば、ユーザーIDは50,000個です。

管理するIDが増えると、管理者の負荷は相当なものになり、設定ミスや設定漏れなどのヒューマンエラーが発生する可能性が高くなるでしょう。

② 情報漏えいのリスクがある

ID管理の負荷が高く、管理が煩雑になると「存在したらダメなID」が存在することがあります。

例えば、既に退職しているユーザーのIDが残っている、申請されていないIDが存在する、といったパターンです。

もし、そのIDを不正利用されたら、情報漏えいに発展することもあるでしょう。

③ ユーザーの利便性を阻害する

システムごとにIDを別管理している場合、利用者は、システムごとに都度ログインをしなければなりません。

また、パスワードもシステムごとに異なるため、パスワードを記憶する負荷がかかります。

パスワードを記憶できず、付箋やメモに記載したり、パスワードを使いまわす人も出てくるでしょう。

このように、ID管理が煩雑であると、様々な問題が発生してしまうのです。

クラウド化で被害にあった事例

中には「ID管理をしっかりしていたら大丈夫でしょ」と思う方もいるかもしれません。

残念ながら、それだけでは防げないこともあります。

例えば、ある企業ではアマゾン ウェブ サービス(AWS)の管理コンソールにアクセスする特権ID※を盗まれ、不正アクセスされました。

その結果、全資産が破壊され、事業継続が困難な状況にまで陥ったのです。

※特権ID……“admin” や “root” など、システム操作に対する強い権限を持っているID

ID/パスワードのみの認証方法だと、パスワードが盗まれると不正ログインされてしまう

典型的な事例です。

では、このような被害はどうすれば防げるのでしょうか?

従来のセキュリティ対策では防げない!?

従来のセキュリティ対策といえば

「境界防御モデル」

です。

境界内のネットワークに存在する人やデバイスは、「基本的に信頼できる」とする概念です。

ネットワークの外と内で信頼の線引きをする

モデルです。

メリットとしては、境界内のネットワークで各IT資産へのアクセスを許可することで、「認証を求められない」という利用者にとっての利便性があります。

デメリットとしては、サイバー攻撃をしてくる人も同じ扱いとなるため、内部に侵入さえできれば、攻撃者やマルウェアで侵害された端末でも、IT資産へのアクセスができてしまう点です。

しかし、クラウドサービスはそもそも「社外」のサービスですし、最近増えているテレワークやモバイル端末の利用も「社外」からアクセスしています。

そのため、この境界防御モデルの「ネットワークによる線引きへの過剰な信頼」が脆弱性に繋がり、先ほど挙げた事例のような被害を防ぐことができないのです。

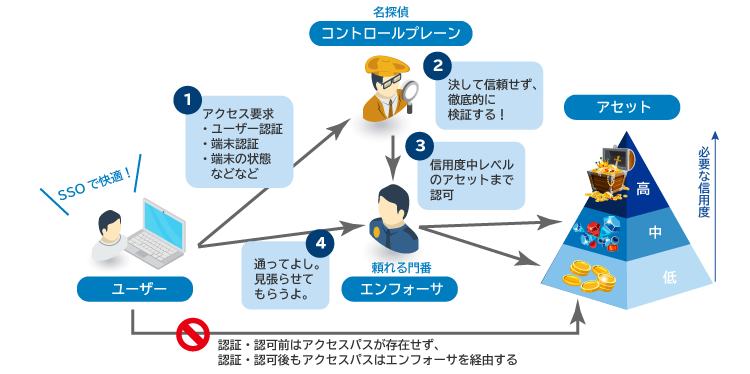

「ゼロトラストモデル」を基にしたセキュリティ対策

そこでおすすめしたいのが

「ゼロトラストモデル」

です。

「Always Verify, Never Trust.(常に検証し、決して信頼するな)」をスローガンとし、

「全て信頼しない」を前提

にしています。

「境界防御モデル」のようなネットワークによる線引きはせず、すべてのIT資産へのアクセスをセッション単位で検証し、ポリシーが許す場合だけ最小の権限を与えます。

ゼロトラストモデルの原則

・内部ネットワークは侵害されていることを前提とする

・アイデンティティ(ID+属性情報)とコンテキスト(アクセスに関するメタデータ)を認証要素とする

・アクセスは、セッション単位で動的に、多面的に検証する

・最小権限の原則

ゼロトラストの実現イメージ

|

|

<参考ブログ> ゼロトラストとは?ゼロトラストの意味と実現イメージ

ゼロトラスト化に必要な機能として、「ネットワーク」、「デバイス」、「ID」、「ワークロード」、「データ」、「可視化・分析」、「自動化」の7種類があります。

その中でも重要視されているのが「ID(管理)」です。

ID管理対策 は以下の3つがあります。

① 多要素認証とシングルサインオン

本人確認の強化策として挙げられるのは

「多要素認証」

です。

先に挙げた事例のように、IDとパスワードだけでは、パスワードが漏えいした場合に不正ログインされてしまう可能性が非常に高いです。

そのため、

IDとパスワードの他に、所持情報や生体認証と組み合わせてログイン

させます。

しかし、各サービスにアクセスするたびに多要素認証を行うと、ログイン作業がとても面倒なことになります。

そこで、最初のログイン時には厳格な多要素認証を行い、各サービス利用時にはシングルサインオンさせる(パスワードを入力することなくログインさせる)方法が良いのではないでしょうか。

② 統合ID管理

IDは、入社/退職時、プロジェクトの開始/終了時など、様々なタイミングでメンテナンスが必要です。

最初の方でお伝えしたように、「システムごとにIDを別管理している」パターンだと、抜け漏れが発生して「存在したらダメなID」ができ、不正アクセスされる可能性があります。

そういったことを防ぐために、

複数サービスのIDを一元管理する「統合ID管理」

が必要になります。

③ 特権ID管理

管理者権限を持つような

“admin” や “root” ユーザーを「特権ID」

と呼びます。

特権IDに関しては、「統合ID管理」するだけでなく、より厳重な管理が必要です。

重要サーバにアクセスする時は、承認ワークフローを経る、アクセスの度にワンタイムパスワードを発行するなどの対応が必要でしょう。

このように、ID管理だけでも、様々な対策が必要になります。

アシストがおすすめするID管理ツール

「ID管理をしたいけど、具体的に何をすれば良いの?」と悩む場合は、

「ID管理ツール」を活用

すると、スピーディかつ最適な対策ができます。

アシストでは、適材適所なツールを多数ご用意していますので、もし興味があればチェックしてみてください。

① 「多要素認証」で、本人確認を強化したい!

「Okta(オクタ)」

がオススメ!

Oktaは、クラウド型のID管理・統合認証サービス(IDaaS:Identity as a Service)で、ガートナー社によるマジック・クアドラントで 4年連続リーダー として評価されているツールです。

99.99%の稼働率 を誇る安定したサービスで、ISO27001など多くの認証を取得していますので、安心してご利用いただけます。

<製品サイト> Okta

<関連ブログ> IDaaSとは?

SalesforceによるMFA(多要素認証)必須化は、認証の世界に何をもたらすのか

② 「統合ID管理」で管理負荷を軽減し、セキュリティリスクを減らしたい!

「LDAP Manager(エルダップ マネージャー)」

がオススメ!

日本企業のためにつくられた国産の統合ID管理ツールです。

日本企業に本当に必要な機能/設定をシンプルに実装しているので、低価格で無理なく無駄なく 環境構築が可能です。

<製品サイト> LDAP Manager

<関連ブログ> ID管理工程の1つで、セキュリティ対策上欠かせない作業「ID棚卸」

ID管理は苦労がいっぱい ~ID棚卸編~

③ 「特権ID管理」をして、セキュリティを強化したい!

「iDoperation(アイディーオペレーション)」

がオススメ!

国内実績No.1 のシェアを誇る国産の特権ID管理ツールです。

特権IDに必要な機能をオールインワンで提供します。

<製品サイト> iDoperation

<関連ブログ> 特権ID管理ツール「こういうのでいいんだよ」シェアNo.1の人気の理由

+α 攻撃されやすい「Active Directoryを保護」したい!

「Tenable.ad(テナブル エーディー)」

がオススメ!

ID管理に加えて考えたいのが、Active Directoryの保護です。

現在、新種マルウェアの60%に、Active Directoryを狙うコードが存在 しており、Active Directoryはとても攻撃されやすい部分となっています。

Tenable.adを使えば、Active Directoryを保護するだけでなく、進行中の攻撃をリアルタイムに検知 したり、攻撃経路を発見して遮断 することができます。ぜひID管理と併せてご検討ください。

<製品サイト> Tenable.ad

さいごに

一口に「ID管理」と言っても、様々な手法やツールがあります。

その中から、ゼロトラストモデルを実現し、セキュリティ対策が万全で、自社に合った最適な手法を検討するのは、簡単なことではありません。

もし、何か疑問や不安に思うことがあれば、ぜひ最下部の「お問い合わせフォーム」からお気軽にお問い合わせください。

もちろん、担当営業に直接お声掛けいただいても構いません。

「認証基盤を強化する基本的な4つの方法」も踏まえて、セキュリティのプロからアドバイスさせていただきます!

皆さまのご相談お待ちしています。

参考

本ページの内容やアシスト西日本について何かございましたら、お気軽にお問い合わせください。