アシストのセキュリティ対策セミナーは、全て無料で、サイバー攻撃、内部不正、情報漏洩といった脅威への対応が学べます。全国どこからでも聴講いただける短時間のオンラインウェビナーを中⼼に、年間、300名以上の⽅に聴講いただいています。

最新のセキュリティ対策の潮流、トレンド情報や、アシストが世界中から厳選するパッケージソフトウェアの効果について、情報収集にぜひご活⽤ください。

SELECT

セミナーを絞る

該当するセミナーがございませんでした

-

- Ericom

- サイバー攻撃対策

- 24h視聴可能

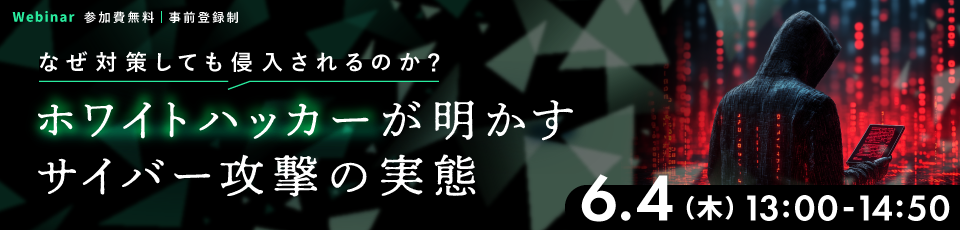

生成AI活用とセキュリティのジレンマ 情報の漏洩とマルウェアの脅威から企業を保護する方法とは

生成AIの利用は企業にとって新たなチャンスをもたらす一方で、それに伴うセキュリティ上のリスクもまた膨大です。 本セミナーでは、生成AI技術の普及により増加する情報漏洩やマルウェアのリスクを解説し、効果的な生成AI活用とその保護方法について、具体的なユースケースも交えてご紹介します。

-

- Citrix

- リモートアクセス

- 24h視聴可能

Citrix Virtual Apps and Desktops入門動画

20年以上の取り扱い歴と、10年連続95%以上のお客様満足度を誇るアシストのCitrixサポートセンターの専任技術者が、Citrix Virtual Apps and Desktopsに関する基礎的な内容をご説明します。

-

- Citrix

- リモートアクセス

- 24h視聴可能

ゼロトラスト時代も揺るがないDaaSの価値。最適な実現方法とは?

「Amazon EC2とCitrixの連携」と「Amazon Workspaces」の特長や違いをわかりやすく解説します! 昨今はゼロトラストセキュリティが注目を集め、対策ソリューションが盛況ですが、それでもDaaSには不変の強みが存在します。 本セミナーではDaaSの強みの解説と、アシストならではのDaaSのご提案をお伝えします。

-

- Okta

- アイデンティティ管理

- 24h視聴可能

ビジネスを推進するための新たなID基盤!ITインフラとしてOktaが提供する価値

クラウドシフトやDX、ゼロトラストなど、今、企業が直面している課題には共通してID基盤の整備が求められており、新たなITインフラとしてIDaaS導入が進んでいます。 なぜIDaaSがビジネスの推進に必要なのか、そしてIDaaSのリーダーとしてなぜOktaが選ばれ続けているのか、その魅力をご紹介します。

-

- iDoperation

- アイデンティティ管理

- 監査対応

- 24h視聴可能

特権ID管理は時間がかかる?手遅れになる前に、効率的に、スピーディーに実現する方法とは

セキュリティ対策の基本である特権ID管理ですが、システム化工数やコストへの懸念から対応が遅れる傾向にあります。ビジネス環境の変化に伴うスピーディーなシステム化が求められる今、工数を抑えた効率的な管理をどう実現できるのでしょうか。 運用事例を交えながら、最新のSaaS型特権ID管理システムをご紹介します。

-

- ゼロトラスト

- リモートアクセス

- サイバー攻撃対策

- 24h視聴可能

ゼロトラストの基本的な考え方や要件について 徹底解説

昨今の企業システムのクラウドシフトやリモートワーク拡大を背景に注目が集まるゼロトラスト。アシストでは、この考え方の本質について理解を深め、自社における適材適所の採用に役立てられるよう、ゼロトラストの基本的な考え方と適用のポイントを、約3分~6分の動画を10回構成で作成しました。今後の対策検討の一環として是非ご視聴ください。

-

- Logstorage

- ログ管理

- 内部不正

- 監査対応

- 24h視聴可能

SBI損害保険様の導入事例とログ管理による IT統制・セキュリティ強化のポイント!

金融業界でログの活用や管理に課題をお持ちの方へ。IT統制に関する監査対応と巧妙化するマルウェア対策の強化を目指し、ログ管理ソリューションを採用されたSBI損害保険様の取り組み事例(取り組みの背景、導入システム概要、ソリューションの選定ポイント、導入効果、今後の展開)や採用された製品についてご紹介します。

-

- LDAP Manager

- アイデンティティ管理

- 内部不正

- 監査対応

- 24h視聴可能

統合ID管理で解決できる多くのこと

国産かつ導入しやすい価格で既に多くの日本企業に採用され、統合ID管理製品のデファクト・スタンダードとなっているLDAP Manager。ID管理の課題をどうクリアしていくのか、管理画面のイメージを交えながら具体的に解説していきます。またスムーズな導入に向けた事前情報として、アシストの支援や連携製品もご紹介します。

-

- Logstorage

- ログ管理

- 内部不正

- 監査対応

- 24h視聴可能

日本企業のニーズに対応できる統合ログ管理

統合ログ管理製品のデファクト・スタンダード、Logstorage。国産製品として、日本企業における監査、認証取得、セキュリティ強化に関わる繊細なニーズにうまく対応できる機能やコンソールのイメージを、1つずつ丁寧にご紹介します。

-

- iDoperation

- アイデンティティ管理

- 監査対応

- 24h視聴可能

特権ID管理のデモンストレーション

特権ID管理をご検討中の方へ。「iDoperation」を使ったデモンストレーションにより具体的な操作方法をイメージすることができます。 ユーザーが特権IDを利用できるまでのワークフローから、管理者による特権IDの作成、削除の方法、どのようなレポートやログが出力されるのかまでがわかります。

-

- iDoperation

- Ericom

- リモートアクセス

- 監査対応

- 24h視聴可能

セキュア・ワークスペース・ソリューションのご紹介

いつでもどこからでも、安全なサーバーアクセスを実現するセキュア・ワークスペース・ソリューション。テレワーク導入が加速する一方、セキュリティ・ルームで守られる重要サーバーでの作業は、どうしてもオフィスに縛られていました。この動画では、あらゆる端末から、インターネット越しに安全に重要サーバへアクセスする様子をデモンストレーションでご紹介します。

-

- Tenable

- 脆弱性管理

- 24h視聴可能

「Tenable」のご紹介

システム環境がオンプレからクラウド、ITからOTにまで広がる中、手動で脆弱性を見つけるのは限界。そこで、自社の限られた工数で効率的なセキュリティ対策ができる、脆弱性管理ツール「Tenable」をご紹介します。独自のスコアリングシステムにより、CVSS※で7以上と判断した比較的重い脆弱性を、3%程度にまで減らすことができます。 ※共通脆弱性評価システム:Common Vulnerability Scoring System

-

- Tenable

- 脆弱性管理

- 24h視聴可能

Active Directoryを徹底防御「Tenable Identity Exposure (旧:Tenable.ad)」

Active Directoryの保護に特化したセキュリティ対策製品「Tenable Identity Exposure」の概要を、デモンストレーションを交えながら約14分で掴んでいただけます。

-

- Tenable

- 脆弱性管理

- 24h視聴可能

外部アタックサーフェス管理、EASM製品「Tenable Attack Surface Management (旧:Tenable.asm)」

新しい働き方などにより、近年拡大しているアタックサーフェス(攻撃対象領域)。早急な対策が求められるなかで、外部への公開資産に特化しながら、攻撃者視点で組織を可視化し、管理するTenable Attack Surface Managementの概要を、約17分で掴んでいただけけます。

-

- Tenable

- Logstorage

- Ericom

- iDoperation

- Zscaler

- Cylance

- サイバー攻撃対策

- 24h視聴可能

今、知っておくべきサイバー攻撃の実態

2022年2月に起きた機械製造業のサイバー攻撃事件、2021年10月に起きた医療業のサイバー攻撃事件を基に、今知っておくべき攻撃の実態と、脱VPNやADの設定管理などの効果的な対策、セキュリティ対策製品の選定ポイントを解説します。

-

- Citrix

- リモートアクセス

- 24h視聴可能

Windows Server 2012 サポート終了目前 Citrix環境移行のポイントは?

20年以上Citrix製品を取り扱っているアシストだからこそお伝えできる、Citrixシステム移行のポイント、バージョンアップ時の考慮点、新機能などを余すことなく公開します。

-

- Citrix

- リモートアクセス

- 24h視聴可能

Citrix DaaSの最新情報

オンプレミスや複数のクラウドを跨いだVDI基盤を提供可能なソリューション「ハイブリッド型DaaS」である、Citrix DaaSの最新情報をお伝えします。

-

- Citrix

- リモートアクセス

- 24h視聴可能

Citrixトラブルシューティングセミナー

Citrix製品の導入やトラブルシューティングで問題切り分けに時間がかかり、お困りになったことはありませんか。 本セミナーは、Citrix製品のサポート担当者が、今までのお客様対応で溜まったナレッジをもとに、効率的なトラブルシューティングの方法をご紹介します。 問題発生時に参照可能な弊社Citrixサポートブログもご紹介しています。

-

- Ericom

- サイバー攻撃対策

- 24h視聴可能

Web、メールからの脅威を遮断する 「リモートブラウザアイソレーション(Web分離)」

ランサムウェアの侵入経路として最も利用される「Web」「メール」からの脅威を遮断する「リモートブラウザアイソレーション(Web分離)」をご紹介します。

-

- Ericom

- リモートアクセス

- 24h視聴可能

ニューノーマルな働き方を脅威から守る解決策は?

ニューノーマルな働き方に合わせながらも、利便性とセキュリティを担保したリモートでの業務環境を提供する、「セキュアリモートアクセスソリューション」をご紹介します。

-

- Zscaler

- サイバー攻撃対策

- 24h視聴可能

Zscalerで実現する クラウド時代のサイバーセキュリティ

SASEと呼ばれる次世代ネットワークインフラ戦略実現の中核を担うソリューションである「Zscaler」を、デモンストレーションを交えてご紹介します。「遅い」「繋がらない」「セキュリティの不安」を解消します。

-

- Tenable

- Logstorage

- Ericom

- iDoperation

- Zscaler

- Cylance

- サイバー攻撃対策

- 24h視聴可能

ランサムウェア感染の被害事例に見る 今、最も危険なセキュリティリスク

2022年10月に起きた医療機関のサイバー攻撃事例を踏まえながら、ランサムウェアの感染を招くセキュリティリスクの中で特に警戒すべきもの、そして「運用の内製化」を実現するサイバー攻撃対策の実践方法を解説します。

VOICE

お客様の声

-

- 疑問がすぐに解消できました

- 質問ができるライブのセミナーは、その場で講師の方から、すぐに回答をもらえました。

-

- 隙間時間に視聴

- オンデマンドのセミナーは、24時間好きな時に再生できるのが良いですね

-

- Oktaハンズオンセミナーを受講しました

- 1社限定開催ということでしたので、1:1で教えていただけたので、理解が進みました。

セキュリティ対策はアシストにお任せください

約40年前に日本に初めて汎用ソフトウェアを持ち込んだアシストは、これまで大手企業を中心に約20,000社のお客様とお取引しています。独立系のパッケージ・ソフトウェアベンダーであり、特定メーカーに依存しないソフトウェア選定の目利き役として、最適なご提案と導入後の安定運用をサポートします。

サポート満足率94.8%