【ログ活用】標的型攻撃対策に不可欠なログ分析

|

|

標的型攻撃対策に有効なログ分析

重要機密データの窃取やデータ改ざんを目的とした「標的型攻撃」は、特定のターゲットを狙って行われるサイバー攻撃の一種です。従来のウィルスやフィッシングメールなどの不特定多数を対象とした攻撃とは異なり、以下のような特徴があります。

- 攻撃対象は特定の企業や組織であり、グループ企業や関連企業も含まれる

- 目的は金銭の要求や機密情報の取得、システム破壊など様々

- 攻撃手法は時間をかけた手の込んだものであり、完全に防ぐことは困難

標的型攻撃の対策を困難とさせているのが、その巧妙な攻撃手法です。ターゲットの企業に直接攻撃する場合もあれば、グループ企業や関連企業を入口として侵入してくる場合もあります。年々その手法が巧妙かつ多様化する標的型攻撃は、受けてから気付くまでに時間がかかることが多く、攻撃を受けたことにすらまったく気付かないケースもあるのが現状です。攻撃を受けた際、その発見の遅れに比例して被害は拡大するため、自社内に攻撃発見の仕組みを整備することは急務と考えられます。

社内に点在している各システムやネットワーク機器は個々にログを残していますが、そのログを活用すれば、標的型攻撃からの被害を最小化することが可能です。未知の脅威を完全に防御する術はありませんが、ログの管理/分析を行い、標的型攻撃に備えることは、企業資産である"データ"を守る上で大変有効な手段と言えます。

では、膨大な量のログから『標的型攻撃を受けていることの早期発見』や『攻撃の段階/範囲の把握』を行うにはどうすれば良いのでしょうか。

セキュリティログ分析ソリューション ~標的型攻撃対策版~

脅威を容易に発見できる統合ログ分析基盤

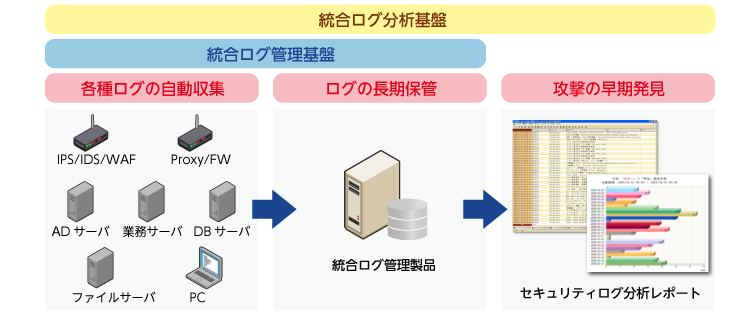

各システムのOSやネットワーク機器などから⾃動収集された膨大な量のログは、ただ取得するだけでは活用することができません。個々のシステムから取得されたログは、一元管理することで初めて活用することができます。

アシストでは、ログの一元管理を行うための統合ログ管理基盤とログ分析のためのレポートを併せて提供する「セキュリティログ分析ソリューション」をご提案しています。「セキュリティログ分析ソリューション ~標的型攻撃対策版~」をご利用いただければ、お客様ご自身で工数をかけずに『標的型攻撃を受けていることの早期発見』や『攻撃の段階/範囲の把握』を行っていただくことができ、迅速な対応を実現します。

|

|

分析レポート項目一覧

標的型攻撃に対して、ログを分析することで以下のような脅威が発見/予見できます。

| 攻撃 | 分析レポート | 対応策 |

|---|---|---|

| バックドア開設 / 情報流出 |

URLカテゴリを付与したWebアクセスログ一覧 F/W内部から外部への不正な通信結果一覧 |

FireWall / Proxyでの遮断 マルウェア検知 Webフィルタリング 情報の暗号化 |

| 不正なパスワード入力 | サーバへのログイン失敗一覧 | ネットワーク経路制限 |

| ハッキングによる情報収集 | サーバや他クライアントへのアクセス件数表 | ネットワーク経路制限 |

| 特権IDの不正使用 | サーバログインのログと申請情報との突合一覧 |

ネットワーク経路制限 アクセス制御 |

| 不正アクセス | 重要ファイルへのアクセス失敗一覧 | |

| 機密ファイルアクセス | 特権IDによる機密ファイルアクセス一覧 | |

| 外部へのファイル送信 | 外部へのFTPファイル送信一覧 |

ネットワーク経路制限 アクセス制御 情報の暗号化 |

| 情報システムの破壊 | レジストリの変更ログ一覧 | アクセス制御 |

| スパムメールの送信 | クライアント別メールの送信件数表 | メールフィルタリング |

| 内容の改ざん | 重要ファイルの変更一覧 | アクセス制御 |

ご提供内容

セキュリティログ分析レポート仕様書の提供から統合ログ分析基盤の構築までご支援する提供パターン1、仕様書のみ提供するパターン2の2つのパターンをご用意しております。

| ご支援内容 | ご提供内容 | |

|---|---|---|

| 提供パターン1 |

・ログ管理/分析基盤構築 ・レポート対象ログの収集 ・レポート作成 |

・ログ管理/分析基盤 ・レポート ・レポート仕様書 |

| 提供パターン2 | ・レポート仕様書作成 | ・レポート仕様書 |

|

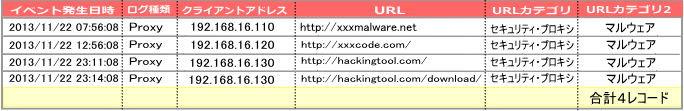

分析レポートのイメージ |

お気軽にご相談ください

関連ソリューション

標的型攻撃など社外からの攻撃ではなく、管理の不備や内部の不正行為による個人情報/機密情報流出を早期発見するためのソリューションもご用意しています。

関連製品/サービス

LogRevi

LogRevi(ログレビ)は、複数ログの見やすさ、探しやすさ、検索スピード、すべて兼ね備えた国産のログ分析ソフトウェアです。ログの見える化を強力に推進します。

- 独自の超高速検索エンジンを搭載

- ログの定期チェックにかかる時間と手間を軽減

- ログの活用シーンを更に拡大

Logstorage

Logstorageは、大量のログデータを収集し、分析できるようにする統合ログ管理システムです。ログ管理システムのデファクトスタンダード製品として、小規模から大規模まで圧倒的なシェアを誇ります。

- 多彩な収集機能によりログ収集の手間を大幅に軽減

- 独自の構造化によるログの圧縮でストレージコストを軽減

- 使いやすいWebアプリでログ活用を簡単に実現