ID管理、アイデンティティ管理の対策を選定する方法

PDF資料をプレゼント!

アイデンティティソリューション

資料をダウンロードする

このような課題はありませんか?

セキュリティ対策の見直しにあたり、IDの利用や管理に関する課題はありませんか?

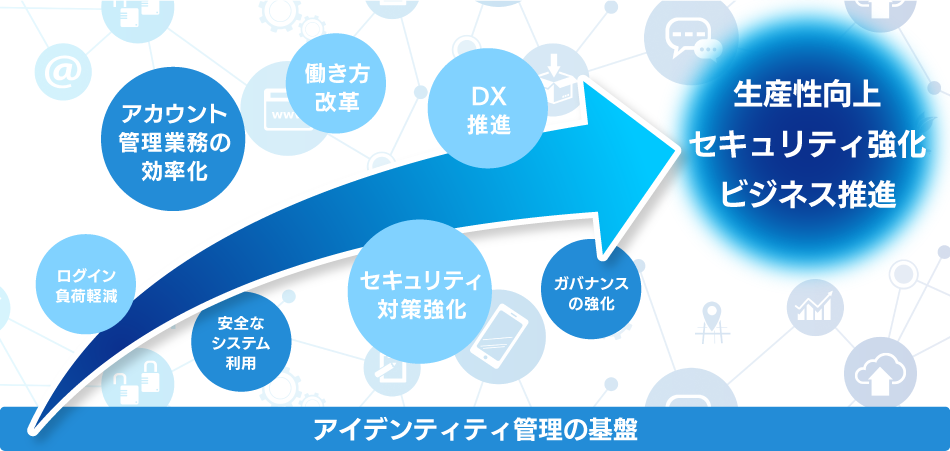

昨今のセキュリティ対策は、DX推進に伴うシステムの活用促進やゼロトラストの概念の普及を背景に、システム利用者のID=アイデンティティの適切な管理が改めて見直されるケースが多くなっています。また、従来の人に紐付くIDの管理に加えて、デジタル化の進展に伴い、クラウドサービス、IoT、DevOpsツール、AIエージェントなどが広く普及・活用されるようになり、IT・セキュリティ部門ではマシンIDやシステムIDなどの人に紐付かないIDの適切な管理も求められるようになり、様々な課題が浮上してきています。

利用面の課題

システムが多く、パスワードを覚えていられない(使い回しによるセキュリティレベル低下の原因)

ID体系がバラバラで使い難い

(対顧客システムでは利用しづらさがサービス利用減退の原因となる)システムごとにパスワード変更を求められ煩わしい

システム登録や権限変更が遅く利用できるまでに待たされる

管理面の課題

APIの不正使用や埋め込みID/パスワードが定期変更できないことで攻撃対象となりやすい

VPNや会社貸与デバイスによる制限をしたいが、ネットワーク逼迫や利用者への貸与状況の違いに悩まされる

IDのメンテナンス・ライセンス管理・パスワードリセットが大変

システムごとのIDに対する棚卸しが大変

利用者用であれ運用・管理用であれ全てのIDの利用・作業証跡が保管できていない

次

アイデンティティを適切に管理しないとどうなるのか

アイデンティティ=Identityとは、「身元」や「同一人であること」などと訳されます。情報システムの世界の用語としては、システムの利用にあたり、「人や組織、デバイスなどの属性を管理するために登録された属性の集合体」を意味することが多いです。

アイデンティティの管理が適切に行われていないと、このようなリスクが考えられます。

不正アクセス:IDとパスワードが適切に管理されていないと、外部の不正なユーザーがシステムにアクセスし、データを盗んだり、システムを破壊したりする可能性があります。

データ漏洩:内部のユーザーが不適切なアクセス権を持つと、機密情報が漏洩する可能性があります。これにより企業の評判を損なうだけでなく、法的な問題を引き起こす可能性もあります。

アカウンタビリティの欠如:誰が何をしたのかの追跡が難しくなります。結果、問題が発生した場合の原因追求や、責任の所在を明確にしにくくなります。

コンプライアンス違反:ID管理のガイドラインや規制が存在する場合、これらを遵守していないと、罰金や制裁を受ける可能性があります。

生産性の低下:IDが適切に管理されていないと、ユーザーが必要な情報にアクセスできない、または不必要な情報にアクセスしてしまい、これが生産性の低下につながります。

これらのリスクを避けるため、セキュリティガバナンスを強化し、適切なポリシーや手順を踏まえた管理の徹底が必要となります。

このような課題が生じる背景は、システムの「複雑化」にあります。今のシステム環境は、実態の正確な把握が難しくなっている状況です。オンプレミスとクラウドが混在し、システムにログインする利用者、管理者の数とともにID情報も増え、加えて立場や権限も多岐にわたっています。

では、後悔しない対策と、適切なソリューションを選定するにはどうしたら良いのでしょう。

やっておきたい4つのこと

対策には優先順位が必要です。優先順位を考えるためには課題がどこにあるのか、システムのID情報を分類し整理すると、対策とソリューションが見つけやすくなります。

④ 課題やリスクの対策方法と該当ソリューションを確認する

見つけた課題別に対策方法を確認します。対策方法を実現する製品やサービス(=ソリューション)は、複数の課題に対応することが多いので、オンプレミス、クラウドといった対応環境で選択することもできます。

ただ実際に難しいのは、課題が複数の環境を包含していたり、速効性を求められるものであったり、自社でどのように選択するかです。実際の優先順位は、信頼できるソリューションベンダーと、工数やコストを相談しながら選定することをお奨めします。

アシストのご紹介している対策別のソリューションは、下記より情報をご覧いただくこともできますので、ご不明な点はお気軽にお問い合わせください。

もっと詳しく知りたい方へ

この記事ではご紹介しきれなかった以下のポイントと全体像、未来像がつかめる資料をダウンロードいただけます。簡単なご登録のみでダウンロード可能ですので、今後のご計画にぜひご活用ください。

IDの分類について、詳しい例示が確認できます

分類したIDごとの課題と解決策が確認できます

分類したIDごとの分野成熟度が確認できます

目次

・アイデンティティはITシステムの安全と快適を実現する「最優先事項」の対策

・アイデンティティ基盤の必要性

・アイデンティティを中核にしたITインフラ基盤

・ビジネスを推進するためのアイデンティティ基盤

・ビジネスにおけるアイデンティティの重要性

・アイデンティティのコントロールが肝要

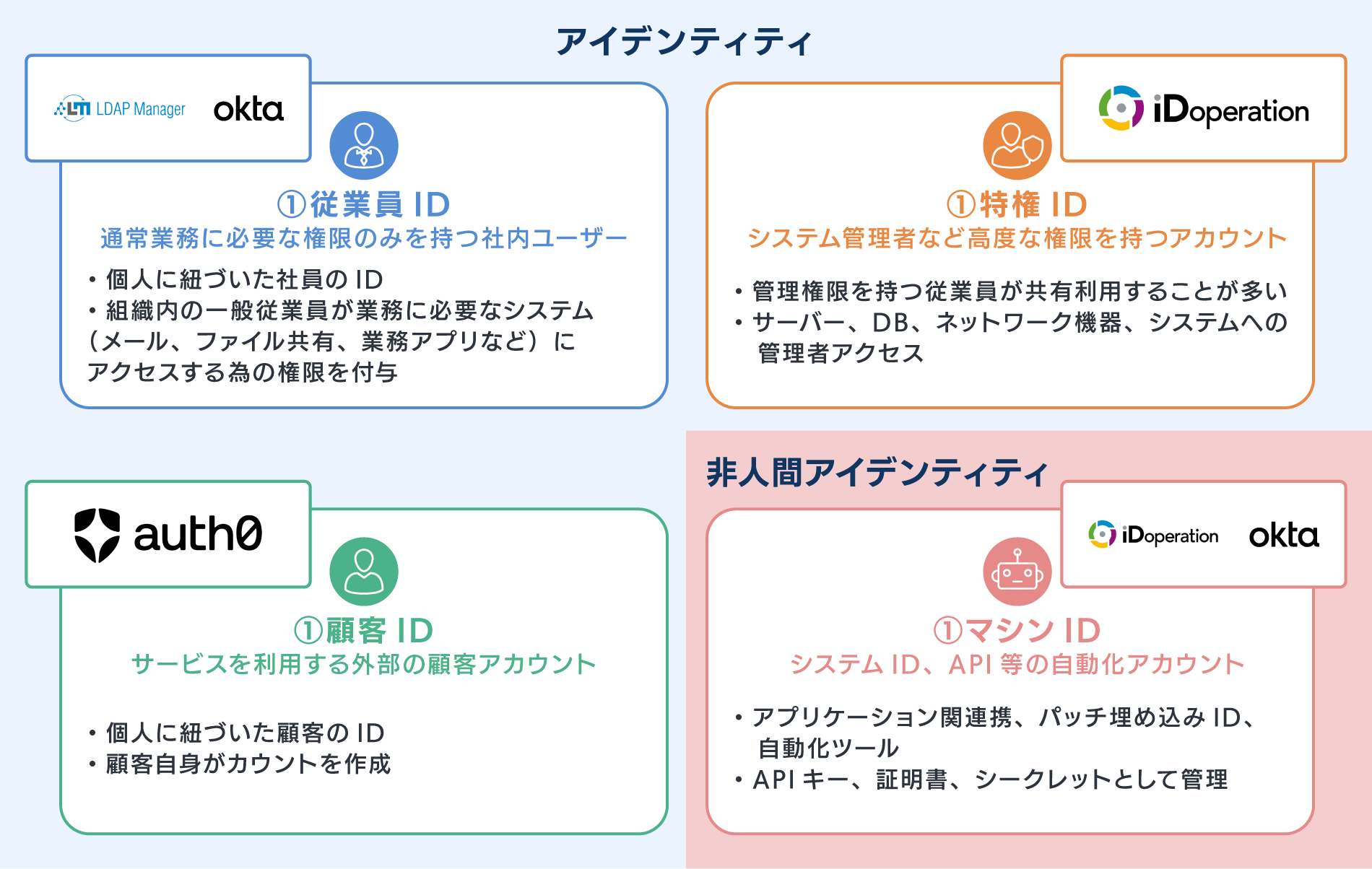

・アイデンティティのタイプとその特性

・アイデンティティタイプごとの考察(①従業員ID)

・従業員IDに関する課題

・従業員IDに関する課題への基本的な対策

・基本対策だけでは対策困難な運用課題

・従業員IDに関する課題への高度な対策

・従業員ID管理(IAM)分野の成熟度

・アイデンティティタイプごとの考察(②特権ID)

・特権IDに関する課題

・特権IDに関する課題への基本的な対策

・基本対策だけでは対策困難な運用課題

・特権IDに関する課題への高度な対策

・特権ID管理(PAM)分野の成熟度

・アイデンティティタイプごとの考察(③顧客ID)

・顧客IDに関する課題

・顧客IDに関する課題への基本的な対策

・基本対策だけでは対策困難な運用課題

・顧客IDに関する課題への高度な対策

・顧客ID管理(CIAM)分野の成熟度

・(参考)非人間IDの定義

・マシンIDに関する課題

・マシンIDに関する課題への対策(各ジャンルごとの対策)

・マシンIDに関する課題への対策(最新技術)

・マシンID分野の成熟度

・アイデンティティタイプ毎に適用可能なソリューション

・【参考】アシスト アイデンティティ分野への取り組み

次

アイデンティティ管理とアシスト

アシストでは、1990年代にアイデンティティ管理分野における製品の取り扱いをスタート。25年以上に渡り様々な業界に、時代に適したソリューションの選択肢と、設定、導入のための技術支援、導入後のサポートまでを提供してきました。選定から運用まで、確かな実績と経験に基づく安心感をお客様へお約束します。

選定にあたっては、24時間いつでも視聴いただけるオンデマンドウェビナーや、疑問をその場で質問できるライブウェビナーをどなたでも無料でご利用可能です。ぜひ、情報収集にご活用ください。

アシストの専任技術者による個別ご相談やデモンストレーションをご希望の場合は、以下よりお問い合わせください。

ページトップへ戻る

関連製品/サービス

-

Okta

OktaはIDとパスワードの運用を劇的に変えるIDaaS(Identity as a Service)製品です。シングルサインオン、多要素認証やID管理といったゼロトラスト対策の起点となる各機能を、クラウド上の認証基盤サービスとして提供します。

OktaはIDとパスワードの運用を劇的に変えるIDaaS(Identity as a Service)製品です。シングルサインオン、多要素認証やID管理といったゼロトラスト対策の起点となる各機能を、クラウド上の認証基盤サービスとして提供します。

-

iDoperation PAM(On-premises / Cloud)/ iDoperation SC(On-premises / Cloud)

特権ID管理ソリューション「iDoperation(アイディーオペレーション)」は、10年連続国内No.1※のシェアを誇る国産製品です。特権ID管理に必要な機能を1つのパッケージで実現し、お客様の事業のセキュリティ・ガバナンス対応を強力に支援します。

特権ID管理ソリューション「iDoperation(アイディーオペレーション)」は、10年連続国内No.1※のシェアを誇る国産製品です。特権ID管理に必要な機能を1つのパッケージで実現し、お客様の事業のセキュリティ・ガバナンス対応を強力に支援します。

-

LDAP Manager

LDAP Managerは国産のID管理ツールとして、日本のお客様の要望を元に開発されました。日本企業に本当に必要な機能、設定をシンプルに実装しているため、低価格で無駄のないID管理環境が構築できます。

LDAP Managerは国産のID管理ツールとして、日本のお客様の要望を元に開発されました。日本企業に本当に必要な機能、設定をシンプルに実装しているため、低価格で無駄のないID管理環境が構築できます。

おすすめ記事

この記事のハッシュタグ #Active Directory #IDaaS #iDoperation #ID管理 #LDAP Manager #Okta #セキュアワークスペースソリューション #セキュリティ から関連する記事を表示しています。