クラウド時代のセキュリティ対策の考え方

DXの推進や働く場所の多様化を背景に進むクラウド活用。同時に考えるべき今後のセキュリティ対策はどのように進めたら良いでしょう。本ページではその課題とソリューションについてご紹介します。

「クラウドセキュリティソリューション」資料のダウンロード

進むクラウドシフト

今なぜクラウドシフトが進んでいるのでしょう。多くの企業が競争力の源泉として取り組むDX推進には、ビジネスモデル変革や組織変革、新規市場参入が伴います。これらに求められるスピード感や環境変化への柔軟な対応に、クラウドサービスはとても親和性が高いとされます。また、社内外を問わない働き方の拡大や情報共有が進み、アクセス経路を問わず情報活用がしやすい情報の置き場所として、クラウド環境が選ばれるケースも多くあります。このようにシステム環境は従来のオンプレミスからクラウドへシフトし、このことは、セキュリティ対策の根幹に関わる重要な要素となりました。

クラウド環境のインシデントの主な原因

クラウド関連のインシデントは、ほとんどが「設定ミス」に起因します。2020年時点で、既に95%と高いのですが、これがさらに2025年時点には99%にまで達すると言われています。具体的には以下のケースがありました。

事例1

クラウドサービス提供事業者が、提供している SaaS の機能変更を行った。これに伴い、当該 SaaS のセキュリティレベル設定のデフォルト値が下がる方向に変更になった。利用企業側はこれに気づかず、低いセキュリティレベル設定のまま利用し続けた結果、機密情報が大量に流出した。

事例2

ある企業の業務委託先が、サーバからクラウドサービスへのデータ移行を行う際に、ストレージの設定を公開設定としていた。これにより長期間機密情報が公開されている状態になった。

他にも、「管理者権限でサービスアカウントが作成された」、「誰でもSSH接続できるファイアウォールの設定となっていた」、「テスト・検証用設定が放置されていた」といったケースがあるようです。

クラウドの利用者責任

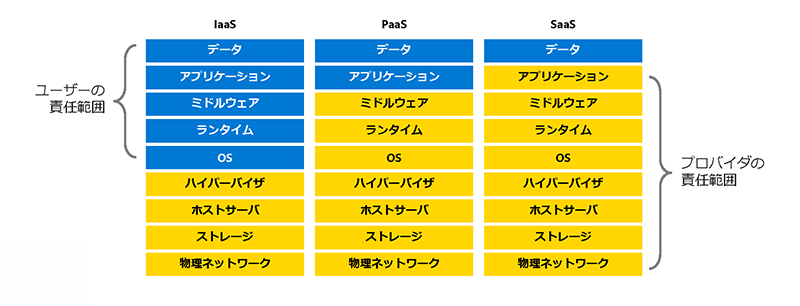

クラウドの責任共有モデル

ではそもそも、こういったインシデントについて、利用者とクラウド事業者は責任の分岐点をどのように認識しておけば良いのでしょう。クラウドサービスは「責任共有モデル」を採用しています。これはクラウド環境のセキュリティについて、利用者とクラウド事業者それぞれが、担当する責任範囲を明確に区分するクラウド特有の概念です。全てがクラウド事業者の責任ではなく、利用者責任となる範囲が意外にも多く残る点に注意が必要です。

|

|

クラウドの利用者責任をどう担保していくか

利用者責任の考え方としては、クラウドサービスの利用フェーズを以下の3つに分けて、それぞれの課題から解決方法にアプローチすると整理がしやすくなります。

-

1

クラウドサービスの

適切な設計・設定 -

2

クラウドサービスの

適切な運用 -

3

クラウドサービスの

安全・安心な利用

1.適切な設計・設定

設計や設定のフェーズでは、先に述べた、主なインシデント原因となる設定ミスをいかに防げるかが課題となります。設定ミスには、以下の要因が考えられます。

(要因)

- 利用企業におけるクラウドサービス設定値に関する理解の不足と、使用しているクラウドサービスに関する情報の不足

- 委託先管理の対応策などの体制面の不備

- 設定不備を抑止するための体系的な対策の不備

上記のように、委託先を含めた対策を体系的に実施するのは大変なことです。また、クラウドサービスのセキュリティに関する適切な設計・設定は誰でもできるわけではありません。専門知識をつけるかツールを活用するほか、各種ガイドラインをベースとした評価の実施やリスク箇所の修正対応も必要となります。

2.適切な運用

システムの運用は、クラウド環境とオンプレミス環境、双方を継続していくケースが多くあります。異なる運用基盤による非効率、コストが課題となるため、併用運用の必要性の見直しを図るか、クラウドとオンプレミスでのばらつき無しに、全体最適された対応を効率的に実施できる、ハイブリッドでの共通運用の仕組みをつくる必要があります。

3.安全・安心な利用

クラウドサービスの利用には、ユーザーが適切な認証・認可を経て安全にアクセスができることは勿論、利便性を損なわないことが課題です。ユーザーのアクセス権限は、社内外どこからでも利用者の認証(SSO/MFA)を行えるIDaaSが便利です。クラウド型のプロキシサービスを活用することで、社外リソースへのアクセス時の証跡確保と制御をアクセス経路を問わず制御できるほか、クラウド型のプライベートアクセスサービスにより、VPN機器での認証なしに許可された利用者だけに、特定のアプリケーションへのアクセスを許可できる機能もあります。

クラウドのセキュリティ対策ソリューション

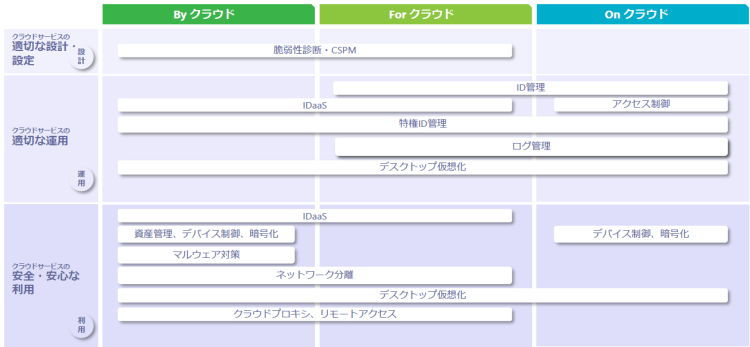

これらの課題解決は、内製だけでなく、各ソリューションベンダーが提供するツールを便利に活用することもできます。アシストでご提案できるツールが多岐にわたるため、クラウド環境でのツール活用のアプローチ視点を、以下の3つに分類しました。

-

クラウドを活用する

(By クラウド) -

クラウドを護る

(For クラウド) -

クラウドに載せる

(On クラウド)

アシストで提供できる選択肢を、上記の3つの視点をソリューションとツール名にマッピングすると、それぞれ以下のようになります。

上記の各ツールの概要は下記よりダウンロードいただける資料に一覧化していますので、情報収集にぜひご活用ください。

「クラウドセキュリティソリューション」資料のダウンロード

ご検討にあたって

アシストは、特定メーカーに依存しない独立系のソフトウェアベンダーです。企業の情報インフラの主流が大型汎用機であった時代から35年以上、お客様のセキュリティ対策をご支援しています。お取引は累計6,400社以上(2021年度)、おかげさまでご導入後のサポート満足度も94.8%と、高いご評価をいただいています。

|

|