【情報漏洩対策】ネットワーク分離環境のデータ保護対策

|

|

2015年より総務省が推奨している「自治体情報システム強靭性向上モデル」のように、標的型攻撃対策やマイナンバーなどの重要データの漏洩対策の1つとして、インターネット接続環境と業務環境を分離させるという考え方があります。 |

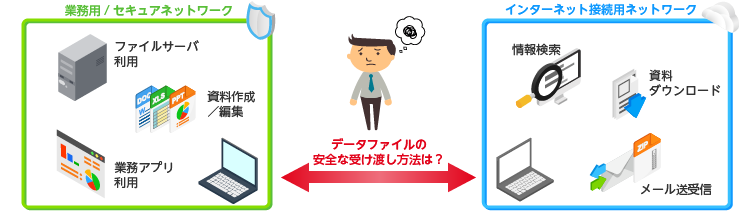

ネットワーク分離環境における課題

異なるネットワーク間でのデータ受け渡しを、どう安全に行うか

情報流出はファイアウォールで止められないHTTP/HTTPS経由で起こることが多いため、インターネット接続用のネットワークを業務環境と分離してしまうことは、標的型攻撃の有効な対策方法の1つとされています。

総務省では標的型攻撃の影響やマイナンバー法施行といった背景を踏まえ、自治体向けの情報セキュリティ対策の抜本的強化策として、このネットワーク分離環境を「自治体情報システム強靭性向上モデル」として推奨しています。

しかし、物理的にネットワークを分離しても、既存の業務は分離しないため、新たな課題が発生します。

これまで業務環境でできていた情報検索や資料のダウンロード、メールによるファイルの送受信ができなくなるので、2つの異なるネットワーク間で業務上必要なデータ受け渡しを、どう運用していくかという課題です。ポイントは、ユーザの利便性とセキュリティ、両方を考慮しなければならないこと。また、ネットワークを介さないデータの受け渡しにはUSBメモリなどのデバイスを利用する方法が想定されますので、そのデバイスそのものの紛失盗難対策も必要になります。

課題

- 業務上必要なデータ受け渡しを、異なるネットワーク間でどのように安全に運用するか(利便性も考慮)

- データ受け渡し時に利用する外部デバイスの紛失、盗難対策

|

|

安全なデータ持ち出しとデータ保護のための3つの解決策

このように、ネットワーク分離環境においては、異なるネットワーク間で必要なデータを安全に持ち出すことができ、かつ紛失盗難に備えた保護がされていることが必要となりますが、具体的にはどのような方法があるのでしょうか。ここでご紹介する3つの方法は、以下のように、個人情報保護委員会の定めるガイドラインの要求事項にも対応しています。

*個人情報保護委員会「特定個人情報の適正な取扱いに関するガイドライン

」より

- 許可された電子媒体又は機器等以外のものについて使用の制限等の必要な措置を講ずる。また、記録機能を有する機器の情報システム端末等への接続の制限等の必要な措置を講ずる。

- 暗号化又はパスワードによる秘匿に当たっては、不正に入手した者が容易に復元できないように、暗号鍵及びパスワードの運用管理、パスワードに用いる文字の種類や桁数等の要素を考慮する。

方法1:持ち出しできるデバイスを限定的に許可する

|

データを持ち出せる媒体を会社管理の安全なUSBメモリにあらかじめ限定し、私物USBメモリやスマートフォン、CDやDVDといったその他の持ち出しデバイスの使用を禁止します。 |

|

方法2:データ持ち出しには申請、承認フローを必須とする

|

申請、承認のフローを経て管理者がチェックしたファイル以外の持ち出しを禁止します。証跡管理のために申請ファイルを原本として保存しておくことも可能です。 |

|

方法3:必要な人しか解読できないよう暗号化する

|

データを社内の端末でなければ参照できないよう暗号化しておくことで、持ち出された後もデータを守ります。これにより万が一持ち出したデータが漏れても社外では中身を参照することができません。また、社外に暗号化ファイルを持ち出す場合があるということがあらかじめわかっている場合、ポリシーとして決めておいた強度の高い復元パスワードでないと持ち出せない運用が可能です。 |

|

関連製品/サービス

秘文

エンドポイントのセキュリティを担保する秘文は、累計8720社 933万ライセンスの実績があります(2022年3月時点)。個人情報保護法の施行前から、日本の企業ユース用に改良を重ねてきた純国産の製品として、確固たる信頼を得ています。

- 実績豊富なセキュリティ対策 (暗号化/持ち出し制御)

- PC、メール、Webからスマートデバイスまで幅広く対応

- 1ライセンスから購入可能なライセンス体系