リモート業務の急拡大で見直したいセキュリティ対策

あらゆる業務のリモート化が、早いペースで進行しています。いわゆるニューノーマルへの移行が模索される中、在宅勤務やテレワークだけでなく、委託業者、関連会社や協力会社などといった組織内外からのリモートアクセスも広がっています。ここでは、こうした業務環境の急激な変化の中で生じるセキュリティ課題を改めて見直しながら、その対策をご紹介します。

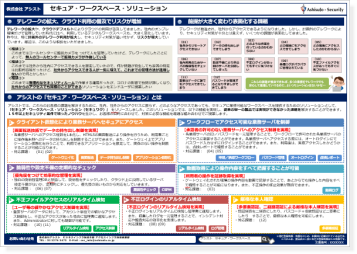

リモート業務の拡大と迫られるセキュリティ対策

昨今の環境変化に、セキュリティ対策が追い付いていないと感じることはないでしょうか。アシストで伺ったのは、「コールセンター人員がテレワークになり、無人の部屋で監視カメラだけが動作し本来のセキュリティ対策が有効に機能していない」「社外からアクセスできる人が一気に増えて、問題発生時の原因特定がしにくくなったと感じる」といった声や、反対に、セキュリティ対策を優先しリモート業務ができない環境では「客先のセキュリティ・ルームでの訪問作業がしにくくなった」といった声でした。このように、リモートで遂行する業務が急拡大し、デジタル・ワークスペースが社内の枠を超えて広がる中、従来のセキュリティをどのように担保するか、見直しが急務となっています。

リモート業務のセキュリティ課題と解決方法

では実際に、どのようなセキュリティ課題が考えられるでしょうか。以下の表で、課題と解決策を纏めました。課題にはリモートアクセス環境の準備からアクセスに付随する課題、さらにクラウド環境にまで広がるサーバの脆弱性や設定不備への対応など、一見、多岐に渡るように見えます。しかし解決策の考え方は実はシンプルです。クライアント仮想化、特権ID管理といった技術を使えば、物理的なセキュリティ・ルームと同等の安全なワークスペースをITで構築できるため、リモートからのアクセスした場合の課題を解決し、また、これまで出社しなければできなかった業務も、広くリモートでカバーすることができるようになります。

課題と解決方法

| 課題 | 解決策 | 解決方法 | 利用する技術 |

| □社外からリモートアクセスができない | クライアント仮想化、アプリケーション仮想化 | 各業務サーバへのアクセス経路を1本化し、利用者は必要なアプリケーションを転送画面から利用できるようにします。このとき端末へのデータ持ち出しも制限されますので安心です。 |

・ゲートウェイ化 ・画面転送 ・データ持ち出し制御 ・アプリケーション仮想化 |

| □重要データの持ち出しが出来てしまう | |||

| □どの業務サーバにもアクセスできてしまう | アクセス可能な業務サーバの制御 | 必要な業務サーバへのアクセスを、ワークフローによる許可制にします。利用者はパスワード入力不要で安全、快適に許可されたサーバへログインでき、利用後のアクセスログもきちんと残り、レポートでチェックできるようになります。 |

・申請/承認ワークフロー ・パスワード管理 ・オートログイン ・点検レポート |

| □どの業務サーバにアクセスしたのかわからない | |||

| □さまざまな端末や場所からアクセスされるため、既知の脆弱性に対して素早く対処したい | 脆弱性や設定不備の定期的なチェック | 慢性的な課題である脆弱性管理ですが、自社でも現実的に運用できる専用ツールを使います。クラウド上のサーバも含め、優先度をつけた効率的な脆弱性管理を実現するほか、近年の情報漏洩の原因として目立っているクラウド上のシステムの設定不備も防ぎます。 |

・脆弱性チェック ・CSPM |

| □クラウド上のサーバの設定不備による情報漏洩の事故が心配 | |||

| □どのような作業を行っているのかわからない | 分かり易い動画で全ての操作内容を取得 | 操作内容の証跡は、サーバへのアクセスがゲートウェイ化されている環境で、集中的に動画で記録します。監視カメラのように動画なので、誰にでも見やすい分、さらに不正操作の抑止効果が期待できます。 | ・動画ログ |

| □ファイルへの不正なアクセスがあってもすぐに気づけない | ファイルへの不正アクセスをリアルタイムで検知 | 重要なサーバのデータに対しアカウント単位で細かなアクセス制御を行い、不正があった場合には管理者に通知します。制御は一般ユーザーだけでなくAdministratorなどの特権IDに対しても行います。 |

・リアルタイム検知 ・アクセス制御 |

| □リモートからのアクセスでは、重要なデータに誰がアクセスしているのか把握が難しい | |||

| □不正ログインがあってもすぐに気づけない | 不正ログインをリアルタイムで検知 | 踏み台サーバ(RDS)を経由しないログインなど、あらかじめ決められたルールに則らない不正ログインをリアルタイムに検知し、管理者に通知します。また、収集したログを一元管理することで、インシデント対応や監査対応の効率化を支援します。 |

・リアルタイム検知 ・ログ管理 |

| □各種ログがバラバラに管理されている | |||

| □パスワードが意図しないユーザーにも共有されるリスクがある | 厳格な本人確認 | 認証経路を二経路にしたり、パスコード+指紋認証などの二要素にしたりすることで、厳格な本人確認を行います。 | ・多要素認証 |

なおこれらのITで構築するセキュアなワークスペースであれば、オンプレミス、クラウド環境を意識することなくセキュリティ対策ができますので、リモート業務と親和性の高いクラウド利用の需要が高まっている昨今では、かなり有効に機能すると言えます。

アシストでは上記の解決策を総称して、「セキュア・ワークスペース・ソリューション」という名称で、優良ないくつかのパッケージ・ソフトウェアを組み合わせ、課題別に選んでいただくことをご提案しています。まずはよくある組み合わせパターンから、組織の運用の実際に合わせて機能追加や除外をしながら、独自のセキュア・ワークスペースを構築いただくことができます。以下の動画(7:21)では、セキュア・ワークスペース・ソリューションの最もベーシックな構成パターンをご紹介しています。ぜひご覧ください。

ソフトウェア選定は大変な作業です。アシストでは独立系商社の強みから、世界中から厳選したものだけを広く選択肢としてご提示できるため、選定にかかる負荷を最小限に減らすお手伝いができますので、お気軽にご相談ください。

まとめ

リモート業務の急拡大で見直したいセキュリティ対策は一見多岐に渡りますが、いずれもITによるセキュア・ワークスペースを構築することでシンプルに解決ができます。セキュア・ワークスペースによりリモート作業を安全に行うことで、コロナ渦での社員の安全を守り、働き方改革も促進していくことにつながります。以下より資料をどなたでもダウンロードいただけますので、お気軽にご利用ください。

セキュア・ワークスペース・ソリューションについて、もっと詳しく知りたい方へ

●参考価格、構成例などがわかる資料をダウンロードいただけます(A3サイズ、両面)

|

|---|

分かりやすい例としての「最小構成」・「エージェントレス」・「エージェントプラス」の参考価格と、「エージェントレス」のシステム構成を図解で確認いただけます。

*簡単な情報のご登録のみで、直ぐにダウンロードいただけます。

●直接のご相談

お問い合わせボタンから、「セキュア・ワークスペース・ソリューションについて」とご記載ください。オンラインでのお打ち合わせも勿論可能ですので、お気軽にお申しつけください。