秘文

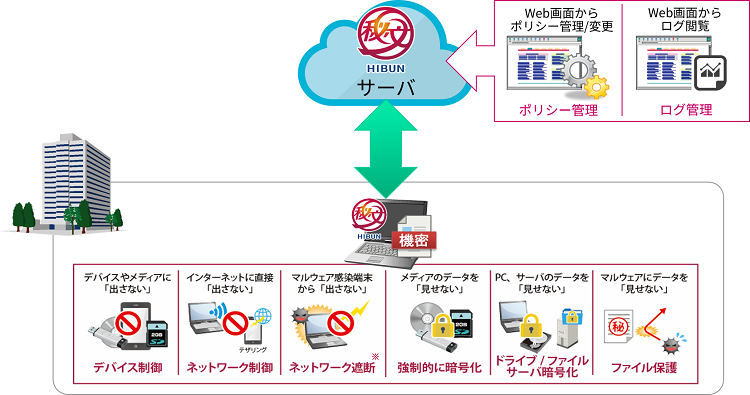

秘文は、情報漏洩リスクから企業を守るセキュリティ・ソフトウェアです。 情報を暗号化し、第三者による情報参照を防ぐ紛失・盗難対策をはじめ、各種デバイスや接続するネットワークの制御をすることで企業の情報漏洩リスクを低減します。

秘文とは

秘文は情報漏洩防止のための機能を、クラウド版とオンプレミス版の両方で提供しており、お客様のご要望に応じた形態で導入が可能です。

| 秘文 Device Control | 秘文 Data Encryption | 秘文 Endpoint Protection Service |

|

(主な機能)

・デバイス制御 ・ネットワーク制御 ・ログ取得、管理 |

(主な機能)

・ファイル、メディア暗号化 ・ファイルサーバ暗号化 ・ファイルの保護(マルウェア対策) |

(主な機能)

・デバイス制御 ・ネットワーク制御 ・ログ取得、管理 |

秘文 Device Control

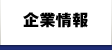

企業の情報インフラは社内と社外の境界を超え拡大しています。

秘文 Device Controlは、デバイスの利用や接続先ネットワークをコントロールすることで、漏洩してはならない機密情報が社外へ出ることを防止します。

|

|

秘文 Device Controlの特長

1)デバイスの利用をコントロールできます

スマートフォン、USBメモリなどのリムーバブルメディア、有線/無線LANといった通信機能など、様々なデバイスの利用をPC毎に制限し、ユーザによる不正なデータ持ち出しを防止します。

|

|

|

|---|

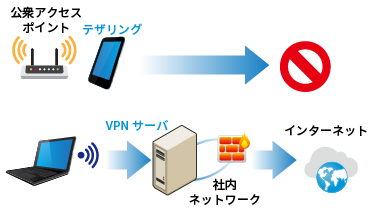

- 2)接続先ネットワークをコントロールできます

ネットワーク接続をする場合は、自社設置のアクセスポイントなど、許可されたアクセスポイントのみ利用を許可します。社外からの場合は、安全なVPN接続を強制します。こうして接続先ネットワークをコントロールすることで、私物スマートフォンなどのテザリング機能を使ったインターネットへの直接接続を防ぎます。

これにより、社内ネットワークのWebフィルタリングといった仕組みを経由せずに自社セキュリティポリシー外のクラウドサービス等に接続することを禁止します。

社内でのWi-Fi制御と社外でのVPN利用を強制するシーンを例に、秘文 Device Controlの使い方を実際の操作画面を使ってご紹介します。

再生時間:3分 (YouTube)

|

|---|

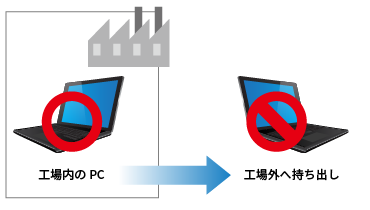

- 3)PCの利用場所をコントロールできます

管理者が接続を許可したネットワークにつながらない場所では、PCをロックして使えないようにします。

工場や倉庫など、特定の場所のみで利用させたいPCの情報漏洩対策として有効です。

なお、秘文 Data EncryptionでPC内のデータを暗号化することで、さらに強固にPC内の機密情報を保護できます。

|

|---|

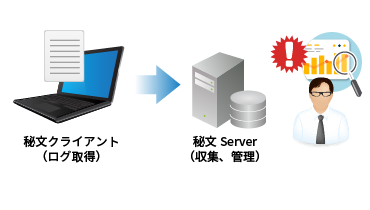

- 4)ログの取得・管理ができます

持ち出しログ、デバイスの接続ログといったPC利用者の操作ログのほか、ネットワーク接続(アクセスポイント)、通信先(IPアドレス、URL)といったマルウェアの挙動のログも取得します。

また、クライアントで取得したログを秘文Serverで収集、管理することができます。ユーザが決められたポリシー通りにPCを利用しているかの点検や、有事の際の証跡確認が容易に行えます。

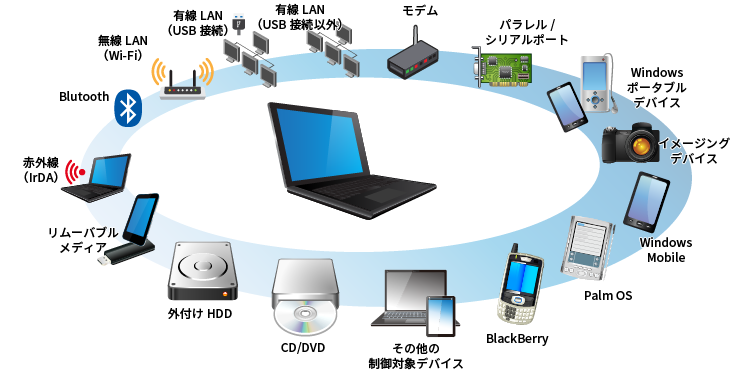

5)マルウェア対策製品と連携、被害拡大を早期に防ぎます

サードベンダーのマルウェア検出製品が検知した情報を受けて、感染PCをネットワークから遮断。被害の拡大を早期に防ぎます。

また、マルウェア検出製品のログと、秘文のログとの突き合わせ解析をすることで、漏洩した可能性のあるファイルの特定を容易にします。

|

|

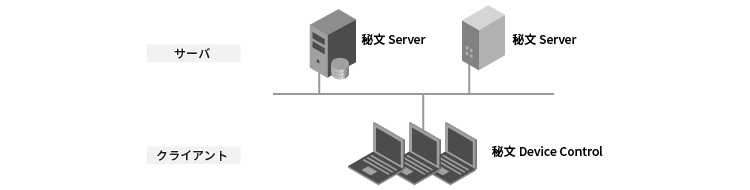

秘文 Device Controlのシステム構成

秘文 Device Controlは、基本的にサーバを必要とします。(利用機能によってサーバを必要としないスタンドアロン運用も可能です。)

|

|

秘文 Device Control 価格とシステム要件

秘文 Data Encryption

業務上、機密情報を社外へ持ち出さざるを得ない状況がどうしても発生します。秘文で機密情報を暗号化すれば、ノートPCやUSBメモリなどの外部デバイスで社外に出しても、第三者に、情報の中身を見せません。

|

|

秘文 Data Encryptionの特長

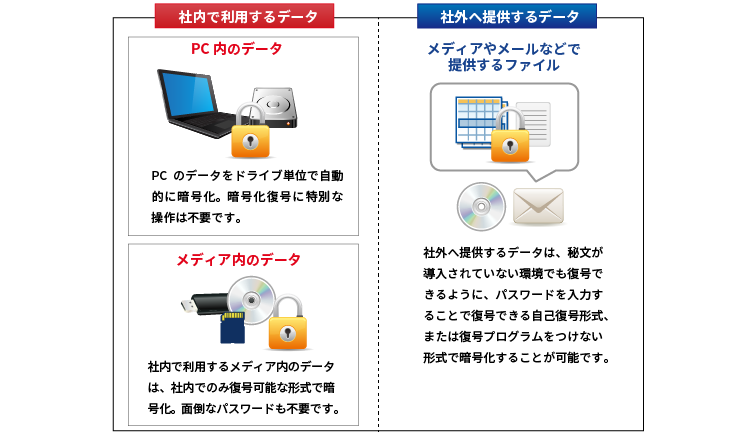

1)用途に合わせて暗号化形式を選択できます

社内で利用するデータと社外へ提供するデータとで、用途に合わせて暗号化形式を選択できるので、ビジネスの利便性とセキュリティを両立できます。

|

|

2)スタンドアロン構成で導入できます

スタンドアロン構成で1台から導入できます。サーバ構築なしで利用できるので、すぐにセキュリティ対策が行えます。

3)データコピー時の暗号化を強制できます

暗号化したファイルのみリムーバブルメディアにコピーができるように設定できます。暗号化していないファイルのコピーを禁止できるので、うっかり暗号化し忘れたデータの社外持ち出しを禁止。情報漏洩のリスクを減らせます。

|

|

|

|---|

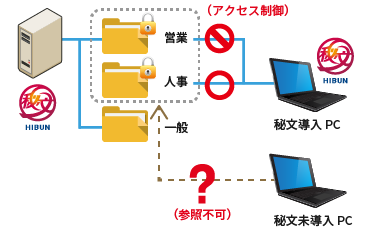

- 4)ファイルサーバ上のデータを共有フォルダ単位に暗号化できます

ファイルサーバ上の共有データをフォルダ単位で暗号化し、アクセス制御できます。

暗号化されたデータは、秘文が導入されたPCで、かつ、アクセス権のあるユーザのみ復号可能であるため、ファイルサーバから直接外部に持ち出されても、参照できません。

また、バックアップデータも暗号化されたまま取得されますので安全に管理できます。

ファイルサーバ上の暗号化したデータを参照するシーンを例に、 秘文 Data Encryption の使い方を実際の操作画面を使ってご紹介します。

再生時間:3分 (YouTube)

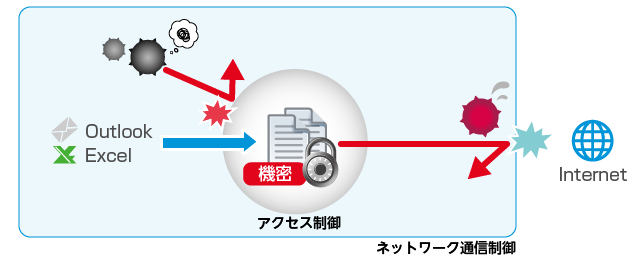

5)組織内に侵入したマルウェアからもデータを保護します

クライアントやファイルサーバ上のデータおよびOSの管理領域(MBRなど)に対し、マルウェアなど安全性が確認できないプログラムからのアクセスや不正なインターネット通信を禁止することで、万が一マルウェアに感染したとしても社外へのデータの流出を防ぎます。

(この機能についての詳細:エンドポイントの標的型攻撃対策の決定版

)

|

|

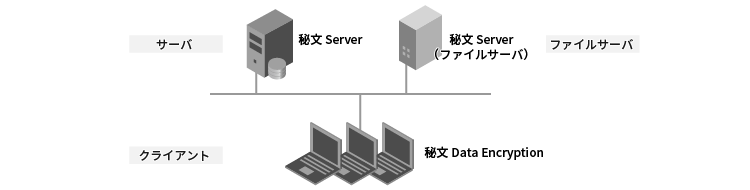

秘文 Data Encryptionのシステム構成

秘文 Data Encryptionlは、基本的にサーバ不要で、即座にセキュリティ対策が実現できます。

- ※ ファイルサーバ暗号化利用時は、秘文 Server(ファイルサーバ)を導入いただきます。

|

【ファイルサーバ暗号化利用時】 |

秘文 Data Encryption 価格とシステム要件

秘文 Endpoint Protection Service

デバイスやネットワーク制御、暗号化機能など、内部不正対策や盗難紛失対策の機能をサービスで提供します。

|

|

- ※他社製品(マルウェア対策製品)との連携が必要です。

秘文 Endpoint Protection Serviceの特長

1)クラウドサービスとしての提供により、簡単でスピーディーな導入が可能

クライアントPCへの導入は、エージェントプログラムを配布するだけなので、すぐに利用可能です。また、デバイス制御などポリシー設定は配布前の設計が不要で、管理コンソール上で後から段階的に設定の追加や変更を行えます。

2)管理者の運用負荷を軽減

秘文クライアントのパッチをクライアントPCへ自動的に配信することができるため、新たにパッチがリリースされた際の適用漏れを防ぎます。また、秘文クライアント未導入のPCを検知できるので、私物PCなど会社のルールに違反した非管理PCを効率よく見つけ出せます。これにより、運用・管理にかかる負担を軽減可能です。

秘文 Endpoint Protection Service 価格とシステム要件

秘文 その他の製品

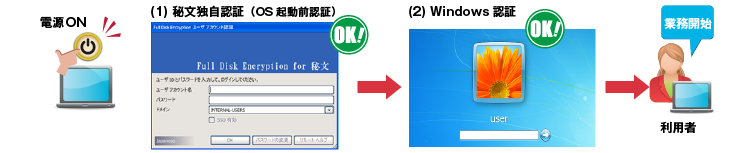

Full Disk Encryption for 秘文

ディスクフル暗号化

OSの領域やプログラムを含め、ハードディスクをすべて暗号化します。

インストール時にバックグラウンドで暗号化を行うため、展開の負荷を低く抑えられます。

OS起動前認証

BIOS起動後、OSが起動する前に秘文でユーザ認証をかけるため、正規のユーザ以外はOSすら起動できません。正規のユーザがログインすると、暗号化/復号化は自動的に行われるため、ユーザは意識することはありません。

|

|

秘文その他製品 価格とシステム要件

情報漏えい対策の関連製品/サービス

セキュリティに関するその他の課題

- IDaaS以外の選択肢、オンプレ環境で実現できる認証強化ソリューション

- 【ID管理】あるべき姿の実装へ、ID管理・認証アセスメントサービス

- ID管理、アイデンティティ管理の対策を選定する方法

- クラウド時代のセキュリティ対策の考え方

- 環境変化と運用負荷に対応する「セキュリティソリューション」

- CA Privileged Identity Manager移行を検討されている方へ

- 自治体情報セキュリティポリシーの新ガイドライン(令和3年版)のポイント

- 最適なタイプを自己診断!テレワークセキュリティ対策の3つの解決策

- リモート業務の急拡大で見直したいセキュリティ対策

- ハイブリッドクラウド環境もカバーできる、認証・ID管理の解決策

- 【マルウェア対策】ゲートウェイで防御不能な3つの侵入ケース

- DX(デジタルトランスフォーメーション)推進とセキュリティの概念

- 【情報漏洩対策】USB、CDだけじゃない!Bluetooth、テザリング…社員の「スマホ」が企業の情報漏洩の原因になる3つの盲点

- 【ログ活用】AWSのログが活用できない!?AWSの運用担当が抱える5つの問題

- 仮想ブラウザ比較!経営者に知ってほしいインターネット分離の効果と実践方法

- 【標的型(サイバー)攻撃】対策のポイント

- 情報漏洩対策の全体像を知りたい方へ

- 【情報漏洩対策】ファイルサーバの情報漏洩対策 2つの方法

- 【情報漏洩対策】ネットワーク分離環境のデータ保護対策

- 【情報漏洩対策】社外ネットワーク接続による情報持ち出しリスク

- 【情報漏洩対策】Wi-Fiテザリングによる情報持ち出しリスク

- 【情報漏洩対策】USBメモリ等による情報持ち出しリスク

- 【ID管理】不要なアカウントの確実な削除による不正アクセス防止

- 【ID管理】Active DirectoryのID管理対策

- 【ID管理】アカウント変更履歴を取得

- 【ID管理】アカウント利用時におけるワークフローの仕組みを改善

- シングルサインオン(SSO)の選び方と仕組みの解説

- 【ログ活用】標的型攻撃対策に不可欠なログ分析

- 【ログ活用】個人情報保護対策のためのログ分析

- 【ログ活用】ログ監査、ログモニタリングの効率化