Insight PISO

Insight PISOは、データベースのアクセスログを取得し、不正アクセスを即座に発見できるデータベース監査ツールです。パフォーマンスに影響を及ぼすことなく、正確なログを取得できます。

機能

ログ取得

特権ユーザまで含めた「正確なログ取得」を実現

データベース監査の基本は、誰が、いつ、何をしたかを把握できるアクセスログを記録することです。Insight PISOではデータ・アクセスの最小単位であるSQLまで監査が可能なので、誰が、いつ、何をしたかを詳細に把握することができます。また、特権ユーザーに対しても全てのアクティビティ(Logon,Startup,Shutdownなど)を記録し、適切な統制が行えます。

情報資産も5段階の機密度を指定して、アクセスログを記録することができるため、重要な情報に対して、最も高い機密度を設定し、他の情報と区別して監査することも可能です。

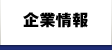

システムのパフォーマンス劣化を防止

データベース監査の一般的な懸念点として監査対象のデータベースにかかる負荷が挙げられます。一般的に負荷が高いOracleの監査機能と比較すると、Insight PISOではOracleのメモリ領域から直接SQL情報を取得するDirect Memory Access(DMA)により、システムにほとんど負荷をかけずに"SQL"を取得、監査できます。

|

|

SQL監査の仕組み

1. SQL Collectorが、メモリ領域からSQL情報などを取得する(DMA)。

2. Session Collectorが、その他の情報をOracleの内部表から取得する。

3. Session Collectorが、取得した情報をSQL Collectorに送付する。

4. SQL Collectorが、取得した監査ログをログ管理サーバに送付する。

5. リポジトリに監査ログを蓄積する。

6. 蓄積された監査ログを分析し、適切な警告を管理者に通知する。

高い「監査ログ取得の平均性」

データベースのメモリ領域から直接SQL情報を取得する(DMA)ため、ネットワーク越しのアクセスのみでなく、直接のアクセスに対しても監査を実施できます。また監査機能もOracleのバージョンに左右されないため、様々なデータベース環境で均一の監査を実現できるため、高い「監査ログ取得の平均性」を保つことが可能です。

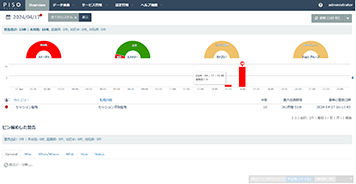

不正アクセス検知

不正アクセスを検知し警告通知

|

Insight PISOではルールに違反したアクセスや不審な操作等をInsight PISOが検知し、セキュリティ管理者に監視コンソール画面「Overview」やメール等の多彩な通知方法で警告通知します。 |

|

| 主な警告通知方法 | 説明 |

|---|---|

| メール | メールにより、管理者のPCや携帯電話に対して、警告を通知することが可能です。また、時間帯や深刻度に応じて、通知先を設定することが可能です。 |

| SNMP |

SNMP(Simple Network Management Protocol)を使用することにより、SNMPを受信可能な統合運用管理ツールに対して、警告を通知することが可能です。 統合運用管理ツールを使用することにより、他のSYSTEM管理やネットワーク管理と同様に一元的な管理を実現できます。 |

| SYSLOG | 警告をSYSLOGに出力することにより、SYSLOGからメッセージを取得し監視するようなツールとの連携が可能です。 |

監査ログ分析/管理

効率的な監査ログの管理

Insight PISOなら、1台のログ管理サーバで複数のデータベースを監査することができるため、各サーバごとに監査ログを確認する必要はありません。また、バックアップが自動化されており、データベース管理者の関与が必要ないため、セキュリティ管理者との職務分掌も行うことも可能です。

Insight PISOでは、デフォルトで30日分のログを保存します。保存期間を過ぎたログは外部ファイルとして保存され、ログ管理サーバのデータベースから削除されます。保持期間を過ぎたログを再度参照する場合、外部ファイルをインポート(復元)することで確認ができます。

迅速な対象監査ログの検索/分析

Insight PISOでは蓄積した膨大なログの中から目的のログを迅速に検索・分析するために、データ構造の徹底的な正規化、ILM(Information Lifecycle Management)によるデータ管理などの技術が実装されております。埋もれがちな目的の監査ログも迅速に探し出すことが可能です。

またInsight PISOでは、大量のアクセスログを様々な角度から分析できます。 情報資産(データベース・オブジェクト)の機密度別、アクセスしたユーザ別に、アクセスログを追跡することができます。 さらに アクセスログの情報処理件数を時間帯別に参照し、指定した時間帯のアクセスログを追跡することも可能です。

情報漏えい対策の関連製品/サービス

セキュリティに関するその他の課題

- IDaaS以外の選択肢、オンプレ環境で実現できる認証強化ソリューション

- 【ID管理】あるべき姿の実装へ、ID管理・認証アセスメントサービス

- ID管理、アイデンティティ管理の対策を選定する方法

- クラウド時代のセキュリティ対策の考え方

- 環境変化と運用負荷に対応する「セキュリティソリューション」

- CA Privileged Identity Manager移行を検討されている方へ

- 自治体情報セキュリティポリシーの新ガイドライン(令和3年版)のポイント

- 最適なタイプを自己診断!テレワークセキュリティ対策の3つの解決策

- リモート業務の急拡大で見直したいセキュリティ対策

- ハイブリッドクラウド環境もカバーできる、認証・ID管理の解決策

- 【マルウェア対策】ゲートウェイで防御不能な3つの侵入ケース

- DX(デジタルトランスフォーメーション)推進とセキュリティの概念

- 【情報漏洩対策】USB、CDだけじゃない!Bluetooth、テザリング…社員の「スマホ」が企業の情報漏洩の原因になる3つの盲点

- 【ログ活用】AWSのログが活用できない!?AWSの運用担当が抱える5つの問題

- 仮想ブラウザ比較!経営者に知ってほしいインターネット分離の効果と実践方法

- 【標的型(サイバー)攻撃】対策のポイント

- 情報漏洩対策の全体像を知りたい方へ

- 【情報漏洩対策】ファイルサーバの情報漏洩対策 2つの方法

- 【情報漏洩対策】ネットワーク分離環境のデータ保護対策

- 【情報漏洩対策】社外ネットワーク接続による情報持ち出しリスク

- 【情報漏洩対策】Wi-Fiテザリングによる情報持ち出しリスク

- 【情報漏洩対策】USBメモリ等による情報持ち出しリスク

- 【ID管理】不要なアカウントの確実な削除による不正アクセス防止

- 【ID管理】Active DirectoryのID管理対策

- 【ID管理】アカウント変更履歴を取得

- 【ID管理】アカウント利用時におけるワークフローの仕組みを改善

- シングルサインオン(SSO)の選び方と仕組みの解説

- 【ログ活用】標的型攻撃対策に不可欠なログ分析

- 【ログ活用】個人情報保護対策のためのログ分析

- 【ログ活用】ログ監査、ログモニタリングの効率化